Cours Bitcoin en PDF (Avancé)

Vous cherchez à télécharger le whitepaper Bitcoin en PDF ? Ce document est la traduction de référence pour comprendre les fondements techniques de la blockchain.

Texte fondateur de 2008 : traduction intégrale du whitepaper original de Satoshi Nakamoto, utile pour tout développeur blockchain et pour comprendre les principes du protocole Bitcoin. La traduction par Pascal Pares inclut des révisions datées et un glossaire technique pour faciliter l'analyse et la relecture critique.

Traduction intégrale du whitepaper accompagnée de notes techniques et d'un glossaire. La version fournie favorise l'examen des hypothèses de sécurité et des choix architecturaux du protocole. Le protocole décrit dans ce PDF est le premier système de paiement électronique pair-à-pair fonctionnel.

Résumé du protocole

Synthèse en trois points clés, utile pour saisir rapidement la portée technique du document :

- P2P : réseau pair-à-pair pour diffuser transactions et blocs sans autorité centrale, assurant résilience et disponibilité.

- Horodatage distribué : chaînage des hachages entre blocs pour garantir l'intégrité historique et l'ordonnancement des événements.

- Preuve-de-travail (PoW) : mécanisme de consensus où la dépense de ressources computationnelles sécurise la chaîne et pénalise les attaques réécrivant l'historique.

Contexte historique du Whitepaper

Publié en 2008, le whitepaper a introduit une architecture combinant horodatage distribué et preuve-de-travail pour résoudre la double-dépense sans tiers de confiance. Ses principes restent une référence technique et conceptuelle pour l'évaluation des variantes contemporaines en cryptographie et en systèmes distribués. L'étude du texte permet de mesurer l'adaptabilité des hypothèses initiales face aux évolutions de l'écosystème et aux contraintes opérationnelles modernes.

Le problème de la double-dépense dans le protocole Bitcoin

La double-dépense désigne la possibilité pour un émetteur de reproduire une même unité monétaire et de la dépenser plusieurs fois. Le whitepaper propose une solution combinant chaînage cryptographique des blocs, preuve-de-travail et diffusion P2P pour établir un historique unique et vérifiable. La sécurité pratique repose sur l'hypothèse que la majorité de la puissance de calcul suit les règles du protocole ; autrement dit, un attaquant doit expédier un volume de travail supérieur pour réécrire l'historique, rendant la double-dépense économiquement défavorable.

🎯 Ce que vous apprendrez — système de paiement électronique pair-à-pair et protocole Bitcoin

- Structure des transactions et prévention de la double-dépense — Analyse de la construction d'une transaction (entrées/sorties, signatures) et justification de l'ordre global des transactions pour empêcher la double-dépense.

- Agent horodateur et chaîne de blocs — Rôle d'un agent horodateur distribué, chaînage des hachages et garantie d'intégrité historique par inclusion de l'empreinte du bloc précédent.

- Preuve-de-travail (PoW) et mécanisme de consensus — Décomposition du mécanisme PoW (nonce, hachage, difficulté, SHA-256) et conditions de sécurité liées à la majorité de puissance de calcul.

- Propagation P2P et tolérance aux bifurcations — Comportement du réseau pair-à-pair, diffusion des blocs/transactions et gestion des forks selon la règle de la chaîne la plus longue.

- Incitations économiques et modèle de récompense — Fonctionnement de la coinbase, création monétaire par récompense de bloc et transition vers les frais de transaction ; analyse des incitations pour la sécurité du réseau.

- Optimisation du stockage et vérification simplifiée (SPV) — Utilisation des arbres de Merkle pour réduire le stockage et principe de la vérification simplifiée par conservation des seuls en-têtes de blocs.

Résolution de la double-dépense

Le document détaille pourquoi la combinaison PoW + diffusion P2P empêche raisonnablement la double-dépense : la preuve de travail lie économiquement la création de blocs à une dépense de ressources, et la propagation rapide des blocs limite les fenêtres d'attaque. Pour une lecture technique approfondie ou pour télécharger whitepaper Bitcoin PDF, la traduction fournit une base solide pour toute étude comparative et pour une protocole Bitcoin explication technique en contexte de recherche ou d'audit. Ces éléments clarifient le rôle du système de paiement électronique pair-à-pair proposé par l'auteur du whitepaper.

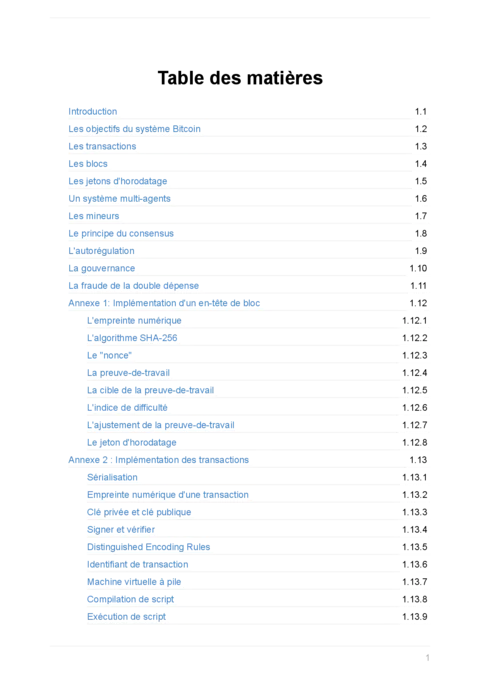

📑 Sommaire du document

💡 Pourquoi choisir ce cours ?

Traduction fidèle du texte fondateur, enrichie d'un glossaire et de notes techniques par Pascal Pares. Le document privilégie l'analyse architecturale et la sécurité du protocole plutôt que des tutoriels d'implémentation, ce qui le rend pertinent pour l'évaluation des hypothèses de sécurité et des choix d'architecture. Les annotations comparent les hypothèses initiales avec des travaux ultérieurs pour appuyer la lecture critique.

👤 À qui s'adresse ce cours ?

- Public cible : développeurs blockchain, chercheurs en sécurité des systèmes distribués, ingénieurs réseaux et étudiants en cryptographie souhaitant approfondir les fondements techniques et économiques du protocole.

- Prérequis : connaissances de base en signatures numériques et fonctions de hachage (SHA-256), compréhension des réseaux pair-à-pair, familiarité avec les structures de données (arbres de Merkle) et notions de probabilités/algorithmes nécessaires pour suivre l'analyse de sécurité.

Nature juridique et technique du Bitcoin

Le Bitcoin combine des propriétés de système de paiement électronique et des caractéristiques d'un actif numérique. D'un point de vue technique, le whitepaper Satoshi Nakamoto décrit un protocole visant l'échange de valeur sans intermédiaire, détaillé ici dans la traduction fournie. Sur le plan juridique, de nombreux États et autorités régulatrices distinguent l'infrastructure de paiement et le statut d'actif financier, ce qui influe sur la conformité et la fiscalité. La décentralisation financière implique des risques et des responsabilités spécifiques pour les opérateurs et les utilisateurs ; la compréhension de ces différences guide l'évaluation des usages et des limites réglementaires.

Pourquoi étudier le Whitepaper original de Bitcoin ?

Le whitepaper expose des choix de conception encore pertinents pour l'évaluation moderne des cryptosystèmes : compromis de sécurité, modèle d'incitations et hypothèses de tolérance aux pannes. Étudier le texte source permet d'identifier les hypothèses implicites du protocole Bitcoin, d'évaluer leur validité dans des contextes contemporains et de comparer des améliorations techniques ou économiques proposées ultérieurement. La traduction facilite la lecture critique tout en conservant la rigueur de l'analyse originale.

❓ Foire Aux Questions (FAQ)

Comment la preuve-de-travail assure-t-elle que la chaîne la plus longue reflète l'honnêteté du réseau ? La PoW convertit la puissance de calcul en preuve économique : chaque bloc valide requiert un travail de hachage. Si la majorité de la puissance de calcul reste honnête, la chaîne cumulant le plus de travail représente l'historique dominant ; un attaquant doit reconstruire un volume de travail supérieur pour renverser cette histoire, ce qui devient rapidement impraticable.

En quoi l'arbre de Merkle facilite-t-il la réduction du stockage et la vérification simplifiée ? En stockant la racine de l'arbre de Merkle dans l'en-tête de bloc, il est possible de pruner des branches transactionnelles tout en conservant une preuve d'inclusion cryptographique. Les clients SPV peuvent ainsi valider l'inclusion d'une transaction à l'aide des seuls en-têtes de blocs et des chemins de Merkle, réduisant sensiblement les besoins de stockage. Pour aller plus loin, consultez notre cours Introduction à la Cyber Sécurité en PDF (Avancé) ou apprenez la Détection anomalies réseaux - Cours PDF (Avancé).