Cours Introduction à la blockchain en PDF (Intermédiaire)

Contexte : Blockchain et Cryptomonnaies

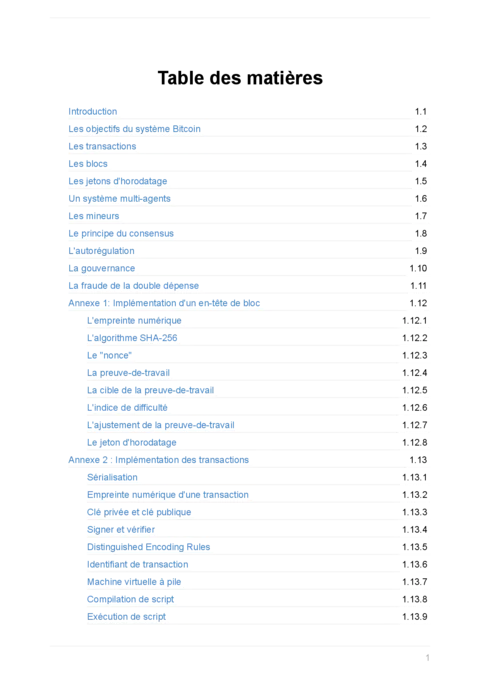

- Registre distribué : blocs liés par empreintes cryptographiques (SHA-256) garantissant l'intégrité des données.

- Consensus Proof‑of‑Work (Bitcoin) : minage compétitif, calcul du

nonceet ajustement périodique de la difficulté. - Réseau pair‑à‑pair : diffusion des blocs et transactions, découverte via seed servers et relais.

- Outils pratiques : extraits Node.js pour hachage, manipulation binaire et conversion Little‑/Big‑Endian.

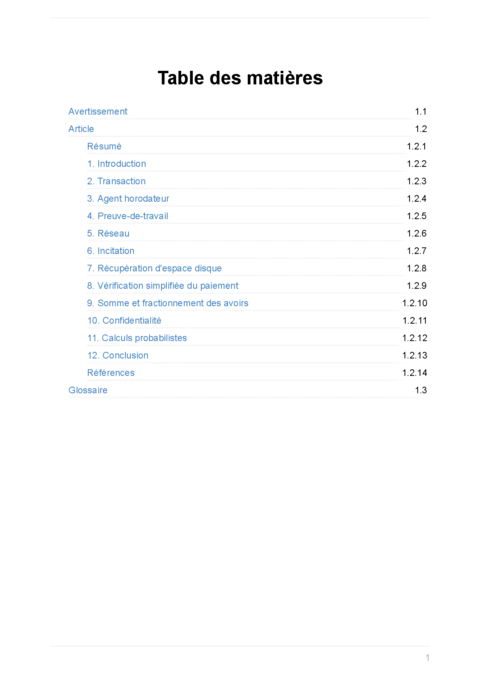

- Contexte historique : le whitepaper de Satoshi Nakamoto (2008) a posé les fondations conceptuelles du protocole Bitcoin et introduit l'usage combiné de hachage, signatures numériques et PoW, référence citée tout au long du document.

Genèse de la blockchain : le Whitepaper de 2008

Le whitepaper Bitcoin a proposé un modèle de registre distribué résistant aux doubles‑dépenses sans tiers de confiance, en combinant cryptographie et incitations économiques. Il définit les éléments clés repris par les implémentations : format des transactions, structure des blocs, règles de validation et mécanismes de consensus. Le document PDF s'appuie sur ce texte fondateur et sur les spécifications publiques (bitcoin.org) pour garantir l'exactitude technique des extraits et des exemples.

Ce que vous allez apprendre

- Maîtriser le hachage SHA‑256 appliqué à l'intégrité des blocs.

- Comprendre le minage : preuve‑de‑travail,

nonce, représentation compactebitset ajustement de la difficulté. - Analyser la structure des blocs et concevoir des outils d'inspection (extraits Node.js, conversion Little‑/Big‑Endian).

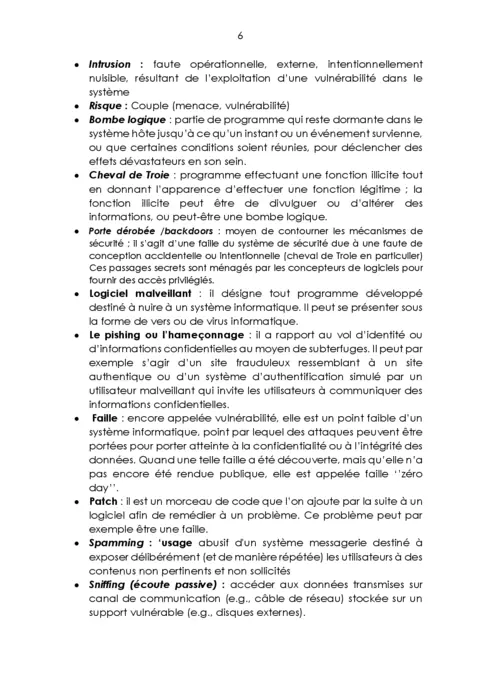

La cryptographie asymétrique expliquée

Les signatures numériques et la cryptographie asymétrique assurent l'authenticité des transactions et empêchent la non‑répudiation. Cette section explicite le rôle des clés et la vérification côté nœud complet.

Fonctionnement des clés publiques et privées

- Principe : une clé privée signe une transaction ; la clé publique associée permet à tout nœud complet de vérifier la signature sans révéler la clé privée.

- Processus : calcul d'un haché de la transaction → signature avec la clé privée → vérification par application de l'algorithme de signature (ex. ECDSA/secp256k1) sur la clé publique.

- Bénéfices : intégrité, authentification de l'initiateur et non‑répudiation ; ces garanties sont utilisées par les nœuds complets lors de la validation des transactions.

- Mots‑clés intégrés : whitepaper bitcoin, signature numérique, cryptographie asymétrique, nœud complet.

La cryptographie au cœur de la blockchain

- Objectifs pédagogiques : garantir intégrité, immuabilité et protection contre la double‑dépense.

- Rôle de SHA‑256 : empreinte des blocs et résistance aux collisions ; application pratique illustrée par des exemples Node.js (hachage et buffers).

- Signatures : séparation des rôles clé privée/clé publique pour authentifier l'expéditeur et vérifier la validité des opérations.

Sécurité et SHA-256

- Garanties : intégrité des blocs, détection d'altérations et difficulté à générer des collisions exploitables.

- Implication opérationnelle : intégrer des tests unitaires pour les fonctions de hachage lors du développement d'outils d'audit.

Architecture réseau P2P et propagation

- Rôles : nœuds complets, relais et serveurs d'amorçage pour la découverte et la diffusion des messages.

- Risques opérationnels : vecteurs d'attaque liés au bootstrap, exigences d'hébergement et recommandations pour maintenir la disponibilité d'un full node.

Structure d'un bloc et liaison cryptographique

- Composition : en‑tête (header), Merkle root, liste de transactions.

- Impact d'une altération : modification de l'en‑tête invalide la chaîne en aval ; importance des arbres de Merkle pour les preuves d'inclusion.

Représentation binaire et manipulation

- Conventions d'octet : Little‑Endian vs Big‑Endian et conséquences sur la conversion hexadécimale.

- Extraits Node.js : utilisation de

Bufferet fonctions de conversion pour construire des outils d'analyse de blocs.

Preuve‑de‑travail, nonce et cible

- Mécanique : recherche itérative du nonce pour produire un haché inférieur à la cible encodée dans bits.

- Calculs : décomposition de

bitsen exposant et mantisse pour reconstituer la cible utilisable dans la comparaison. - Ajustement : mécanisme périodique de la difficulté pour conserver un tempo moyen (≈10 minutes par bloc sur Bitcoin).

Enjeux environnementaux et durabilité du minage

- Coûts énergétiques : fortes consommations pour réseaux à haut hashrate et implications économiques pour les opérateurs de minage.

- Compromis techniques : optimisation matérielle, choix d'infrastructure et recours à des énergies alternatives pour réduire l'empreinte.

- Alternatives : comparaison PoW vs PoS et présentation de solutions de couche 2 visant à améliorer l'efficacité transactionnelle.

| Critère | Proof-of-Work (Bitcoin) | Proof-of-Stake (Ethereum) |

|---|---|---|

| Mécanisme | Minage basé sur la résolution de puzzles cryptographiques via le hashrate. | Validation par des validateurs sélectionnés selon la mise (stake) déposée en garantie. |

| Sécurité | Sécurité économique dépendant du coût énergétique et du hashrate requis pour une attaque. | Sécurité fondée sur le capital mis en jeu et des mécanismes de slashing pour dissuader le comportement malveillant. |

| Consommation énergétique | Très élevée en raison de la compétition de calcul et de l'utilisation intensive de matériel spécialisé. | Généralement beaucoup plus faible : pas de compétition de calcul, consommation liée aux serveurs de validation. |

| Centralisation | Risque de centralisation via les pools de minage et la concentration de matériel spécialisé. | Risque de concentration du pouvoir de validation lié à la distribution de la richesse en stake. |

| Finalité | Finalité probabiliste (réorganisation possible tant que blocs récents peuvent être surpassés). | Souvent meilleure finalité grâce à des mécanismes de finality dans certaines implémentations. |

Foire aux questions (FAQ)

Questions fréquentes

Comment la vérification d'une preuve‑de‑travail reste‑t‑elle rapide malgré la difficulté de calcul ?

La recherche du nonce est coûteuse, mais la vérification d'une solution est immédiate : appliquer SHA‑256 au message concaténé au nonce et comparer le résultat à la cible (champ bits) reste une opération rapide en CPU.

Que signifie la représentation compacte bits et comment elle se convertit en cible ?

bits encode la cible par un octet d'exposant et une mantisse ; la conversion consiste à décaler la mantisse selon l'exposant pour reconstituer la valeur entière de la cible utilisée pour la comparaison du haché.

Quel est l'impact énergétique du minage et quelles sont les alternatives ?

Le minage PoW consomme beaucoup d'énergie pour les réseaux à fort hashrate. Les alternatives incluent proof‑of‑stake, solutions de couche 2 et optimisations matérielles ou d'infrastructure visant à réduire la consommation.

Cas d'usage et applications

- Finance décentralisée (DeFi) : échanges décentralisés, prêts et market makers automatisés (AMM).

- Traçabilité logistique : suivi immuable des flux et preuves d'intégrité pour les chaînes d'approvisionnement.

- NFT : preuve de propriété et provenance numérique pour actifs uniques.

Enjeux et limites

- Scalabilité : limites des transactions par seconde et solutions de mise à l'échelle (couche 2, sharding selon les protocoles).

- Décisions d'architecture : compromis entre sécurité, décentralisation et performance selon les cas d'usage.

Comment télécharger ce cours PDF sur la blockchain ?

- Accès : le fichier est disponible gratuitement pour un usage pédagogique via le lien de téléchargement fourni sur la page du cours.

- Usage : consultation en ligne ou lecture hors ligne ; respecter les conditions d'utilisation et mentions légales indiquées sur le site.

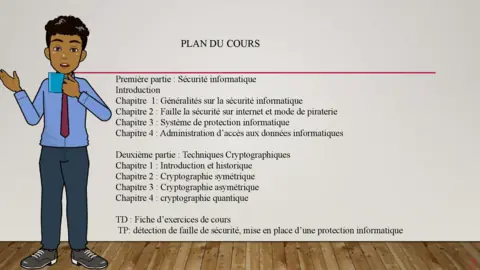

À qui s'adresse ce cours ?

- Public cible : développeurs et ingénieurs sécurité souhaitant approfondir l'architecture interne du protocole Bitcoin, administrateurs de nœuds et étudiants en cybersécurité intervenant sur des registres distribués et des mécanismes de consensus.

- Prérequis techniques : connaissances de base en fonctions de hachage, notions d'endianness, familiarité avec JavaScript/Node.js (

crypto,Buffer) et confort avec la ligne de commande.

À propos de l'auteur

Pascal Pares, rédacteur technique spécialisé en sécurité informatique, a conçu ce document en s'appuyant sur des sources primaires (whitepaper Bitcoin, bitcoin.org) et sur des pratiques d'audit de nœuds complets. Le contenu privilégie la rigueur méthodologique et les exemples opérationnels pour faciliter l'apprentissage et l'analyse technique.