Cours Introduction à la Cyber Sécurité en PDF (Avancé)

Introduction à la Cyber Sécurité : Ce qu'il faut savoir. Définition : discipline qui étudie les mécanismes, protocoles et architectures visant à assurer confidentiality, intégrité, disponibilité et authentification des systèmes numériques, du cloud aux objets connectés. Ce sujet est central pour la conception de services résilients, la protection des infrastructures critiques et la maîtrise des risques liés aux attaques ciblées ; le document de Pascal Urien (Télécom Paris) traite ces thèmes avec des études de cas et référentiels pratiques. Le PDF proposé est disponible gratuitement pour consultation et téléchargement.

🎯 Ce que vous allez apprendre

- Modèle et surface d'attaque du Cloud — description du modèle NIST (SP 800-145) et des patterns d'isolation (network/application/data) ; essentiel pour raisonner sur la segmentation, le contrôle d'accès et les risques liés au multi-tenancy. À l'issue, l'étudiant saura analyser une architecture Cloud, définir controls IAM et prioriser remédiations sur la surface d'attaque.

- Sécurité IoT et protocoles contraints (MQTT, CoAP, LWM2M) — exposé des vulnérabilités typiques (TOP 10 OWASP IoT) et des contraintes des stacks embarquées (bande passante, latence, capacité). L'étudiant sera capable d'auditer un objet connecté, identifier vecteurs d'injection et proposer hardening adapté aux protocoles MQTT/CoAP.

- Cryptographie appliquée et gestion des clés — analyse des échanges Diffie-Hellman, des notions de safe primes, et des attaques de type kleptogram (Dual EC DRBG, impact sur DSA/ECDSA) ; discussion des mises à jour de clés et contre-mesures. Concrètement, l'apprenant pourra évaluer la robustesse d'un protocole d'échange et proposer exigences de génération/révocation clés.

- Sécurité hardware et environnements de confiance (HSM, TPM, Intel SGX) — principes des éléments sécurisés, PKCS11/PKCS15 et limites face aux attaques physiques et side-channel. Résultat attendu : savoir choisir une stratégie HSM/TEE adaptée, configurer APIs PKCS11 et estimer le risque d'extraction clé.

- Sécurité des réseaux et protections de transport — faiblesses du protocole IP et mise en œuvre de VPN, IPsec, SSH, Kerberos et

TLS1.3; évaluation des limites des pare-feu et des besoins de DPI/segmentation. L'étudiant pourra établir une chaîne de confiance pour les communications et définir règles de filtrage et de tunnelisation pertinentes. - Cas d'usage et études de compromission — analyses détaillées (STUXNET, architecture de véhicule connecté, sécurité des consoles XBOX, smart contracts) et exemples pratiques présents dans le texte. Ces études permettent de transposer méthodologies d'empreinte, collecte et exploitation dans des évaluations réelles.

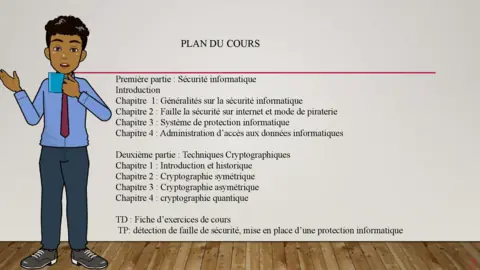

📑 Sommaire du document

- I-PREFACE

- II-INTRODUCTION

- III-PLATEFORME

- VI-SYSTEMES

- V-ELEMENTS DE SECURITE

- VI-RESEAUX

- VII-ELEMENTS d'ATTAQUE

💡 Pourquoi choisir ce cours ?

Le texte de Pascal Urien (Télécom Paris) combine théorie, référentiels (référence explicite au NIST SP 800-145) et études de cas concrètes — STUXNET, architectures de véhicules et exemples de smart contracts — offrant une perspective systémique du risque. L'approche alterne concepts fondamentaux (cryptographie, modèles de confiance) et analyses pratiques (HSM, PKCS11, protocoles IoT), ce qui facilite le transfert vers des audits ou défenses opérationnelles. La richesse thématique (Cloud, IoT, systèmes embarqués, réseaux) distingue ce document des synthèses plus superficielles, en fournissant des éléments exploitables pour la conception ou l'évaluation de contre-mesures.

👤 À qui s'adresse ce cours ?

- Public cible : ingénieurs systèmes et réseaux, auditeurs sécurité, développeurs embarqués et administrateurs cloud souhaitant approfondir les attaques et protections à l'échelle infrastructure et hardware.

- Prérequis : connaissances solides en réseaux (modèle TCP/IP), notions de cryptographie asymétrique, maîtrise des systèmes d'exploitation et expérience de programmation système (ex : C ou équivalent) et ligne de commande.

❓ Foire Aux Questions (FAQ)

Comment le document traite-t-it les attaques type kleptogram et leur impact sur les RNG et DH ? Le document détaille l'usage des kleptograms appliqués à Diffie-Hellman et aux schémas de signature (DSA/ECDSA), en expliquant l'exemple Dual EC DRBG ; il aborde les contre-mesures : génération de primes sûres, audit des RNG et rotation de clés pour limiter l'empreinte d'une backdoor.

Quelles défenses sont recommandées pour un véhicule connecté exposé (CAN, SCADA, modem 4G/OTA) ? À partir d'exemples d'architecture (exemple Tesla) et du protocole CAN, le document préconise segmentation réseau, atténuation des attaques physiques, secure boot, éléments sécurisés (secure element/HSM) et détection d'intrusion spécifique aux bus embarqués pour réduire la surface d'attaque.