Cours PDF Cryptographie : Maîtriser la Sécurité (Débutant)

Présentation des fondements de la sécurité informatique et des techniques de transmission confidentielle, avec une approche mêlant théorie et pratique destinée aux débutants. Sont traités le chiffrement symétrique et asymétrique, les signatures numériques, la gestion de clés (PKI, certificats) et renvois aux bases de la sécurité informatique.

Phil Zimmermann, cryptographe, créateur de PGP et défenseur de la vie privée numérique, apporte un cadre historique et des recommandations opérationnelles issues de pratiques éprouvées pour protéger les communications et les données.

Phil Zimmermann souligne que la protection de la vie privée numérique est essentielle à la liberté individuelle et que des outils de chiffrement accessibles renforcent cette protection.

🎯 Ce que vous allez apprendre

Objectifs : présenter la cryptographie moderne et ses applications pratiques pour la sécurité des systèmes d'information, la transmission confidentielle de données et le chiffrement de bout en bout. Le contenu combine explications conceptuelles et mises en œuvre simples pour acquérir des bases exploitables.

- Comprendre les fondements : la triade Confidentialité, Intégrité, Disponibilité et la terminologie essentielle.

- Explorer les apports de Phil Zimmermann et le fonctionnement de PGP pour la protection des échanges.

- Générer et gérer vos clés : bonnes pratiques autour des paires de clés et des certificats numériques.

- Sécuriser messages et stockage : techniques pour assurer la confidentialité des données en transit et au repos.

- Implémenter la signature électronique : créer et vérifier des signatures numériques pour authenticité et non‑répudiation.

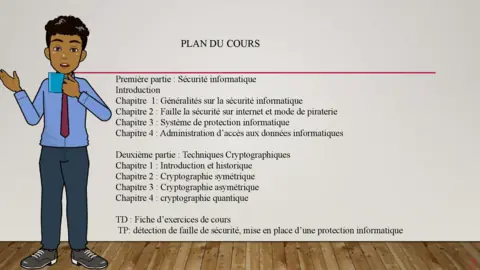

📑 Sommaire du document

- Principes du chiffrement

- Fonctionnement de PGP

- Gestion des clés et certificats

- Signatures numériques

- Introduction à la cryptanalyse

Pourquoi télécharger ce cours de cryptographie ?

Ce cours offre un équilibre entre théorie historique et exercices pratiques validés en environnement réel : tutoriels GnuPG, scripts d'exemple en python et scénarios de gestion de clés. Rédigé par Phil Zimmermann, reconnu pour PGP et ses contributions à la confidentialité numérique, le document fournit des recommandations opérationnelles et des exercices guidés permettant d'appliquer directement les concepts à la protection des communications et des systèmes d'information.

Prérequis pour ce cours

Familiarité de base avec l'informatique (navigation web, client de messagerie, gestion de fichiers). Aucune compétence de programmation n'est strictement nécessaire ; toutefois, l'usage d'outils pratiques tels que python ou gpg (GnuPG) est présenté pour les exercices et les démonstrations. Des notions élémentaires de réseaux (protocoles TCP/IP) ou de systèmes d'exploitation facilitent la compréhension de certains exemples pratiques.

Principes du chiffrement

Chiffrement asymétrique et signatures numériques

Mécanismes du chiffrement asymétrique (clé publique / clé privée) et articulation avec les signatures numériques. Rôle des certificats numériques dans la vérification d'identité et usages courants de la signature électronique pour authentifier des messages et garantir l'intégrité des échanges.

Le fonctionnement de la clé publique

Principe : chiffrer avec la clé publique pour que seul le détenteur de la clé privée puisse déchiffrer ; signer avec la clé privée pour permettre la vérification par la clé publique. Illustration de l'usage hybride (chiffrement symétrique + asymétrique) tel qu'employé par PGP : une clé symétrique (ex. AES) chiffre le contenu pour l'efficacité, la clé asymétrique protège la clé de session.

Principes mathématiques de la cryptographie moderne

Le cours propose une initiation aux notions mathématiques indispensables sans entrer dans des démonstrations trop techniques : arithmétique modulaire, nombres premiers, exponentiation et notions élémentaires de complexité. Ces notions permettent de comprendre pourquoi des algorithmes comme RSA reposent sur la factorisation et pourquoi ECC exploite la structure des courbes. Cette approche facilite l'initiation cryptographie et le décryptage de messages dans des exercices guidés, tout en liant ces principes à la sécurité des systèmes d'information.

Algorithmes et standards modernes

Présentation synthétique des algorithmes courants : AES pour le chiffrement symétrique, RSA et ECC pour l'asymétrique, fonctions de hachage, et protocoles d'échange de clés. Explication des motivations techniques derrière ces choix et de leur intégration dans TLS, signatures et solutions de chiffrement de bout en bout.

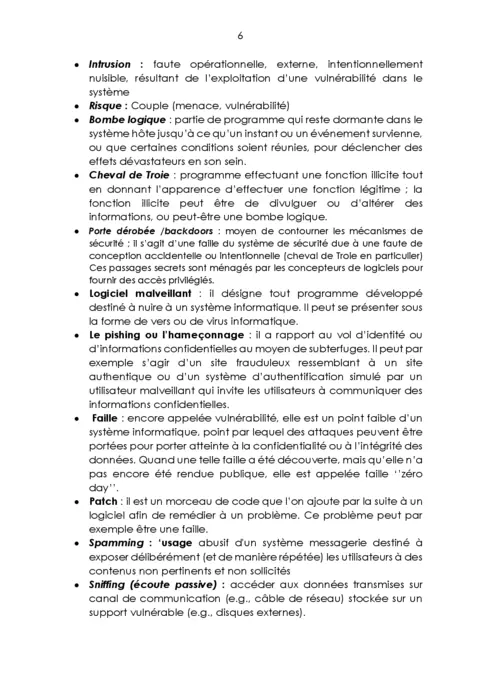

La cryptanalyse : comprendre les attaques

La cryptanalyse regroupe méthodes mathématiques, statistiques et informatiques destinées à retrouver du texte clair ou des clés sans accès autorisé. Techniques courantes : attaque par force brute, attaques sur implémentation (side‑channel) et analyses exploitant des propriétés algorithmiques. Les attaques différentielles et linéaires ciblent notamment les structures internes des chiffrements symétriques en exploitant des biais statistiques pour réduire l'effort de cassage.

Distinction opérationnelle importante : « déchiffrer » désigne généralement la récupération du texte clair lorsque la clé ou un moyen légitime est disponible ; « décrypter » est employé pour décrire l'effort de retrouver le contenu sans disposer de la clé (attaque, cassage). Le cours présente des exemples illustratifs de décryptage par analyse statistique et des scénarios de cryptanalyse pratique, tout en insistant sur l'éthique et le cadre légal des tests de sécurité.

| Critère | Cryptographie Symétrique | Cryptographie Asymétrique |

|---|---|---|

| Vitesse | Élevée — adaptée au chiffrement de gros volumes (ex. AES) | Plus lente — généralement utilisée pour l'échange de clés et signatures (ex. RSA, ECC) |

| Sécurité | Très sûre si la clé reste secrète ; dépend de la longueur de clé et de l'algorithme | Forte pour l'authentification et l'échange sécurisé de clés ; sécurité basée on des problèmes mathématiques (factorisation, ECDLP) |

| Gestion des clés | Partage préalable ou gestion centralisée des secrets | Gestion via paires de clés et infrastructures à clés publiques (PKI, certificats, listes de révocation) |

Exercices et auto-évaluation

- Calcul de clés RSA (exercices de petite taille pour comprendre le principe)

- Déchiffrement symétrique et comparaison d'algorithmes (AES)

- Vérification de signature numérique et validation de certificats

- Scénarios de gestion de clés : génération, sauvegarde, révocation

- Mise en œuvre pratique de PGP pour l'échange sécurisé d'e-mails

- Implémentation d'algorithmes simples via des scripts Python (exercices guidés)

Les enjeux de la cryptographie moderne

La cryptographie moderne protège la transmission de données entre correspondants, sécurise le stockage d'informations sensibles et contribue à la résilience des systèmes face aux attaques. Cette partie examine comment chiffrer les données en transit (canaux réseau, e-mail) et au repos (disques, sauvegardes), ainsi que les compromis entre performance, gestion des clés et conformité réglementaire dans les systèmes d'informations.

À l'heure actuelle, la transition vers des solutions résistantes au calcul quantique est déjà à l'étude dans la communauté technique : les algorithmes actifs (par exemple RSA) évoluent vers des standards de cryptographie post-quantique pour préserver la confidentialité des données à long terme.

Différence entre chiffrement et stéganographie

La cryptographie transforme le contenu d'un message pour en rendre le sens incompréhensible sans la clé appropriée, tandis que la stéganographie masque l'existence même du message en le dissimulant dans un support (image, audio, texte). En pratique, l'une protège la confidentialité des données en rendant le contenu illisible, l'autre cherche à éviter toute détection. L'association des deux approches peut améliorer la confidentialité et réduire la probabilité de détection dans des scénarios sensibles, notamment lorsque la discrétion prime sur la simple confidentialité.

Applications pratiques : de PGP au chiffrement web

Exemples concrets : utilisation de PGP pour des échanges sécurisés par courrier électronique, principes du chiffrement TLS pour le web et approches de chiffrement de bout en bout pour les messageries. Scénarios simples à reproduire, recommandations opérationnelles et bonnes pratiques pour intégrer la cryptographie dans des environnements réels.

Cas d'usage : La signature électronique

Procédure pour créer, transmettre et vérifier une signature électronique afin d'assurer qu'un message provient bien de son auteur et n'a pas été altéré. Sont couverts : génération de clé, émission de certificats et scénarios pratiques (documents signés, échanges professionnels) où la signature apporte une valeur juridique et technique.

👤 Public cible

Débutants souhaitant acquérir des bases concrètes en cryptographie pour protéger leurs communications et leurs données. Le contenu privilégie une progression pédagogique mêlant théorie et pratique, avec des exercices exploitables sans prérequis techniques approfondis.

L'avenir de la sécurité : vers la cryptographie post-quantique

Les progrès en calcul quantique posent des défis aux schémas cryptographiques traditionnels fondés sur la factorisation ou le logarithme discret. La recherche et la normalisation en cryptographie post-quantique visent à définir des primitives résistantes à ces capacités de calcul. Parallèlement, la cryptographie quantique (par exemple la distribution de clés quantiques) explore des paradigmes différents mais complémentaires. Ces évolutions sont pertinentes pour assurer la confidentialité des données et l'intégrité du message sur le long terme.