Cours de Cryptographie appliquée en PDF (Intermédiaire)

Cryptographie appliquée. La cryptographie appliquée combine méthodes mathématiques et bonnes pratiques opérationnelles pour protéger les échanges et les données dans des environnements numériques. Elle est essentielle pour protéger les informations. Document PDF gratuit à télécharger pour approfondir les principes et les pratiques modernes de chiffrement. Rédigé par Frédéric Bongat.

La cryptographie est la discipline traitant de la transmission confidentielle de données sur des réseaux potentiellement non sécurisés. Le document présente des méthodes pour assurer une communication sécurisée via un réseau insécurisé, en insistant sur la confidentialité des données, l'authenticité des échanges et les mesures pratiques de protection en production.

🎯 Ce que vous allez apprendre

Les objectifs fondamentaux de la sécurité sont la confidentialité, l'intégrité, la disponibilité et la non‑répudiation. Le contenu montre comment choisir et configurer des mécanismes adaptés aux exigences d'un système, intégrer ces mécanismes dans une architecture existante et documenter des choix techniques pour un déploiement maîtrisé.

- Les bases de la cryptographie : Concepts fondamentaux, vocabulaire et fondements mathématiques du chiffrement asymétrique.

- Cryptographie à clé secrète : Systèmes symétriques, fonctionnement et algorithmes standards comme AES.

- Cryptographie à clé publique : Algorithmes asymétriques (RSA, Diffie‑Hellman), signatures numériques et mise en œuvre pratique. Le cours détaille la sécurité de RSA basée sur la difficulté de la factorisation des grands nombres entiers (clés de 2048 bits et plus).

- Fonctions de hachage et intégrité : Rôle du hachage dans les signatures et la vérification de l'intégrité des données.

- Gestion des clés et PKI : Principes d'une infrastructure de gestion de clés, certificats X.509 et bonnes pratiques pour la protection des clés privées.

- Enjeux et usages : Analyse des exigences et des menaces courantes.

Outils et protocoles abordés

Présentation et mise en pratique d'outils largement déployés en production pour sécuriser les échanges : OpenSSL pour la génération de certificats et la gestion TLS, PGP/GnuPG pour le chiffrement de courriel et l'archivage chiffré, HTTPS et S/MIME pour les communications applicatives, ainsi que les Certificats X.509 dans le cadre d'une PKI. Des exemples montrent la signature, le chiffrement et l'automatisation des opérations courantes en environnement professionnel.

- OpenSSL

- PGP / GnuPG

- HTTPS

- S/MIME

- Certificats X.509

Maîtriser les primitives cryptographiques

Les primitives cryptographiques constituent les blocs de construction des protocoles sécurisés : elles fournissent les opérations de base (chiffrement, hachage, authentification) sur lesquelles s'appuient des constructions plus complexes. La compréhension de leurs garanties, limites et paramètres (par ex. taille de clé, mode de chiffrement) est indispensable pour évaluer la résistance d'un protocole et éviter des erreurs d'intégration qui affaibliraient la sécurité des systèmes d'information.

Les primitives cryptographiques

- Chiffrement par bloc

- Fonctions de hachage

- Codes d'authentification (MAC)

Mise en œuvre pratique

Exemple d'utilisation d'OpenSSL pour générer une paire de clés RSA et extraire la clé publique. Ces commandes servent de point de départ pour créer un certificat, produire une CSR ou automatiser la rotation de clés dans des scripts d'administration.

# Générer une clé privée RSA 2048 bits

openssl genpkey -algorithm RSA -out private.pem -pkeyopt rsa_keygen_bits:2048

# Extraire la clé publique au format PEM

openssl rsa -in private.pem -pubout -out public.pem

# Créer une CSR (Certificate Signing Request)

openssl req -new -key private.pem -out request.csr -subj "/CN=example.com"

Conserver la clé privée en lieu sûr, appliquer des permissions restreintes et automatiser la gestion des certificats via des outils de PKI ou d'orchestration pour les environnements à grande échelle.

Introduction à la cryptanalyse

La cryptanalyse étudie les méthodes pour évaluer et casser des schémas cryptographiques. Le cours traite des limites connues des algorithmes face à des attaques par force brute, attaques par canal auxiliaire et vulnérabilités d'implémentation. L'analyse intègre l'évaluation de la résistance des primitives cryptographiques et du chiffrement par bloc selon les paramètres choisis, afin de mesurer l'impact sur la sécurité des systèmes d'information.

Principes de la communication sécurisée

Présentation des principes pour établir des canaux fiables lorsque l'infrastructure réseau est potentiellement compromise. Sont couverts : définition d'un modèle de menace, séparation des rôles (émetteur, récepteur, tiers de confiance), choix de protocoles adaptés et gestion pratique des sessions chiffrées. L'accent est mis sur la confidentialité des données en transit, la prévention des attaques de type man‑in‑the‑middle et les bonnes pratiques d'authentification mutuelle dans des environnements distribués ou hétérogènes.

Analyse de la résistance des clés RSA

La sécurité de RSA dépend de la difficulté algorithmique de la factorisation d'entiers très grands. L'analyse couvre l'évolution des attaques et l'importance de la taille des clés en bits pour maintenir une marge de sécurité face aux améliorations algorithmiques et aux progrès matériels. Des recommandations pratiques indiquent les paliers de taille de clé couramment adoptés et les impacts sur les performances et la compatibilité lors du choix d'une longueur de clé.

Cas d'usage : Sécurisation des flux TLS et VPN

Étude de cas pratiques pour sécuriser des flux réseau : choix des suites cryptographiques TLS, gestion des certificats X.509 et déploiement de VPN. Le document compare scénarios où TLS est préférable à une solution VPN et décrit comment une PKI bien conçue et la rotation de clés réduisent la surface d'attaque dans des architectures distribuées. Exemples concrets montrent l'intégration avec des serveurs web et des appliances réseau.

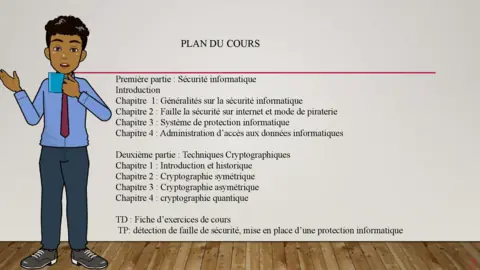

📑 Sommaire du document

- Introduction

- La Cryptographie

- Les enjeux de la cryptographie

- La confidentialité

- Identification et Authentification

- L’intégrité des données

- La non répudiation

- Fondements mathématiques (logarithmes discrets)

Pourquoi télécharger ce support de cours ?

Le PDF de 93 pages propose une progression pédagogique allant des fondements mathématiques aux aspects opérationnels. Il combine explications théoriques, illustrations pratiques et commandes reproductibles (OpenSSL) pour faciliter l'application en environnement professionnel. Les chapitres incluent des études de cas, des recommandations de configuration et des exemples d'automatisation, utiles pour les administrateurs et ingénieurs sécurité souhaitant consolider leurs pratiques.

👤 À qui s'adresse ce cours ?

- Public cible : Professionnels de la sécurité informatique et étudiants souhaitant approfondir la cryptographie.

- Prérequis : Connaissances intermédiaires en sécurité informatique et notions de base en algèbre recommandées pour tirer pleinement parti du niveau intermédiaire.

Applications pratiques

Ce cours met l'accent sur des scénarios opérationnels : chiffrement de bout en bout, usage de certificats pour l'authentification de services, signatures numériques pour traçabilité et contrôle d'intégrité, et déploiement d'une PKI. Conseils pour établir des canaux sécurisés sur des infrastructures réseau non fiables, choisir entre TLS, VPN ou solutions applicatives selon le contexte, et appliquer des mesures pratiques pour réduire la surface d'attaque.

❓ Foire Aux Questions (FAQ)

Qu'est-ce que la cryptographie à clé publique ?

La cryptographie à clé publique utilise une paire de clés, publique et privée, pour sécuriser les communications sans échange préalable d'une clé secrète. Les mécanismes associés incluent les signatures numériques, le chiffrement asymétrique et les infrastructures de gestion de clés (PKI) pour la distribution et la vérification des certificats.

Quels sont les algorithmes de chiffrement symétrique les plus sûrs ?

Parmi les algorithmes largement reconnus pour leur sécurité et leur adoption industrielle figurent AES-256 et ChaCha20. Le choix dépend du contexte d'utilisation, des contraintes matérielles et des modes d'opération ; AES-256 est courant pour des environnements matériels accélérés, tandis que ChaCha20 est apprécié pour ses performances sur plateformes sans accélération AES.