Cours de Cybersécurité en PDF (Avancé)

Cybersécurité. La cybersécurité regroupe les pratiques, technologies et processus visant à protéger systèmes, réseaux et données contre les cyberattaques et les accès non autorisés. Ce support aborde également la protection des données sensibles et les stratégies de sauvegarde. Découvrez ce cours PDF complet (154 pages) pour approfondir les méthodes avancées de défense et d'analyse.

🎯 Ce que vous allez apprendre

- Domaines de la sécurité : Comprendre les enjeux et la typologie des réseaux et systèmes.

- Concepts de la sécurité : Objectifs, politiques, fonctions de sécurité et obligations de conformité (ex. protection des données personnelles / RGPD).

- Menaces et vulnérabilités : Identifier les différentes menaces et vulnérabilités des systèmes d'information.

- Principes de la sécurité numérique : Modèles opérationnels, méthodologies d'évaluation et sécurisation par couche.

- Outils cryptographiques : Algorithmes de chiffrement et infrastructures de confiance.

- Sécurité des réseaux : Analyse et protection des réseaux filaires, sans fil et cellulaires.

- Sauvegarde et sécurisation des applications : Stratégies de sauvegarde, gestion des données sensibles et sécurisation des applications et systèmes d'information.

Méthodologie et Ateliers Pratiques

Le cours combine exposés théoriques et ateliers pratiques (TP/TD) avec une progression pédagogique claire : études de cas, simulations en environnements isolés, exercices corrigés et analyses de vulnérabilités. Les ateliers couvrent la configuration de pare-feux, l'analyse de logs, la mise en place de politiques d'accès et les procédures de sauvegarde/restauration. Chaque séance précise ses objectifs, la durée et les livrables attendus afin de favoriser l'acquisition de compétences opérationnelles.

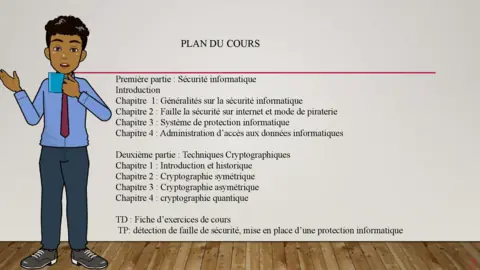

📑 Sommaire du document

- Avant-propos

- Introduction

- Chapitre 1 : Le domaine de la sécurité

- Chapitre 2 : Les concepts et la démarche de la sécurité

- Chapitre 3 : Les menaces et les vulnérabilités

- Chapitre 4 : Les principes de la sécurité numérique

- Chapitre 5 : Les outils cryptographiques de sécurité

- Chapitre 6 : La sécurité des réseaux

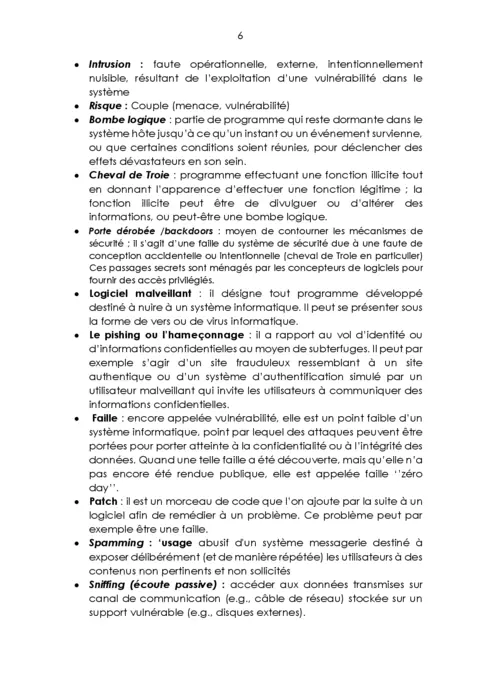

Le Chapitre 3 développe en détail les types d'attaques et leurs conséquences : piratage ciblé, vol de données, compromission d'identifiants et attaques massives. Il présente des scénarios concrets d'intrusion, les techniques d'exfiltration de données et les bonnes pratiques pour limiter l'impact sur les systèmes d'information.

Exemples de menaces couvertes

- Ransomwares

- Phishing

- Vol d'identité

- Attaques par déni de service (DoS)

Stratégies de sauvegarde et restauration

Cette section détaille les stratégies opérationnelles pour assurer disponibilité et intégrité des données : politiques de sauvegarde, plan de reprise après sinistre (PRA), tests réguliers de restauration et isolation des sauvegardes. L'accent est mis sur la mise en place d'une chaîne de sauvegarde automatisée, la vérification d'intégrité des copies et la segmentation des périmètres de restauration pour réduire les risques de compromission lors d'incidents.

Gestion des sauvegardes

Présentation des types de sauvegardes et de leurs usages : sauvegarde complète (sauvegarde complète du jeu de données), sauvegarde incrémentale (enregistrement des modifications depuis la dernière sauvegarde complète ou incrémentale) et sauvegarde différentielle (enregistrement des modifications depuis la dernière sauvegarde complète). Sont également abordées les politiques de rétention, la rotation des supports et la vérification périodique des médias pour garantir restauration et intégrité.

Sécurisation par couche (modèle OSI)

- Couche physique : protections d'accès physique, segmentation des VLANs et contrôle des ports physiques.

- Couche liaison (2) : sécurisation des commutations, 802.1X et isolation des stations.

- Couche réseau (3) : filtrage, ACL, routage sécurisé et segmentation inter-sous-réseaux.

- Couche transport (4) : gestion des sessions, TLS/DTLS et protection contre le spoofing/TCP.

- Couche session/présentation : chiffrement des sessions, gestion des certificats et intégrité des échanges.

- Couche application : pare-feux applicatifs, hardening des services et contrôles d'entrée/sortie applicatifs.

🛡️ Sécurisation des infrastructures et terminaux

Le document traite des bonnes pratiques de sécurisation des terminaux et des infrastructures : politique de patch management, contrôle des configurations, inventaire des actifs, chiffrement des disques et gestion des accès privilégiés. Les approches de segmentation réseau et d'orchestration des correctifs sont expliquées pour réduire la surface d'attaque et limiter les mouvements latéraux au sein des réseaux d'entreprise.

Outils et logiciels utilisés

Pour justifier le niveau avancé, le cours présente l'utilisation et l'analyse avec des outils standards du domaine :

- Wireshark — capture et analyse de trames réseau pour détection d'anomalies.

- Nmap — cartographie et découverte de services pour l'évaluation d'exposition.

- Metasploit — exploitation contrôlée pour tests d'intrusion et validation de correctifs.

- Fail2ban / Suricata — détection d'intrusion et réponses automatisées.

- Outils de gestion des logs (ELK stack) — corrélation et analyse de logs pour forensic et monitoring.

📈 Analyse de risques et conformité

Le cours propose une méthode structurée d'analyse de risques (identification, évaluation, traitement) et des indicateurs pour prioriser les remédiations. Il inclut les exigences de conformité et de gouvernance (politiques internes, audits, traçabilité) et traite de la protection des données personnelles (RGPD) : mesures techniques et organisationnelles, anonymisation, conservation et droits des personnes.

👤 À qui s'adresse ce cours ?

- Public cible : Professionnels de l'informatique, étudiants en cybersécurité et responsables techniques souhaitant renforcer leurs compétences opérationnelles.

- Prérequis : Maîtrise des bases de l'administration système et des protocoles TCP/IP.

❓ Foire Aux Questions (FAQ)

Qu'est-ce que la cybersécurité ?

La cybersécurité englobe pratiques et technologies visant à protéger les systèmes informatiques contre les cybermenaces. Elle vise à garantir la confidentialité, l'intégrité et la disponibilité des informations.

Pourquoi est-il important de se former à la cybersécurité ?

Avec l'augmentation des cyberattaques, la formation permet de protéger les informations sensibles, d'assurer la continuité des services et d'améliorer la résilience des infrastructures numériques.

Ce cours prépare-t-il à une certification ?

Ce cours fournit des connaissances et des compétences pertinentes pour la préparation à des certifications reconnues (ex. CISSP, CEH), notamment sur les domaines techniques et méthodologiques. Il ne remplace pas une formation officielle d'examen mais constitue une base solide pour la préparation et la pratique professionnelle.