Cours de cryptographie quantique en PDF (Avancé)

Cryptographie quantique : Ce qu'il faut savoir. La cryptographie quantique exploite les principes de la mécanique quantique pour sécuriser les échanges. L'algorithme de Shor, qui permet la factorisation d'entiers en temps polynomial sur un ordinateur quantique, remet en cause la sécurité des schémas classiques basés sur la factorisation (ex. RSA) : ce document analyse ces enjeux et les réponses techniques proposées. Téléchargez le cours PDF (98 pages) pour une lecture détaillée et des démonstrations mathématiques adaptées au niveau avancé. Rédigé par Dramaix Florence, van den Broek Didier et Wens Vincent, le texte s'appuie sur des démonstrations formelles et une bibliographie technique rigoureuse.

🎯 Objectifs d'apprentissage

- Introduction à la cryptographie quantique : Fondements et importance pour la sécurité des communications.

- Théorie de l'information : Concepts fondamentaux et applications à la cryptologie.

- Postulats de la mécanique quantique : Formalisme mathématique requis pour l'analyse des protocoles.

- Protocoles BB84 (QKD) : Étude du protocole BB84, de ses variantes et de son rôle en distribution de clés.

- Intrication quantique : Usage dans les protocoles et tests d'intégrité.

- Manipulation des qubits via les portes quantiques : Modèles de portes, erreurs et calibrage expérimental.

- Expériences en cryptographie quantique : Analyse expérimentale et limitations pratiques.

- Cryptographie post-quantique : Familles candidates et stratégies de migration.

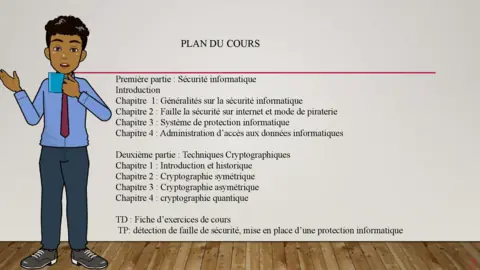

📑 Sommaire du document

- Introduction

- Théorie de l’information

- Postulats de la Mécanique Quantique

- Cryptographie quantique

- Expériences

- Conclusion

- Annexe A : Théorème de non-clonage

- Annexe B : Matrices de Pauli

Enjeux de la Distribution Quantique de Clé (QKD)

Le protocole BB84 illustre une application concrète de la distribution quantique de clé : il permet à deux parties d'échanger une clé secrète dont l'intégrité est garantie par les lois de la mécanique. En pratique, la QKD combine dispositifs optiques pour l'émission et la détection de qubits avec des procédures de post-traitement (reconciliation, amplification de la confidentialité). La détection d'une attaque se signale par l'augmentation du taux d'erreur quantique : une interception ou une mesure non autorisée perturbe les états et rend la clé suspecte, conduisant à son rejet. Le cours détaille les contraintes de mise en œuvre (distance, pertes, sources et détecteurs), ainsi que les compromis entre sécurité théorique et exigences expérimentales.

👤 À qui s'adresse ce cours ?

- Public cible : Étudiants avancés, chercheurs et ingénieurs en sécurité et cryptographie souhaitant approfondir les aspects quantiques.

- Prérequis : Solide maîtrise des mathématiques (algèbre linéaire, probabilités) et connaissances de base en physique quantique recommandées pour suivre les démonstrations techniques.

Menaces quantiques : L'algorithme de Shor

L'algorithme de Shor et la factorisation d'entiers

L'algorithme de Shor permet de factoriser de grands entiers et de calculer des logarithmes discrets en temps polynomial sur un ordinateur quantique universel. Le module analyse le principe algorithmique, les exigences matérielles en termes de nombre de qubits et de taux d'erreur, et l'impact pratique attendu sur les infrastructures actuelles si des machines à grande échelle deviennent opérationnelles. Des scénarios de migration et des mesures d'atténuation sont proposés pour guider la planification de la transition.

Impact sur les courbes elliptiques

Les primitives fondées sur les courbes elliptiques (ECC) sont vulnérables aux mêmes attaques que les schémas basés sur la factorisation : Shor permet de résoudre le problème du logarithme discret sur courbes elliptiques avec complexité polynomiale, compromettant ainsi la sécurité de certificats et de clés ECC. Le document compare l'effort matériel requis pour attaquer RSA et ECC et fournit des recommandations de migration adaptées aux déploiements existants.

Vers la cryptographie post-quantique

Face à la menace des ordinateurs quantiques, la transition vers des primitives post-quantiques est essentielle. Le cours synthétise les familles d'algorithmes candidates (réseaux, codes correcteurs, fonctions multivariées, isogénies, etc.), les critères de sécurité et de performance, ainsi que les stratégies opérationnelles pour remplacer ou hybrider les solutions existantes. L'analyse intègre l'impact de l'algorithme de Grover : ce dernier accélère la recherche sur des espaces non structurés, réduisant la sécurité effective des schémas symétriques (par exemple, nécessitant un doublement effectif de la longueur des clés AES pour maintenir le niveau de sécurité). Les aspects d'implémentation, de compatibilité et de standards sont abordés pour faciliter l'évaluation des primitives dans des environnements contraints.

Comparaison : Cryptographie classique vs quantique

La comparaison s'appuie sur les propriétés de sécurité, les modèles d'attaque et les garanties formelles. La cryptographie classique repose souvent sur des conjectures de complexité tandis que les protocoles quantiques peuvent offrir une sécurité informationnelle ou des preuves dans des modèles quantiques. En parallèle, le calcul réversible et la nature probabiliste des mesures imposent des exigences matérielles et des modèles de menace différents. La section met en perspective coûts, latence, robustesse face aux erreurs et contraintes opérationnelles pour aider à choisir des solutions adaptées aux besoins.

Limites technologiques et implémentations réelles

Les implémentations actuelles sont limitées par la qualité des sources de photons, l'efficacité des détecteurs, la perte en fibre et la synchronisation. Les portes quantiques et la correction d'erreurs matérielle restent des verrous pour les calculs à grande échelle ; la manipulation précise des qubits, le contrôle des erreurs de décohérence et le calibrage des portes quantiques constituent des défis techniques majeurs. Cette section décrit les architectures expérimentales courantes, les métriques de performance (taux d'erreur, taux de clé) et les verrous à lever pour une adoption industrielle.

❓ Foire Aux Questions (FAQ)

Qu'est-ce que la cryptographie quantique ?

Utilisation de propriétés quantiques (superposition, mesure, intrication) pour concevoir des protocoles garantissant confidentialité et intégrité, parfois avec des garanties de sécurité informationnelle ou des preuves dans des modèles quantiques.

Quels sont les avantages ?

Outre la détection d'interception inhérente aux protocoles QKD, certaines constructions offrent une sécurité inconditionnelle fondée sur des principes comme le théorème de non-clonage, impossible à obtenir par des moyens purement classiques.

Références et bibliographie

- Cohen-Tannoudji C., Diu B., Laloë F., Mécanique Quantique — Ouvrage de référence pour le formalisme quantique.

- Nielsen M.A., Chuang I.L., Quantum Computation and Quantum Information — Manuel complet sur le calcul quantique et les portes quantiques.

- Bernstein D.J., Buchmann J., Dahmen E. (éd.), Post-Quantum Cryptography, Springer, 2009 — Panorama des approches post-quantiques.

- Shor P., « Algorithms for quantum computation: discrete logarithms and factoring », 1994 — Article fondateur décrivant l'algorithme de Shor.