Guide Piratages informatiques en PDF (Avancé)

Les piratages informatiques fréquents : ce qu'il faut savoir. Ensemble des méthodes d'attaque ciblant les mécanismes de protection des logiciels — en particulier les jetons matériels (« dongles ») — pour contourner les licences et obtenir un accès non autorisé. L'enjeu industriel est double : préserver les revenus des éditeurs et garantir l'intégrité des primitives cryptographiques (AES, ECC, clés privées/publiques). SafeNet, acteur reconnu de la protection logicielle, propose une synthèse technique des méthodes d'attaque et des contre‑mesures pratiques ; le PDF est téléchargeable gratuitement pour consultation.

« Observations SafeNet 2026 : les attaques ciblant les protections par jeton gagnent en complexité et en diversité, exigeant un durcissement simultané du matériel, du firmware et de la politique de déploiement. »

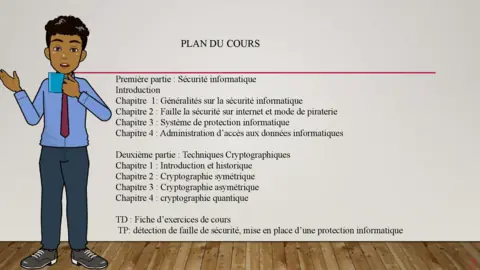

🎯 Objectifs pédagogiques

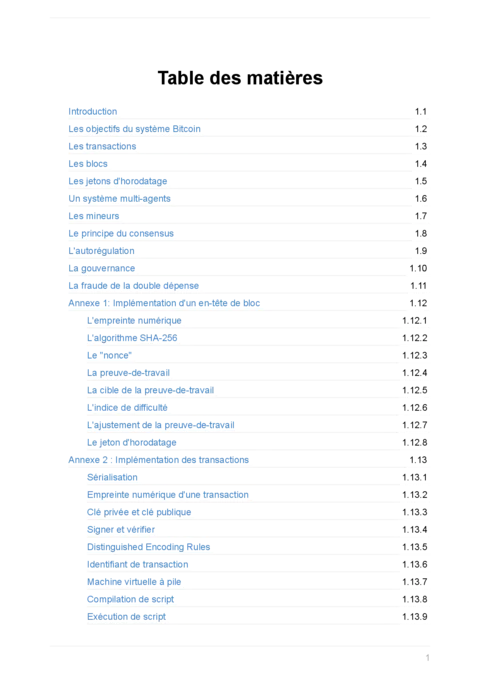

- Architecture des protections par jeton (dongle) — composants matériels et logiciels d'un système de protection, limites du stockage des secrets côté client et méthodes pour détecter l'exposition de clés. Capacités visées : évaluer la robustesse d'un dispositif et repérer les vecteurs d'attaque entre lecteur et jeton.

- Percement de tunnels sécurisés (AES + ECC) — génération d'une clé AES de session enveloppée par ECC, justification des clés éphémères et maintien de la clé privée dans le jeton. Compétences visées : décrire et implémenter un flux de renouvellement de clé pour limiter interception et replay.

- Attaques concrètes et signatures d'attaque — liste opérationnelle des attaques principales (bruteforce, émulation, enregistrement/playback, vol de secrets, partage, clonage matériel, falsification d'horloge) et critères de détection des symptômes pour apprécier leur impact sur la licence et l'intégrité logicielle.

- Contre‑mesures matérielles et logicielles — noyau sécurisé dans le jeton, chiffrement mémoire AES‑128, randomisation des sessions, vérification d'horloge, et contrôles d'accès côté lecteur pour limiter clonage, émulation et partage.

- Scénarios d'intégration et risques opérationnels — analyse de cas (pivot USB, environnements virtuels) et exigences techniques pour lecteur intelligent et politique de déploiement réduisant le risque de fraude.

Présentation générale

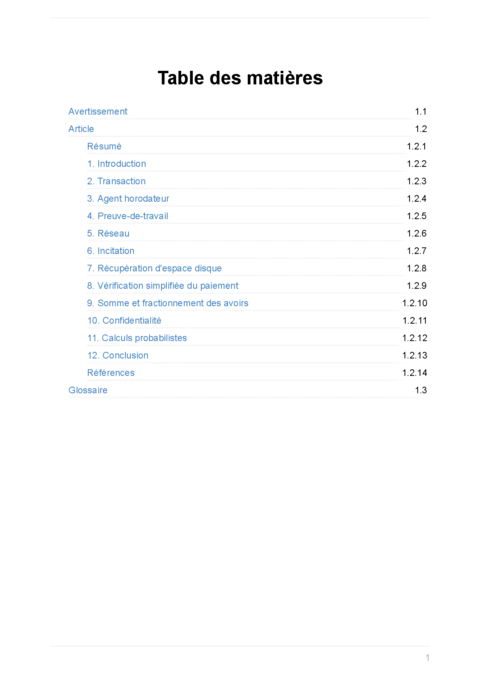

Contexte et terminologie utilisés pour évaluer les protections par jeton et les interactions entre application cliente, lecteur et jeton. La description inclut les primitives cryptographiques employées (AES, ECC), les modèles d'authentification et les scénarios d'attaque pertinents pour des environnements industriels et commerciaux.

Comparaison entre piratages génériques et spécifiques

Différenciation entre attaques génériques (ex. balayage de vulnérabilités, malwares opportunistes) et attaques ciblées sur protections logicielles (émulation de jeton, extraction de secrets). Analyse des motivations, complexité d'exécution et coûts pour l'attaquant afin d'ordonner les priorités de mitigation.

Percement de tunnels sécurisés

Principes d'enveloppement ECC pour la distribution d'une clé AES de session, bonnes pratiques de génération d'entropie, et recommandations d'implémentation : stockage des clés privées dans le matériel, rotation fréquente des clés de session, et mécanismes anti‑replay basés sur nonce et horodatage sécurisé. Ces mesures réduisent significativement les risques d'interception et de rejeu.

Typologie des attaques informatiques

Typologie des attaques courantes

Les attaques peuvent être classées selon leur vecteur principal : intrusion réseau, compromission locale ou manipulation matérielle. Le firewall joue un rôle de première ligne en segmentant les flux et en imposant des règles d'accès strictes ; il permet de limiter les surfaces exposées aux lecteurs et services associés. La détection des malwares repose sur corrélation de signatures, heuristiques et télémétrie comportementale afin d'identifier les logiciels d'extraction de secrets ou d'émulation de périphériques.

Piratage Nº1 : Attaque brutale

Force brute sur mécanismes d'authentification faibles ou sur clés courtes ; détection par seuils d'échec d'authentification, verrouillage adaptatif et ralentissement des tentatives.

Piratage Nº2 : Émulation d'appareil

Émulation logicielle du jeton côté hôte pour tromper l'application cliente ; contre‑mesures : attestation matérielle, tests d'intégrité du lecteur et vérification de l'empreinte matérielle.

Piratage Nº3 : Enregistrement/Playback

Capture d'échanges chiffrés puis réémission sans déchiffrement ; mitigation : clés éphémères par session, nonces uniques et vérification d'horodatage.

Piratage Nº4 : Vol de secrets

Extraction de clés via accès physique ou vulnérabilités logicielles ; réponses : chiffrement des données au repos, enclaves sécurisées et journalisation des accès sensibles.

Piratage Nº5 : Partage d'appareil

Utilisation d'un même jeton sur plusieurs machines via pivot USB ou environnements virtuels ; stratégies : comptage d'unités, vérification d'identifiants matériels et règles de filtrage réseau.

Contre‑mesures matérielles et logicielles

Combinaison de protections : noyau sécurisé dans le jeton, chiffrement AES‑128 de la mémoire sensible, randomisation des sessions, contrôle d'intégrité et politiques d'accès renforcées côté lecteur. Les protections réseau (firewall, segmentation, listes de contrôle) complètent la défense afin de limiter les opportunités de clonage, d'émulation et de partage impropre.

Cadre légal et responsabilité du hacker

La responsabilité pénale et civile s'applique aux actes de contournement des protections techniques : accès non autorisé, altération de systèmes ou diffusion de secrets exposent à des poursuites selon le droit informatique applicable. Les opérateurs doivent documenter les mesures de conformité, conserver les preuves d'incident et respecter les obligations de notification aux autorités et clients. Toute analyse technique doit être conduite en accord avec les contrats, la législation nationale et les exigences de sécurité des données afin de limiter le risque juridique pour l'éditeur et l'intégrateur.

Le cadre juridique face au piratage informatique

Les décisions techniques (niveau de chiffrement, journalisation, isolation) doivent être compatibles avec les exigences réglementaires et contractuelles. Les politiques de conservation, les règles de confidentialité et les procédures d'alerte sont des éléments indispensables pour rendre une investigation exploitable juridiquement. L'intégration d'une gouvernance claire sur la gestion des incidents réduit l'exposition aux sanctions et renforce la confiance des clients.

Comprendre la psychologie du hacker

La figure du hacker moderne regroupe des profils variés : acteurs opportunistes, chercheurs indépendants, groupes organisés motivés par le gain financier ou par des objectifs politiques. Comprendre ces motivations permet d'orienter les contrôles (prévention, détection, réponse). La section explique brièvement comment les comportements observés dans les cyberattaques influencent les choix de durcissement et de surveillance, et évoque les risques liés à la diffusion de tutoriel piratage informatique non encadré. Les liens entre droit informatique, cyberattaques et sécurité des données justifient une approche intégrée mêlant technique, conformité et sensibilisation.

Cadre juridique et enjeux de la cybersécurité

Le cadre légal impose des limites aux actions techniques et définit des obligations de notification et conservation des preuves en cas d'incident. Les décisions techniques (niveau de chiffrement, journalisation, isolation) doivent être compatibles avec les exigences réglementaires et contractuelles pour limiter le risque juridique et opérationnel.

Sécurité des systèmes industriels

Les environnements industriels nécessitent des exigences spécifiques : segmentation réseau stricte, inventaire contrôlé des périphériques, durcissement des sondes et superviseurs SCADA/ICS et gestion centralisée des correctifs. L'implémentation d'un firewall adapté, la protection des interfaces de gestion et la surveillance continue des anomalies sont essentielles pour réduire les attaques informatiques ciblant la cybersécurité industrielle. Les vulnérabilités logicielles des composants intégrés doivent être traitées via un processus de gestion des correctifs et des tests d'acceptation avant déploiement.

Bonnes pratiques de sécurité informatique

Adopter des mesures structurées réduit la surface d'attaque des systèmes protégés. Les pratiques ci‑dessous couvrent protection réseau, hygiène logicielle et gouvernance de l'accès.

- Firewall et filtrage réseau — segmenter les flux, limiter l'exposition des lecteurs et journaliser les tentatives suspectes.

- Mises à jour logicielles — appliquer rapidement les correctifs sur lecteurs, pilotes et composants critiques.

- Gestion des accès — principe du moindre privilège, authentification forte et rotation des identifiants.

- Chiffrement robuste — protéger les secrets au repos et en transit (clé AES de session, enveloppement ECC).

- Surveillance et audit — centralisation des logs, détection d'anomalies et revues régulières des journaux.

- Sauvegardes et plans de reprise — garantir la continuité opérationnelle en cas d'incident.

👤 Public cible et prérequis

- Public cible : éditeurs de logiciels, ingénieurs sécurité applicative et responsables licensing en charge de la protection par dongle et du déploiement de lecteurs sur environnements physiques et virtuels.

- Prérequis : notions de cryptographie (AES, ECC), principes de stockage sécurisé de clés, connaissance des systèmes d'exploitation et de la virtualisation (ex : VMWare) et expérience du cycle de vie d'une application protégée.

❓ Foire Aux Questions (FAQ)

Comment le percement de tunnels sécurisés limite‑t‑il les attaques d'enregistrement/replay ?

La génération d'une clé AES aléatoire par session, enveloppée via ECC, garantit l'unicité des échanges : le jeton utilise sa clé privée ECC pour déchiffrer la clé de session et n'autorise pas la réutilisation d'une clé AES, rendant inefficace la simple réémission d'un flux intercepté.

Quelles protections empêchent le partage d'appareil via pivot USB ou VMWare ?

Une combinaison de mécanismes (comptage d'unités côté lecteur, tunnel chiffré, vérification d'empreintes matérielles et règles de filtrage réseau) limite le pivot USB et l'émulation. Le renforcement par firewall, vérification d'intégrité côté lecteur et gestion des droits complète ces protections.

Glossaire des menaces

- Zero‑day — vulnérabilité inconnue du fournisseur et sans correctif public au moment de l'exploitation, souvent utilisée pour des attaques ciblées.

- Brute force — tentative systématique d'essayer toutes les combinaisons possibles pour trouver une clé ou un mot de passe ; mitigation : politiques de verrouillage et ralentissement adaptatif.

- Injection SQL — exploitation d'une entrée non filtrée pour exécuter des commandes SQL malveillantes sur une base de données ; prévention : requêtes paramétrées et validation stricte des entrées.

Pourquoi choisir ce cours ?

Rédigé par SafeNet, le document présente une pédagogie axée menaces/contre‑mesures et une approche technique centrée sur les jetons matériels. L'analyse opérationnelle s'accompagne de recommandations exploitables par éditeurs et intégrateurs pour durcir les licences et améliorer la résilience des dispositifs protégés. Pour aller plus loin, découvrez notre apprentissage éthique du pentesting ainsi que notre cours Kali Linux.