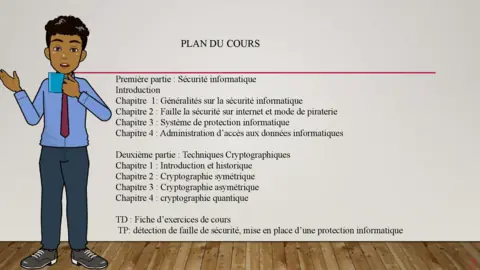

Cours PDF Pare-feux : Maîtriser la Sécurité (Intermédiaire)

Vous souhaitez maîtriser les pare-feux et la sécurité périmétrique ? Téléchargez ce cours PDF gratuit pour acquérir des compétences pratiques et des repères théoriques essentiels à la conception d'une architecture réseau sécurisée. Ce cours prépare également aux certifications de type CCNA Security ou équivalents CNAM.

🎯 Ce que vous allez apprendre

- Comprendre la sécurité périmétrique : rôle des pare-feux dans la protection des périmètres réseau, modèles de déploiement et enjeux opérationnels.

- Définir une politique de sécurité : formaliser des règles de filtrage et des procédures pour appliquer une politique cohérente.

- Mettre en œuvre des règles de filtrage : conception et optimisation de règles pour le filtrage de paquets, le filtrage applicatif et la stateful inspection.

- Utiliser les outils des pare-feux : supervision, journalisation, et mécanismes de NAT/PAT pour renforcer la protection.

- Concevoir une défense en profondeur : stratégies multi-couches pour segmenter et durcir un réseau.

📑 Sommaire du document

- Introduction

- Filtrage des paquets et des segments

- Définir une politique de sécurité

- Outils dans les pare-feux

- Défense en profondeur

- Conclusion

- Bibliographie

La bibliographie de Gérard Florin, citée en fin de document, rassemble des références pertinentes pour les étudiants du CNAM et des filières cybersécurité : textes normatifs, guides pratiques et articles techniques qui complètent les exercices présentés et permettent d'approfondir la mise en œuvre opérationnelle des stratégies décrites.

Prérequis techniques

Conçu pour un public de niveau intermédiaire. Les connaissances suivantes facilitent la lecture et l'application des exemples.

- Compréhension du modèle OSI

- Notions sur les protocoles TCP/IP

- Architecture client-serveur

Concepts clés abordés

Notions fondamentales pour la conception et l'exploitation de pare-feux dans une architecture réseau sécurisée, avec des références opérationnelles et des exemples de configuration. Apprenez à isoler un serveur web en DMZ, à définir des règles minimales de filtrage et à mesurer l'impact opérationnel des modifications de politique.

- Translation d'adresses (NAT) : mécanisme de translation d'adresses IP privé/public (incluant PAT) utilisé pour masquer des réseaux internes et limiter l'exposition directe des hôtes côté Internet.

- Zone Démilitarisée (DMZ) : segment réseau isolé permettant d'héberger des services accessibles depuis l'extérieur tout en limitant les accès vers le réseau interne.

- Inspection d'état (Stateful Inspection) : méthode permettant de suivre l'état des connexions (tables d'état) pour décider de l'autorisation des paquets en fonction du contexte de la session.

Protocoles et flux autorisés

- HTTP — port 80

- HTTPS — port 443

- FTP — port 21

- DNS — port 53

Types de pare-feux

- Stateless : filtrage simple sur adresses, ports et protocoles.

- Stateful : inspection d'état avec suivi des sessions et règles dynamiques.

- NGFW (Next-Generation Firewall) : contrôle applicatif et intégration de fonctions de détection/filtrage avancées.

Le pare-feu comme garde-barrière

La métaphore du pare-feu en tant que garde-barrière illustre son rôle de point de contrôle principal entre zones de confiance et réseaux externes. Dans les architectures sécurisées, le pare-feu sert de point de passage unique et obligatoire : tout trafic entre zones traversera ce point, ce qui facilite la traçabilité, l'application centralisée des politiques et la réduction des surfaces d'attaque.

Architecture d'un point de passage obligatoire

Concevoir un point de passage obligatoire implique de définir l'acheminement des flux, la séparation des responsabilités et les dispositifs de durcissement. On privilégie une topologie où les flux entrants et sortants transitent par zones distinctes (DMZ, réseau interne, administration) et par des éléments dédiés (pare-feu, serveur mandataire, bastion). La politique de sécurité réseau doit documenter les règles minimales et les procédures de validation, tandis qu'une administration rigoureuse des règles et des mises à jour est indispensable pour éviter les failles de configuration et réduire les risques opérationnels.

Filtrage applicatif : HTTP, FTP et DNS

Le filtrage de niveau 7 agit sur le contenu applicatif pour contrôler les comportements au-delà des simples adresses et ports. Il permet d'inspecter en profondeur les requêtes et réponses, d'identifier des méthodes ou des signatures et d'appliquer des politiques fines.

- HTTP/HTTPS : inspection des en-têtes, contrôle des méthodes (GET/POST), filtrage d'URL et blocage d'extensions dangereuses ou de contenu suspect. Pour HTTPS, l'inspection nécessite des dispositifs de déchiffrement contrôlé ou l'utilisation de certificats internes selon la politique de l'organisation.

- FTP : différences entre modes actif et passif à prendre en compte ; filtrage possible des commandes FTP et du contenu transféré pour limiter l'exfiltration de données.

- DNS : contrôle des requêtes vers serveurs autorisés, filtrage des réponses suspectes et surveillance des résolutions pour détecter les détournements.

Comparatif : Pare-feu vs Proxy vs IDS

Les pare-feux contrôlent les connexions et appliquent des politiques de filtrage au niveau réseau et transport, tandis que les proxies interviennent au niveau applicatif pour centraliser et contrôler les sessions utilisateur, effectuer un cache ou imposer des règles d'accès. Les IDS (systèmes de détection d'intrusion) surveillent le trafic pour alerter sur des comportements anormaux sans forcément bloquer. Dans une architecture robuste, ces éléments sont complémentaires : le pare-feu impose la frontière, le proxy affûte le contrôle applicatif et l'IDS apporte une visibilité supplémentaire pour l'analyse et la réponse aux incidents.

Configuration de zones de confiance (DMZ et Bastion)

Recommandations de configuration pour segmenter les services exposés et limiter les mouvements latéraux : séparation des réseaux, règles granulaires sur les flux entrants/sortants, et supervision des journaux. Détailler le placement du bastion, le durcissement des systèmes exposés et l'usage d'un serveur mandataire pour centraliser les connexions applicatives permet de réduire l'exposition directe des hôtes internes.

Exercices corrigés et cas pratiques

Exercices conçus pour mettre en pratique les notions théoriques et valider les compétences opérationnelles : rédaction et optimisation de règles de filtrage, déploiement d'une DMZ, configuration NAT/PAT et analyse d'impact sur la disponibilité. Chaque cas pratique propose des critères d'évaluation, des jeux de données d'exemple et des corrections commentées pour s'entraîner aux audits de configuration, au dépannage et à l'évaluation des compromis sécurité/disponibilité.

Défense en profondeur

Stratégies de segmentation, redondance et durcissement des accès pour réduire les risques. L'approche favorise des couches de contrôle complémentaires — pare-feux, proxies, authentification forte et surveillance — afin de rendre l'accès non autorisé plus difficile et d'accroître la résilience opérationnelle.

Conclusion

Progression pédagogique conçue pour consolider les compétences pratiques en sécurité périmétrique et préparer à des tâches opérationnelles : définition de politiques, configuration de pare-feux, supervision et évaluation des dispositifs.