Cours PDF Piratage PC : Comprendre et Se Protéger (Intermédiaire)

Comprendre les mécanismes d'intrusion et appliquer des mesures concrètes pour protéger un poste de travail. Téléchargez ce cours PDF gratuit pour savoir comment un PC peut être compromis et quelles actions opérationnelles mettre en place. Ressource pratique en sécurité informatique pdf destinée à un public intermédiaire recherchant des recommandations actionnables.

🎯 Ce que vous allez apprendre

- Risques de piratage : Identifier les vecteurs d'attaque et les vulnérabilités système courantes.

- Contrôle à distance : Comprendre les méthodes permettant à un attaquant de prendre la main sur un ordinateur.

- Détournement d'informations : Repérer les types de données sensibles ciblées par les intrusions.

- Protection contre les attaques : Mettre en place des protections pratiques (pare‑feu, mises à jour, bonnes pratiques).

- Partage de fichiers : Évaluer les risques liés au partage et configurer les accès réseau en sécurité.

- Modèle OSI : Comprendre l'impact des attaques sur la couche IP (niveau 3).

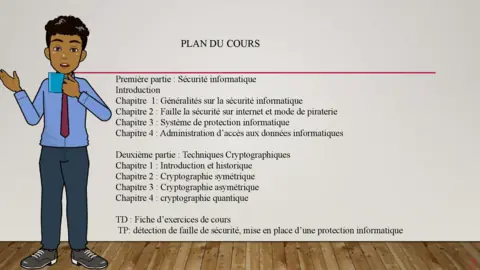

📑 Sommaire du document

- Cours PDF Piratage PC : Comprendre et Se Protéger (Intermédiaire)

👤 À qui s'adresse ce cours ?

Niveau intermédiaire : destiné aux utilisateurs disposant de connaissances de base en réseau et système qui souhaitent approfondir les risques et les mesures de protection en environnement domestique ou de petit réseau. Les explications privilégient des recommandations opérationnelles et des exemples techniques adaptés à des administrateurs débutants en cybersécurité. Contenu produit par sateduc, équipe pédagogique spécialisée en sécurité informatique.

Prérequis techniques et environnement

- Connaissances de base sur l'environnement Windows

- Notions élémentaires sur les adresses IP

- Compréhension du rôle d'un navigateur web

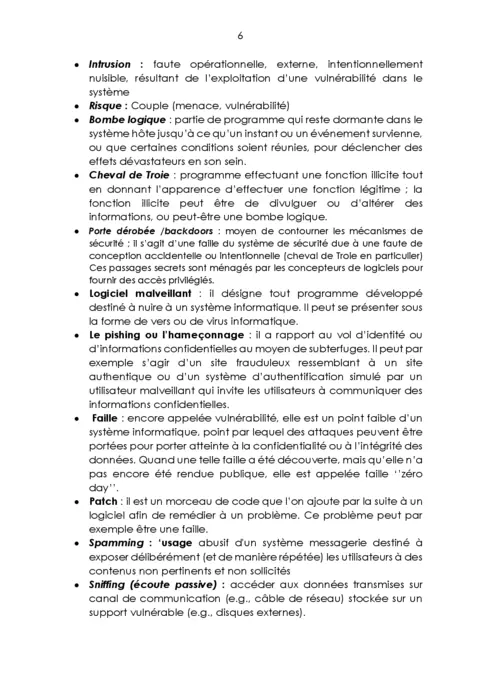

Piratage PC : définitions et enjeux de sécurité

Le terme recouvre les techniques utilisées pour contourner des protections, accéder à des ressources non autorisées ou exfiltrer des données. Le document distingue les tests autorisés, réalisés à des fins de sécurité, des usages malveillants. L'objectif est d'améliorer la résilience des systèmes et de fournir des procédures de protection mesurables, sans fournir de mode opératoire pour des activités illégales.

Le modèle OSI et la sécurité IP

Comprendre la structure en couches du modèle OSI aide à situer les attaques : les incidents au niveau de la couche réseau (couche 3) affectent le routage et l'acheminement des paquets, facilitant l'interception, la redirection ou la falsification du trafic. Les attaques exploitent souvent des failles de configuration, des règles de filtrage inadaptées ou des vulnérabilités zero-day des équipements réseau. Surveiller la couche réseau, valider les tables de routage, appliquer des règles de filtrage strictes et analyser les anomalies de flux sont des mesures essentielles pour détecter et limiter ces compromissions.

Méthodes de piratage informatique et vecteurs d'infection

Les vecteurs sont variés : exploits de failles applicatives, configurations réseau permissives, phishing, pièces jointes malveillantes et logiciels tiers non mis à jour. Les attaques ciblant la couche IP exploitent des interfaces mal configurées pour intercepter ou rediriger du trafic. Ce chapitre détaille ces méthodes, leur mécanisme et les indicateurs de compromission à surveiller.

Risques liés au Peer-to-Peer (P2P)

Les réseaux Peer-to-Peer exposent au téléchargement de fichiers infectés et à l'exposition de services ouverts. Les partages P2P peuvent laisser des ports accessibles, diffuser des exécutables compromis ou propager des malwares depuis des fichiers apparemment légitimes. Limiter l'usage du P2P, vérifier l'intégrité des fichiers et isoler les postes utilisant ces réseaux réduisent significativement le risque d'infection.

Le streaming illégal constitue un vecteur connexe : des bundles ou codecs piratés distribués pour lire des flux peuvent contenir des malwares injectés. Le recours à des sources non vérifiées augmente la probabilité d'exécution de code non autorisé. Privilégiez des lecteurs et codecs officiels, et bloquez les sources connues de streaming illégal au niveau du réseau.

Risques du streaming et téléchargement illégal

Le téléchargement ou la lecture de contenus piratés entraîne à la fois un risque de compromission technique et une atteinte juridique. Les fichiers distribués sur des plateformes non officielles peuvent embarquer des malwares persistants, des ransomwares ou des scripts d'exploitation d'une vulnérabilité zero-day. Au-delà de l'impact sur la sécurité, le partage et l'accès à des contenus protégés constituent une atteinte au droit d'auteur, réprimée par la loi.

Les vulnérabilités courantes des systèmes Windows

Failles système

Absence de correctifs, services obsolètes ou pilotes vulnérables peuvent permettre l'exécution de code à distance. Un programme de mise à jour régulier et des inventaires de versions installées sont essentiels pour combler ces failles.

Erreurs de configuration

Configurations par défaut, permissions excessives et services réseau exposés facilitent l'élévation de privilèges et le mouvement latéral. La réduction de la surface d'exposition and des contrôles d'accès stricts limitent ces risques.

Comment sécuriser son réseau contre les intrusions

La sécurisation repose sur plusieurs couches complémentaires : segmentation réseau, filtrage au niveau du routeur, surveillance des flux et politiques claires de gestion des comptes. Les bonnes pratiques ci‑dessous ciblent les usages domestiques et les petits réseaux d'entreprise.

- Activer et configurer un pare‑feu au niveau du routeur et des postes.

- Maintenir un programme de patching pour OS et applications critiques.

- Utiliser des comptes à privilèges limités et une gestion centralisée des accès.

- Recourir à un VPN pour chiffrer les communications sur les réseaux publics.

- Mettre en œuvre le chiffrement des disques systèmes (par ex. BitLocker / FileVault) pour protéger les données en cas de vol ou de compromission physique.

- Mettre en place une solution de gestion des correctifs et de détection d'intrusion.

Établir un cahier des charges sécurité adapté au parc (même domestique) permet de définir les niveaux de protection requis, les procédures de mise à jour, les responsabilités et les indicateurs de conformité. Un cahier des charges clair facilite le déploiement d'un plan de durcissement et le suivi des mesures correctives.

Prévenir le piratage de compte

La première ligne de défense repose sur la qualité des identifiants et l'activation de protections complémentaires. L'usage de mots de passe robustes et d'une gestion rigoureuse des accès réduit le risque d'usurpation. Activez systématiquement l'authentification multifacteur quand elle est disponible pour limiter l'impact d'un mot de passe compromis. Des gestionnaires de mots de passe et des audits réguliers des comptes renforcent la posture de sécurité.

Le piratage par l'attaque IP

Les attaques ciblant la couche IP exploitent des failles de routage, des interfaces mal configurées ou des services exposés pour intercepter, rediriger ou modifier le trafic. Les contre‑mesures incluent le filtrage au niveau du routeur, la segmentation réseau, la journalisation des flux et la mise en place d'alertes sur comportements anormaux.

Logiciels et outils de sécurité

Des outils professionnels permettent d'évaluer la sécurité et d'analyser des incidents ; leur utilisation doit être encadrée et autorisée.

- Kali Linux — plateforme d'audit et de tests d'intrusion (usage en environnement contrôlé).

- Wireshark — analyse réseau et diagnostic des paquets.

- John the Ripper — évaluation de la robustesse des mots de passe.

- Solutions de pare‑feu et outils de gestion des correctifs pour durcir les postes et serveurs.

Ces outils servent à reproduire des scénarios en environnement de test afin d'identifier les vulnérabilités et d'améliorer les défenses. Leur usage doit respecter un cadre légal et contractuel précis.

Cadre légal et respect du droit d'auteur

Toutes les techniques présentées sont destinées à l'apprentissage, à la prévention et à la mise en sécurité des systèmes. Toute intervention sur un système qui ne vous appartient pas ou sans autorisation explicite est illégale et peut engager des responsabilités civiles et pénales. Le téléchargement de contenus piratés constitue une atteinte au droit d'auteur et est sanctionné par la loi ; privilégiez toujours des sources légales pour les logiciels et les médias. Respecter le RGPD et les règles sur la fraude informatique est impératif lors des tests, des partages de données et de la publication de résultats.

Conclusion : Ce cours, élaboré par sateduc — équipe pédagogique spécialisée en sécurité informatique — propose des recommandations opérationnelles pour renforcer la sécurité d'un poste et d'un petit réseau. Téléchargez le PDF pour accéder aux listes de contrôle, aux procédures de durcissement et aux exemples de configuration adaptés à un usage intermédiaire.