Cours de Sécurité informatique en PDF (Débutant)

Sécurité informatique. Principes fondamentaux pour protéger un système d'information, identifier les menaces courantes et appliquer des notions d'ingénierie de la sécurité afin de concevoir des protections pragmatiques.

🎯 Compétences visées — Cybersécurité

- Identification, analyse et évaluation des risques : méthodes pour repérer et prioriser les vulnérabilités au sein d'un SI.

- Risques humains : erreurs humaines, malveillance et techniques d'ingénierie sociale.

- Risques matériels : pannes matérielles et logicielles, impacts sur la sécurité, enjeux liés au Cloud et aux objets connectés (IoT).

- Précautions à prendre : stratégies pour limiter les risques matériels et garantir la sécurité opérationnelle.

- Correctifs et sauvegardes : principes de gestion des correctifs et bonnes pratiques de sauvegarde des données.

- Malwares et logiciels malveillants : typologie des malwares et conséquences techniques et opérationnelles.

- Vigilance et traçabilité : collecte et exploitation des logs pour détecter et analyser les incidents.

- Travaux Dirigés (TD) et exercices d'application : cas pratiques et exercices corrigés pour mettre en pratique les notions présentées.

Pourquoi apprendre la cybersécurité aujourd'hui ?

Les menaces ont évolué : ransomwares ciblant entreprises et particuliers, campagnes de phishing de plus en plus sophistiquées et exploitation de failles dans les services Cloud et les objets connectés. Comprendre these mécanismes permet d'adopter des réflexes de protection adaptés, définir une politique de sécurité pragmatique et réduire les risques sur l'ensemble du système d'information.

Cybersécurité : Les enjeux du Système d'Information (SI)

La cybersécurité préserve la confidentialité, l'intégrité et la disponibilité des données au sein du SI. Pour un niveau débutant, il est essentiel d'appréhender comment les composants (utilisateurs, postes, serveurs, réseau, Cloud, IoT) interagissent et où les risques sont les plus fréquents afin de prioriser les actions de protection et de réponse.

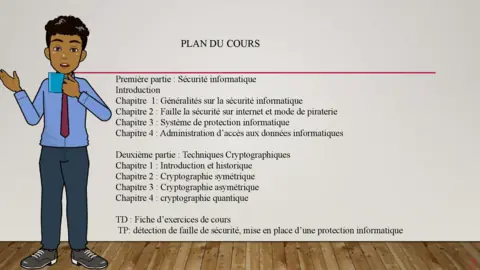

📑 Sommaire du document

- Quels sont les risques ?

- Les risques humains

- Les risques matériels

- Les précautions à prendre

- Sécurité et Sûreté

- Malwares et logiciels malveillants

- Exercices et cas pratiques

Mesures de protection et stratégie de sauvegarde

Mesures de base : gestion des mots de passe, authentification multifacteur, mises à jour régulières et contrôle des accès. La stratégie de sauvegarde s'appuie sur la règle 3-2-1 : conserver au moins trois copies des données sur deux supports différents, dont une copie hors site ou déconnectée, afin de limiter l'impact d'une attaque ou d'une défaillance matérielle et d'assurer la continuité d'activité.

Politique de Sécurité des Systèmes d'Information (PSSI)

La PSSI définit le cadre organisationnel et technique destiné à protéger le patrimoine informationnel d'une organisation : objectifs de sécurité, responsabilités, règles de gouvernance, processus de gestion des incidents et modalités de contrôle. La PSSI sert de référence pour l'ensemble des mesures et des audits internes.

La Police de sécurité complète la PSSI lorsqu'une formulation contractuelle ou réglementaire est requise : elle précise des clauses opérationnelles et des règles applicables aux prestataires ou aux employés. Exemples de clauses courantes : exigences d'authentification et d'accès (MFA obligatoire pour les accès administrateurs), obligations de chiffrement pour les données sensibles en transit et au repos, délais maximaux de correction pour les vulnérabilités critiques, et sanctions contractuelles en cas de non‑respect des règles. Ces clauses traduisent la PSSI en engagements mesurables pour les parties prenantes.

Gestion des vulnérabilités et correctifs

Le cycle de vie d'un correctif comporte plusieurs étapes : identification (analyse de vulnérabilités), évaluation du risque, priorisation selon criticité, test en environnement contrôlé, déploiement et vérification post‑déploiement. Une gestion formalisée réduit le risque d'introduire des régressions et accélère la remédiation des failles. Les outils d'analyse automatisée et les programmes de gestion des patchs aident à suivre l'état des correctifs et à produire des rapports pour la gouvernance.

- Identification : scans réguliers et veille des bulletins de sécurité.

- Priorisation : classification selon l'impact métier et la criticité technique.

- Test : validation dans un environnement de préproduction.

- Déploiement : planifié, souvent en fenêtres de maintenance.

- Vérification : suivi, monitoring et rollback si nécessaire.

Ingénierie de la sécurité : principes de conception robuste

L'ingénierie de la sécurité combine analyse de risque, architecture sécurisée et choix technologiques adaptés pour réduire les risques structurels. Les principes clés incluent la défense en profondeur, la minimisation des surfaces d'attaque, la séparation des privilèges, la sécurisation par défaut et l'automatisation des contrôles. Documenter les exigences de sécurité dès la phase de conception facilite les tests d'intrusion et la maintenabilité des protections sur l'ensemble du cycle de vie logiciel et infrastructure.

Hygiène informatique et bonnes pratiques

Adopter une hygiène informatique rigoureuse réduit sensiblement les risques évitables. En s'appuyant sur le guide hygiène ANSSI, les recommandations suivantes sont prioritaires :

- Utiliser des mots de passe robustes et un gestionnaire de mots de passe.

- Activer l'authentification multifacteur pour les accès sensibles.

- Maintenir les systèmes et logiciels à jour (patch management régulier).

- Mettre en place des sauvegardes chiffrées et tester les restaurations.

- Limiter les privilèges et appliquer le principe du moindre privilège.

Vigilance et surveillance : la collecte et la corrélation des logs, la détection d'anomalies et la mise en place d'un système d'alerting permettent de repérer précocement les incidents. La traçabilité des actions et des accès est indispensable pour reconstituer la chaîne d'événements et améliorer continuellement les défenses.

Sécurité des réseaux et infrastructures

Notions essentielles pour sécuriser les échanges et les infrastructures : contrôle d'accès, segmentation réseau, pare‑feu, bonnes pratiques pour les connexions distantes et principe du moindre privilège pour les équipements. L'isolation, la supervision et la mise à jour régulière des équipements restent des leviers opérationnels clés pour renforcer la sécurité périmétrique et interne.

Le Modèle OSI et la sécurité des couches

La sécurisation doit couvrir chaque couche du modèle OSI : protection physique et matérielle en couche 1, sécurisation des liens et filtrage en couche 2, contrôle des routages et segmentation en couche 3, sécurisation des sessions et chiffrement en couche 4, et protections applicatives (authentification, validation d'entrées) en couches 5 à 7. Comprendre les interactions entre couches facilite l'analyse de vulnérabilités et la définition de mesures adaptées à chaque niveau.

Glossaire technique

👤 À qui s'adresse ce cours ?

- Public cible : débutants souhaitant comprendre les bases de la sécurité informatique.

- Prérequis : connaissances informatiques de base recommandées.

Certification et débouchés

Les compétences abordées offrent des débouchés vers des fonctions opérationnelles : administrateur sécurité junior, analyste SOC niveau 1, technicien support sécurité ou consultant en conformité. Des certifications reconnues peuvent renforcer la valeur professionnelle : par exemple CompTIA Security+ pour les fondamentaux, des parcours vendor‑specific pour les outils réseau et des certifications d'audit ou de gestion pour évoluer vers des postes de responsable sécurité. La formation permet d'identifier les parcours et les prérequis pour chaque voie.

Exercices et mise en pratique

Le PDF inclut des travaux dirigés (TD), exercices d'application et cas pratiques conçus pour renforcer l'assimilation des concepts. Chaque série d'exercices propose des questions d'auto‑évaluation et des indications de correction ; certaines sections offrent des exercices corrigés pour faciliter l'auto‑apprentissage et la vérification des acquis.

❓ Foire Aux Questions (FAQ)

Quels sont les principaux types de menaces en sécurité informatique ?

Les menaces incluent les malwares (virus, ransomwares), le phishing, l'usurpation d'identité et les attaques par déni de service. Le document décrit ces menaces, leurs vecteurs d'infection, et fournit des conseils pratiques pour les identifier et s'en prémunir, notamment via la détection des anomalies et la gestion des correctifs.

Quelle est la différence entre PSSI et Police de sécurité ?

La PSSI définit le cadre organisationnel global et les objectifs de sécurité. La Police de sécurité décline des obligations contractuelles ou réglementaires mesurables (clauses d'accès, exigences de chiffrement, délais de correction). La PSSI guide la gouvernance ; la Police formalise les engagements opérationnels.