Guide sécurité informatique en PDF (Intermédiaire)

Guide pour la sécurité. Document technique en Cybersécurité présentant les principes, outils et contre‑mesures employés pour protéger des systèmes informatiques et des réseaux. Le guide couvre la collecte d'informations, l'identification des vulnérabilités et les mécanismes de défense opérationnels ; il est disponible en PDF gratuit pour consultation hors ligne. Rédigé par Frédéric Raynal. Publié sous licence GNU FDL et diffusé via Linux France.

🎯 Ce que vous allez apprendre

Reconnaissance avec Nmap

Utilisation de Nmap pour le scanning et le fingerprinting TCP/IP : interprétation des sorties, repérage des services exposés et identification des bannières. Les indications fournies permettent de définir des stratégies de durcissement adaptées à la surface d'attaque observée et d'établir des priorités d'investigation.

Audit avec Nessus

Principes de l'analyse automatisée des vulnérabilités et gestion des faux positifs. Exécution de scans, lecture critique des rapports Nessus et priorisation des corrections selon la criticité et le contexte métier pour limiter le risque résiduel.

Pare‑feu et filtrage

Conception des règles de filtrage, politique de pare‑feu et techniques d'atténuation des vecteurs d'évasion. Orientation pratique pour mettre en place des politiques réseau structurées et vérifier leur efficacité par des tests ciblés.

Détection d'intrusion : HIDS/NIDS, Snort, Prelude

Différences entre HIDS et NIDS, détection par signatures et par comportement, et déploiement opérationnel d'outils comme Snort. Méthodes pour analyser les alertes, réduire le bruit et intégrer la détection dans un processus de réponse aux incidents.

Tunneling et IPsec

Fonctionnement des protocoles AH, ESP et IKE, modes d'IPsec et limites pratiques. Critères d'évaluation pour choisir IPsec afin de chiffrer des flux et repérer les contraintes d'interopérabilité et d'infrastructure.

Maintien d'accès et rootkits

Mécanismes des chevaux de Troie, backdoors et rootkits, méthodes de détection et procédures d'analyse post‑compromission. Recommandations opérationnelles pour restaurer l'intégrité d'un hôte et prévenir la réapparition des accès persistants.

Types de menaces et risques couverts

Ce guide de sécurité informatique à télécharger analyse les menaces les plus courantes et leurs implications opérationnelles afin d'orienter les choix de défense. L'analyse combine évaluations techniques et scénarios d'attaque pour aider à prioriser les mesures de protection et la gestion des incidents.

- Phishing — campagnes d'hameçonnage ciblées et vecteurs d'ingénierie sociale ; mesures de prévention et programmes de sensibilisation des utilisateurs pour réduire la réussite des attaques.

- Déni de service (DoS)

- Chevaux de Troie

- Vulnérabilités applicatives

Analyse des risques et menaces informatiques

L'analyse des risques repose sur l'identification des actifs, l'évaluation des vulnérabilités et la modélisation des vecteurs d'attaque. Ce chapitre propose une méthode pour estimer l'impact des cyber-attaques sur la protection des données et la continuité de service, et pour définir des priorités de remédiation et des contrôles compensatoires pertinents.

Protocoles de sécurisation des flux réseaux

Présentation des protocoles utilisés pour sécuriser les communications et leur placement dans le modèle OSI : IPsec opère principalement à la couche 3 (IP) pour chiffrer et authentifier les paquets ; certaines solutions de filtrage et d'inspection applicative interviennent à la couche 7. L'intégration de ces protocoles dans une architecture vise la réduction des risques réseau et l'amélioration de la résilience.

- IPsec : couche 3 (routage/IP) — AH et ESP traitent l'authentification et le chiffrement des paquets IP.

- SSL/TLS : opérant entre la couche 4 (transport/TCP) et la couche 7 (application) pour chiffrer les sessions applicatives.

- VPNs applicatifs et proxies : principalement couche 7, avec inspection et filtrage des contenus applicatifs.

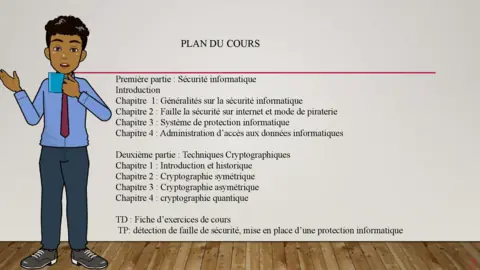

📑 Sommaire du document

- Sécurisation de base

- La collecte d’informations

- Les failles applicatives

- Les outils indispensables pour la protection

- Surveillance - Dissimulation - Maintien d’accès

- Dispositifs destructeurs

- Sécurisation des mots de passe

- Description d’attaques sur différents protocoles

Ce support de cours PDF inclut des exemples concrets et des scénarios d'attaque pour faciliter l'apprentissage pratique.

Méthodologie de protection des systèmes

Approche structurée basée sur l'inventaire des actifs, l'évaluation continue des vulnérabilités, la mise en place de contrôles techniques et organisationnels, et la validation régulière par des tests (scans, analyses et exercices). La méthodologie favorise l'utilisation combinée de contrôles préventifs, détectifs et correctifs, l'automatisation des tâches répétitives et l'intégration de la sécurité dans le cycle de vie du système d'information afin de diminuer la surface d'attaque et faciliter la remédiation des incidents.

💡 Pourquoi choisir ce cours ?

Approche pragmatique centrée sur les outils opérationnels (Nmap, Netcat, Snort, Nessus) et des fiches pratiques « comment s'en protéger » pour chaque vecteur d'attaque, facilitant l'application en contexte professionnel. Le document contient également des travaux pratiques et des exercices corrigés pour vérifier les acquis et appliquer les principes sur des scénarios concrets. Publié sous licence GNU FDL et diffusé via Linux France, le document compile conseils concrets, références documentaires et listes de vérification pour les administrateurs.

👤 À qui s'adresse ce cours ?

- Public cible : administrateurs systèmes et réseaux, responsables sécurité, ingénieurs SOC et techniciens souhaitant consolider des savoir‑faire opérationnels en sécurité informatique.

- Prérequis :

- TCP/IP — compréhension des couches réseau et des services associés.

- Linux / Windows — familiarité avec l'administration de base.

- Shell — capacité à utiliser le terminal pour l'automatisation et le diagnostic.

- Notions de filtrage/pare‑feu et des permissions système.

❓ Foire Aux Questions (FAQ)

Comment Nmap détermine‑t‑il le système d'exploitation d'une cible ? Nmap effectue du fingerprinting TCP/IP en envoyant des probes et en analysant les réponses (TTL, options TCP, flags et comportement des stacks) pour corréler un profil avec une base de signatures ; la méthode fournit une identification probabiliste des OS et versions.

Quelle est la différence opérationnelle entre HIDS et NIDS ? Un HIDS surveille l'intégrité d'un hôte (fichiers système, journaux, événements locaux) et détecte les altérations internes ; un NIDS analyse le trafic réseau en temps réel pour repérer des attaques par signatures ou anomalies. Leur combinaison améliore la couverture de détection.

Exercices et mise en pratique de la sécurité

Section dédiée aux ateliers pratiques et aux études de cas fournissant des exercices corrigés et des scripts reproductibles pour l'analyse et la remédiation. Les travaux pratiques couvrent des scénarios de reconnaissance, d'exploitation limitée en environnement contrôlé, d'analyse de rapports Nessus et de configuration de règles de pare‑feu, permettant d'évaluer concrètement la capacité à sécuriser un réseau et protéger les données au sein d'un système d'information.

Comment sécuriser vos systèmes avec ce guide ?

Check‑lists opérationnelles et démarches pas à pas pour appliquer les recommendations : établir un inventaire des actifs, segmenter le réseau, durcir les services exposés, déployer des contrôles d'accès stricts, chiffrer les flux sensibles et mettre en place une surveillance continue. Le guide associe les étapes de conception, déploiement et contrôle avec des indicateurs mesurables afin de prioriser les actions et réduire l'impact des cyber-attaques sur la protection des données et la disponibilité du système d'information.

Glossaire technique du cours

- Fingerprinting : technique d'identification d'un système en analysant ses réponses réseau et comparant les caractéristiques à une base de signatures.

- Rootkit : ensemble d'outils malveillants permettant de masquer la présence d'un attaquant et de maintenir un accès persistant sur un hôte compromis.

- Payload : composant d'un exploit ou d'un malware qui exécute l'action malveillante (exfiltration, ouverture de backdoor, etc.).