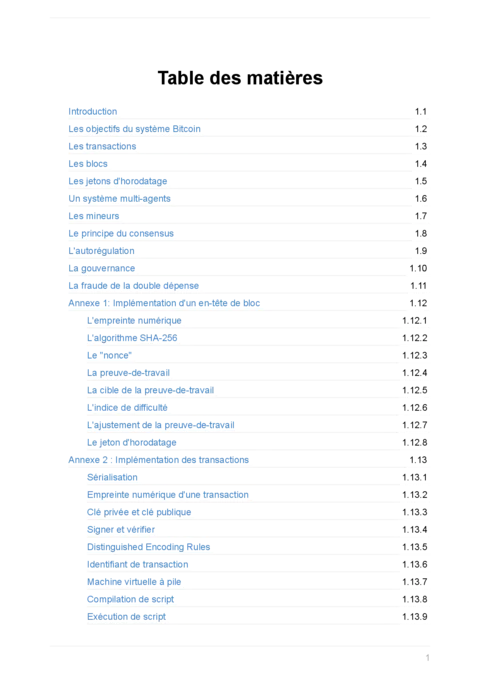

Cryptographie Appliquée - Sécuriser les Données et Communications

Contenus explorés en détail

Ce cours approfondit les concepts fondamentaux et avancés de la cryptographie appliquée, en couvrant des sujets tels que les algorithmes de chiffrement symétrique et asymétrique, les fonctions de hachage, la gestion des clés et les infrastructures de confiance. Les étudiants apprendront également les enjeux juridiques et éthiques liés à la protection des données, ainsi que des techniques comme la stéganographie.

- Maîtriser les principes de base de la cryptographie moderne et ses applications concrètes.

- Implémenter des solutions cryptographiques sécurisées dans des environnements réels.

Public concerné par ce PDF

Ce cours s'adresse aux professionnels de la cybersécurité, aux développeurs logiciels, aux administrateurs système et aux étudiants en informatique souhaitant approfondir leurs connaissances en cryptographie. Il est également pertinent pour les chefs de projet et les décideurs techniques cherchant à comprendre les enjeux de la protection des données.

Exemples pratiques et applications réelles

La cryptographie est utilisée quotidiennement pour sécuriser les transactions bancaires en ligne (ex: TLS/SSL), protéger les communications par email (ex: PGP/GnuPG) et authentifier les utilisateurs via des certificats numériques. Un autre exemple concret est le chiffrement des disques durs pour prévenir les fuites de données sensibles.

Secteurs d'application professionnelle

- Banque/Finance : Sécurisation des transactions et protection contre la fraude. Ex: Tokenisation des données de carte bancaire.

- Santé : Chiffrement des dossiers médicaux pour respecter les réglementations comme le RGPD. Ex: Solutions HIPAA-compliantes.

- IoT : Authentification des appareils connectés et intégrité des firmware. Ex: Protocoles MQTT avec TLS.

Guide des termes importants

- Chiffrement asymétrique : Méthode utilisant une paire de clés (publique/privée) pour chiffrer et déchiffrer les données.

- Hachage cryptographique : Fonction transformant des données en une empreinte unique et irréversible (ex: SHA-256).

- PKI : Infrastructure à clés publiques pour gérer les certificats numériques et les identités.

- Stéganographie : Art de dissimuler des informations dans un support innocent (image, audio).

- Cryptanalyse : Science visant à "casser" les systèmes cryptographiques.

Réponses aux questions fréquentes

Quelle est la différence entre AES et RSA ?

AES est un algorithme symétrique (clé unique) optimisé pour le chiffrement rapide de gros volumes. RSA est asymétrique (clé publique/privée), plus lent mais idéal pour échanger des clés ou signer numériquement.

Le HTTPS utilise-t-il la cryptographie ?

Oui, HTTPS combine chiffrement symétrique (AES) pour les données et asymétrique (RSA/ECC) pour l'échange initial de clés, via le protocole TLS.

Comment fonctionne un certificat SSL ?

Un certificat lie une clé publique à une identité (site web), validée par une Autorité de Certification. Il permet d'établir des connexions chiffrées et authentifiées.

Qu'est-ce qu'une attaque par force brute ?

Méthode essayant toutes les combinaisons possibles pour trouver une clé. Contre-mesure : utiliser des clés longues (ex: AES-256) et des fonctions de hachage lentes (ex: bcrypt).

La cryptographie quantique est-elle inviolable ?

Basée sur les lois de la physique quantique, elle est théoriquement inviolable lors de l'échange de clés (ex: protocole BB84), mais reste vulnérable aux attaques sur l'implémentation.

Exercices appliqués et études de cas

Projet 1 : Implémentation d'un chat chiffré. Étapes : 1) Générer des paires de clés RSA, 2) Échanger les clés publiques, 3) Chiffrer les messages avec AES-256, 4) Transmettre la clé AES via RSA. Outils : OpenSSL ou libsodium.

Projet 2 : Analyse d'un certificat SSL. Étapes : 1) Extraire un certificat depuis un site web (openssl s_client), 2) Vérifier sa chaîne de confiance, 3) Identifier l'algorithme de signature et la durée de validité.

Cas pratique : Audit d'une application utilisant bcrypt pour le stockage des mots de passe. Vérifier : 1) Le coût algorithmique, 2) La gestion des "salts", 3) Les mesures contre les attaques par timing.