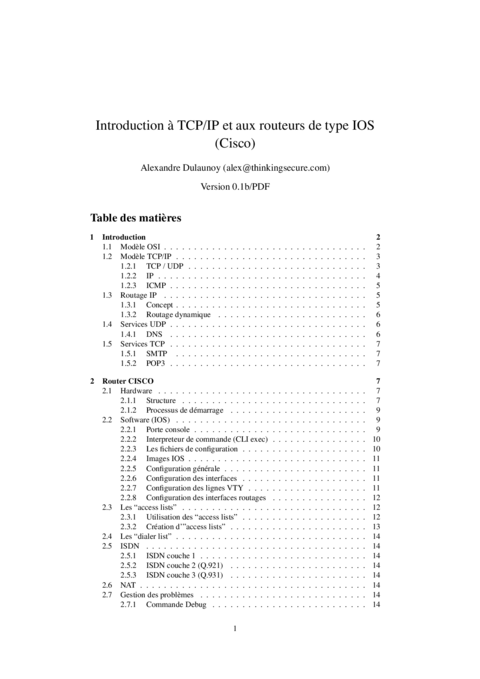

Cours Routage et réseaux IP en PDF (Intermédiaire)

Ce tutoriel PDF sur le routage et les réseaux IP est une ressource de référence pour comprendre les mécanismes complexes de l'Internet, de la théorie des protocoles à la pratique sur routeur.

Routage et réseaux IP : ensemble des mécanismes et protocoles permettant d'acheminer des paquets IP entre interfaces et réseaux distincts via routeurs, tables de routage et métriques de coût. Le document couvre l'architecture de l'Internet (tiers d'ISP, peering, POPs), les composants matériels et logiciels des routeurs ainsi que les algorithmes de calcul de chemin (vecteur de distance, état des liens). Téléchargez gratuitement ce support PDF complet pour maîtriser le routage IP.

Objectifs pédagogiques

- Architecture Internet et topologies opérateurs — distinguer 1st tier et 2nd tier ISP, points de peering et POPs, et comprendre comment l'agrégation de trafic et les politiques de peering façonnent les chemins inter‑domaines et la conception d'un WAN.

- Routeurs et interfaces — identifier composants matériels et logiciels (plans de contrôle/forwarding, ports physiques, tables) et évaluer compromis performance/complexité pour des routeurs matériels ou logiciels.

- Tables de routage et métriques — interpréter les entrées

destination/next hop/interfaceet utiliser métriques (sauts, bande passante, latence) pour influencer l'acheminement des paquets. - Algorithmes DV — comprendre échange de vecteurs, propagation des coûts et limites pratiques (convergence lente, count‑to‑infinity), et simuler ces échanges sur une petite topologie.

- Algorithmes LS — collecte d'informations de voisinage, construction d'une vue globale et application d'un algorithme de plus court chemin (Dijkstra); analyser coûts de calcul et signalisation.

- Convergence et diagnostic — identifier trous noirs, boucles et anomalies, puis utiliser commandes et traces pour localiser causes et corriger comportements indésirables.

Sommaire détaillé du tutoriel PDF

- Références

- L’Internet du point de vue de l’utilisateur

- Le visage de l’Internet aujourd’hui

- Qu’y a‑t‑il après le réseau local?

- Routeurs

- Le routage IP

- Choix pour les protocoles de routage

- Les protocoles de routages pour réseaux paquets

Atouts du support

Rédigé par Congduc Pham (Université de Pau), ce support combine schémas pédagogiques et extraits pratiques pour relier théorie et exploitation opérationnelle. La présentation juxtapose une vue macro (topologie Internet, tiers ISP, peering) et une micro‑ingénierie (composants de routeurs, tables de routage, champs d'entête IP). Les exemples de configuration et les diagrammes facilitent l'application des notions de convergence et d'algorithmes DV/LS, rendant ce PDF adapté aux formations techniques et aux tutoriels réseau pratiques.

👤 Public cible et prérequis

- Public : étudiants en informatique et réseaux, techniciens et administrateurs systèmes souhaitant approfondir une compréhension technique du routage IP et des architectures opérateurs.

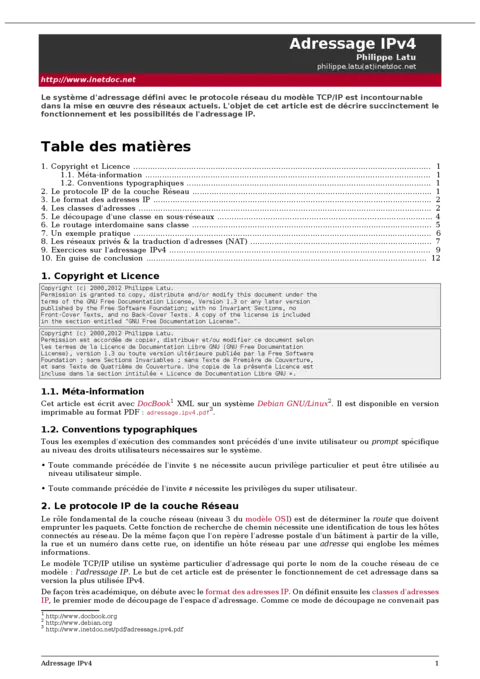

- Prérequis : notions d'adressage IPv4 (masques, NET_ID/HOST_ID), compréhension des couches 2 et 3, et familiarité basique avec la ligne de commande Unix (ex:

ifconfig,route). - Le cours détaille également le calcul des masques de sous‑réseau et l'adressage IP pour faciliter les exercices pratiques et la configuration d'équipements.

Pourquoi télécharger ce cours PDF sur le routage IP ?

Support structuré rassemblant définitions, schémas, exemples de configuration et procédures de diagnostic exploitables en laboratoire ou en environnement professionnel. Le format PDF facilite la consultation hors ligne, l'impression des schémas et l'extraction d'exemples de commandes pour un usage pédagogique ou opérationnel.

Modèle OSI et rôle du routage

Le routage opère principalement à la couche 3 du modèle OSI : il assure le transfert de paquets entre réseaux logiques en s'appuyant sur des adresses réseau (adresses IP) et des tables de routage. À cette couche, les routeurs prennent des décisions d'acheminement indépendantes de la technologie de la couche 2 sous‑jacente (Ethernet, MPLS, etc.). Le processus inclut l'encapsulation/désencapsulation des trames, le recalcul du chemin en fonction de la table de routage IP et la gestion de contraintes comme la MTU ou la fragmentation. Comprendre cette séparation des couches aide à diagnostiquer des problèmes où la connectivité existe au lien physique mais échoue au transfert IP.

Le protocole IRDP (Internet Router Discovery Protocol) est évoqué pour l'autodiscovery de routeurs dans certains environnements IPv4 ; des exemples pratiques et exercices corrigés routage montrent comment cette découverte peut faciliter le déploiement et le diagnostic. Consultez également le guide pratique réseaux pour des procédures de configuration et cas d'usage.

Topologie et architecture réseau

Une vue d'ensemble complète de la topologie facilite l'analyse des chemins, la planification des politiques de peering et la détection des points critiques. La topologie entière du réseau permet d'identifier les zones de congestion potentielle, les dépendances inter‑domaines et les chemins redondants nécessaires pour la résilience. Les diagrammes de topologie, combinés à la connaissance des politiques d'ISP et des points de peering, sont indispensables pour concevoir un WAN robuste et pour simuler des scénarios de panne avant déploiement.

Algorithmes : comparaison DV vs LS

| Critère | Vecteur de distance (DV) | État des liens (LS) |

|---|---|---|

| Échange d'information | Échanges périodiques de vecteurs de coûts entre voisins. | Flooding des informations de liens puis calcul local d'un plus court chemin. |

| Vitesse de convergence | Souvent plus lente ; susceptible de count‑to‑infinity. | Généralement plus rapide grâce à une vue globale et Dijkstra. |

| Complexité | Faible en mémoire/CPU par routeur, logique simple. | Plus exigeant en mémoire et CPU pour stocker la topologie et calculer les routes. |

| Prévention des boucles | Techniques limitées ; risques de boucles si métriques ou timers mal configurés. | Mécanismes robustes (séquence, âge) et calcul déterministe réduisant les boucles. |

| Évolutivité | Adapté aux petits réseaux ou configurations simples. | Adapté aux grands réseaux où la vue globale améliore la prise de décision. |

| Exemples de protocoles | RIP, IGRP (historiques) | OSPF, IS‑IS |

Guide pratique : configuration et diagnostic

Après modifications de la configuration ou incidents de routage, il est essentiel d'utiliser des outils natifs pour vérifier la connectivité et analyser la table de routage IP. Les commandes présentées ci‑dessous servent dans ce guide pratique réseaux pour illustrer la convergence et le comportement des protocoles de routage. Les exercices corrigés routage du PDF proposent scénarios pas à pas pour appliquer ces vérifications en laboratoire ou en production.

- ping — vérifie la reachabilité d'une adresse IP et mesure le temps aller/retour.

- traceroute — affiche la chaîne de sauts vers une destination, utile pour identifier où un paquet est interrompu dans la topologie.

- Examen de la table de routage IP via

route -nouip routepour confirmer entrées et Next‑Hop.

# Vérifier la connectivité

ping -c 4 8.8.8.8

# Tracer le chemin vers la destination

traceroute 8.8.8.8Exercices et cas pratiques

Le PDF inclut exercices corrigés et études de cas pour mettre en pratique les concepts présentés : scénarios de configuration de routeurs, simulations d'échanges DV et LS, et résolutions d'incidents de convergence. Ces exercices permettent d'appliquer le calcul de masques, la configuration d'interface et la vérification des tables de routage à l'aide d'outils standards. Utilisez ces cas comme base de laboratoire pour tester politiques de peering, filtrage et redistribution de routes dans un environnement contrôlé.

❓ Foire aux questions (FAQ)

- Comment la métrique influence‑t‑elle le choix d'une route dans un algorithme vecteur de distance ?

- La métrique quantifie le coût d'une route (nombre de sauts, bande passante, latence) et, dans DV, chaque routeur propage des coûts vers ses voisins ; la somme incrémentale des coûts détermine le prochain saut. Une métrique mal adaptée peut provoquer oscillations et affecter la convergence.

- Quelles causes courantes provoquent une convergence lente et comment les diagnostiquer ?

- Causes fréquentes : propagation d'informations obsolètes (count‑to‑infinity), timers mal réglés, et politiques d'agrégation inappropriées ; ces situations conduisent à des routing loops ou black holes. Le diagnostic s'appuie sur l'analyse des tables de routage, des timers de protocole et des traces d'échanges pour repérer annonces contradictoires et liens instables.