Cours Introduction à TCP/IP et routeurs IOS (Intermédiaire)

Introduction à TCP/IP et aux routeurs de type IOS. Ensemble de principes et d'outils pour adresser, transporter et router des paquets IPv4/IPv6 sur des infrastructures pilotées par des routeurs exécutant IOS. Le document couvre le modèle OSI/TCP‑IP, les protocoles de transport (TCP, UDP, ICMP), les mécanismes d'adressage (netmask, plages privées) et les opérations courantes sur un routeur IOS, avec sorties CLI et exemples de configuration. Le format principal est un tutoriel réseau PDF avec fichiers de laboratoire compatibles pour reproduction en environnement simulé ou sur matériel.

🎯 Ce que vous allez apprendre

- Modèles OSI et TCP/IP — compréhension des couches et du mappage des services (IP ↔ couche Réseau, TCP/UDP ↔ couche Transport). Raison technique du rôle de TCP dans la gestion de session et du contrôle de flux ; utilisation pratique du netmask et des plages privées pour segmenter un réseau.

- Transport et diagnostics (TCP, UDP, ICMP) — comparaison des modes orienté‑connexion et sans connexion, impact sur la fiabilité et le contrôle de flux. Interprétation de traces ICMP (

ping, TTL) et critères de choix entre UDP et TCP pour un service. - Routage IP et protocoles dynamiques — principe hop‑by‑hop, rôle du next‑hop et de la gateway of last resort, lecture de la table de routage (

sh ip route). Analyse de RIP, EIGRP, OSPF et BGP pour justifier un choix d'IGP et diagnostiquer convergence et agrégation de routes. - Administration d'un routeur IOS — architecture, processus de démarrage, modes CLI (console, exec, configuration), gestion d'images IOS et fichiers de configuration. Configuration d'interfaces, gestion des lignes VTY et usage des commandes de debug pour résoudre des incidents.

- NAT, ISDN et liaisons spécialisées — fonctionnement du NAT et variantes pratiques, dialer lists et notions ISDN (Q.921, Q.931). Exemples de déploiement pour accès Internet dialup, Frame Relay et solutions de backup.

- Sécurité par access‑lists — création et application d'ACL sur IOS pour filtrer le trafic, ordre d'évaluation et impact sur le routage. Illustrations pratiques pour limiter l'exposition de services réseau.

La lecture des codes dans sh ip route (C, S, D, O, E2, ...) facilite l'identification de l'origine d'une route et la résolution de conflits lorsque plusieurs sources annoncent le même préfixe.

📑 Sommaire du document

Détail du programme du cours

Chaque chapitre combine concepts et exercices pratiques : définitions, exemples de sorties CLI, commandes de diagnostic et tâches à réaliser. Les sections sur le routage comprennent l'analyse de tables de routage, comparatifs de protocoles et études de cas pour préciser un choix adapté. Le module IOS décrit les étapes de boot, la structure des configurations et les méthodes de récupération d'images. L'approche privilégie des exercices reproductibles en laboratoire réseau et la vérification par résultats observables.

Travaux pratiques avec Cisco Packet Tracer — Laboratoire réseau

Les travaux pratiques fournis sont compatibles avec Cisco Packet Tracer et conçus pour être reproduits en laboratoire réseau sur simulateur ou matériel. Les fichiers de laboratoire permettent d'importer configurations, exécuter commandes de vérification et observer les tables de routage. Les activités durent généralement de 30 à 90 minutes et incluent objectifs mesurables, résultats attendus et critères d'évaluation. Les guides pas à pas indiquent les adaptations nécessaires entre l'environnement simulé et l'équipement réel afin d'assurer la transférabilité des compétences.

Prérequis techniques

Pour garantir la compatibilité des fichiers et des exercices, voici les recommandations techniques générales. Ces indications permettent de choisir une image ou une version de simulateur adaptée au matériel ciblé et aux fonctionnalités utilisées dans les TP.

- Cisco IOS : préconisation pour les laboratoires intermédiaires — images de la famille 15.x pour équipements récents ; images 12.4 peuvent être utilisées pour anciens équipements ou scénarios legacy.

- Cisco Packet Tracer : versions récentes recommandées, par exemple Packet Tracer 7.3 ou 8.x selon les ressources et les modules utilisés.

- Environnement matériel : accès console/serial ou émulation, serveur TFTP/FTP pour les opérations de récupération d'images et espace de stockage suffisant pour fichiers IOS.

Dépannage et maintenance des routeurs Cisco

Cette section regroupe procédures et commandes utiles pour diagnostiquer et restaurer un routeur Cisco. Elle présente les étapes de vérification (matérielle et logicielle), les commandes de consultation d'état et les méthodes de récupération d'image. Les exemples couvrent la vérification des médias de stockage, l'analyse du boot sequence et la restauration via serveur TFTP, utiles pour les interventions en laboratoire ou sur site. Les descriptions privilégient des commandes et séquences reproductibles pour faciliter la mise en pratique.

Dépannage et maintenance IOS

Points de contrôle fréquents : état du système de fichiers (dir flash:), version et informations de boot (show version, show boot), et routes de démarrage. Pour récupérer une image corrompue ou absente, préparer un serveur TFTP accessible depuis le routeur, placer l'image IOS sur le serveur et utiliser la commande de copie depuis le routeur vers la mémoire flash. En mode ROMMON, il est possible d'indiquer un serveur TFTP et d'exécuter le transfert puis de configurer le boot avec boot system.

# exemple de séquence de récupération

copy tftp flash

# ou en ROMMON :

tftpdnld

Utilisation pédagogique et exemples de TP

Les travaux pratiques inclus combinent énoncé, étapes de configuration et commandes de vérification. Exemples représentatifs : configuration d'une interface FastEthernet avec adressage IPv4 et vérification, test de connectivité par ping et analyse des TTL pour localiser un saut problématique, déploiement de NAT overload, configuration d'OSPF sur plusieurs routeurs et mise en place d'ACL pour restreindre l'accès à un service HTTP. Chaque TP propose un jeu de fichiers et un corrigé permettant l'auto‑évaluation et la correction guidée.

- Configuration d'une interface FastEthernet : adressage IPv4, activation, description et vérification.

- Test de connectivité et analyse des TTL pour repérer un saut problématique.

- Déploiement de NAT simple et NAT overload pour partage d'une adresse publique.

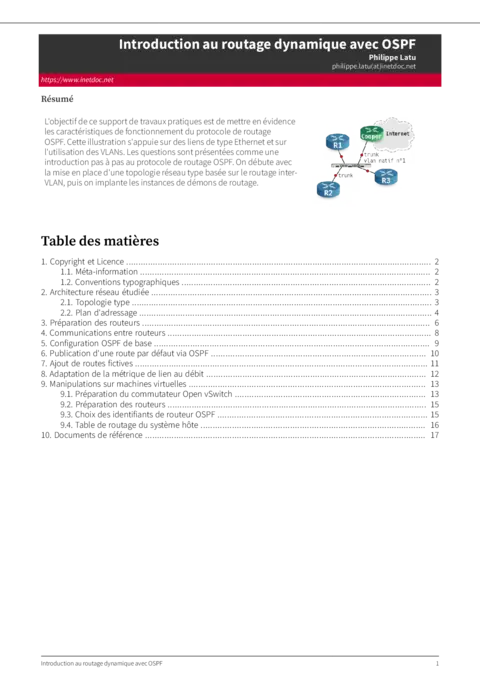

- Configuration OSPF basique et observation de la table de voisinage.

- Mise en place d'ACL pour restreindre l'accès à un service et vérification par traces.

💡 Avantages pédagogiques

Rédigé par Alexandre Dulaunoy, le document articule synthèse théorique et sorties CLI concrètes pour faciliter le diagnostic et l'exploitation opérationnelle. Les exemples sont reproductibles et validés sur corpus de captures sh ip route et commandes de debug. La méthodologie favorise exercices guidés, validation par résultats observables et édition de fichiers de configuration pour une utilisation comme tutoriel réseau PDF ou exercices corrigés Cisco.

👤 Public visé

- Public cible : techniciens réseau, administrateurs systèmes et étudiants en réseaux souhaitant renforcer leurs compétences opérationnelles sur IPv4, routage et IOS.

- Prérequis : notions d'adressage IPv4 et de subnetting, compréhension basique des LAN/Ethernet et familiarité avec une interface en ligne de commande (terminal/console).

❓ FAQ

Comment interpréter les codes d'une table renvoyée par sh ip route ?

Les codes (C, S, D, O, E2, etc.) indiquent la source d'une route (connectée, statique, EIGRP, OSPF, externe OSPF). Leur lecture permet d'identifier le mécanisme ayant appris la route et d'évaluer la priorité entre routes multiples pour un même préfixe.

Pourquoi EIGRP est‑il présenté différemment d'OSPF pour certains équipements ?

EIGRP, historiquement développé par Cisco, combine des caractéristiques de distance‑vector et de link‑state, offrant une convergence rapide sur des topologies Cisco‑centrées ; OSPF, protocole link‑state standard, apporte une meilleure scalabilité et interopérabilité dans des architectures multi‑vendeurs. Pour approfondir ces sujets, consultez notre cours d'Administration réseaux.