Cours d'Infrastructure réseau en PDF (Intermédiaire)

Infrastructure réseau — Ensemble des matériels et technologies assurant la communication et l'échange de données dans un réseau informatique. Document pédagogique de 14 pages, rédigé par Philippe Latu, adapté au niveau intermédiaire et orienté administration d'infrastructures sous GNU/Linux. Le contenu suit une méthodologie rigoureuse (analyse des besoins, validation, documentation) et met l'accent sur des exercices pratiques pour consolider les compétences opérationnelles.

🎯 Ce que vous allez apprendre

- Configuration des postes de travail (clients Linux) : paramétrage des interfaces, DNS, routage et profils réseau.

- Interconnexion des équipements and matériels réseau actifs : rôles des commutateurs d'accès, commutateurs de distribution et routeurs, et principes de commutation.

- Plan d'adressage : méthode pour concevoir un plan IP, gérer les sous‑réseaux et appliquer le routage statique.

- Gestion des VLAN : affectation des VLAN sur ports L2 pour segmentation et sécurité.

- Exemples pratiques : cas concrets et exercices pour application en travaux dirigés.

📑 Sommaire du document

- Cours d'Infrastructure réseau en PDF (Intermédiaire)

👤 À qui s'adresse ce cours ?

- Public cible : étudiants en Licence et Master, administrateurs junior souhaitant monter en compétence sur l'infrastructure réseau à un niveau intermédiaire.

- Prérequis : bases de la ligne de commande GNU/Linux et notions d'adressage IP.

Méthodologie de conception et déploiement réseau

Analyse des besoins, cartographie des flux et définition des contraintes (sécurité, latence, bande passante) constituent le point de départ. La méthodologie couvre le choix d'une topologie adaptée (étoile, spine‑leaf, hiérarchique), la sélection des matériels réseau actifs en fonction de l'échelle et des services, la planification de la redondance et de la haute disponibilité, ainsi que la mise en place d'un plan de validation et d'une documentation de déploiement. Tests de montée en charge, sauvegardes des configurations et procédures de rollback complètent le cycle pour garantir une mise en production maîtrisée.

Architecture et conception — Conception de réseau d'entreprise

Présentation de l'architecture physique et logique : séparation des plans d'accès, distribution et cœur de réseau ; stratégies de segmentation via VLAN et politiques de filtrage. Bonnes pratiques : résilience (liaisons redondantes, STP/ECMP), sécurité (ACL, filtrage au bord) et alignement de la topologie sur les objectifs opérationnels. Une documentation détaillée des choix facilite la maintenance et les évolutions.

Le modèle OSI dans l'infrastructure Linux

Distinction entre couches : couche 2 pour la commutation, VLAN et adressage MAC ; couche 3 pour le routage, l'adressage IP et les tables de routage. Sous Linux, les bridges et interfaces virtuelles opèrent essentiellement en couche 2, tandis que le routage, les politiques et le filtrage s'appuient sur les mécanismes du noyau et sur iptables/nftables. La compréhension de cette répartition guide le choix des matériels et la mise en place des règles de sécurité et d'acheminement.

Protocoles de transport : TCP et UDP

TCP fournit un transport fiable et orienté connexion (contrôle de congestion, retransmissions) ; UDP propose un transport sans connexion et à faible latence. Sous Linux, le suivi des connexions, le filtrage par ports et le contrôle des flux se gèrent via les tables de filtrage et les outils de supervision réseau. Les mécanismes usuels incluent le suivi d'état pour TCP, la limitation de débit et l'utilisation de tc, iptables and nftables pour appliquer des politiques de shaping et de filtrage. Pour le contrôle des ports, privilégier des règles explicites et la journalisation des événements pour faciliter les audits.

Comparaison entre le modèle OSI et la pile TCP/IP

Le modèle OSI et la pile TCP/IP sont deux repères complémentaires pour concevoir et diagnostiquer un réseau. OSI propose sept couches conceptuelles tandis que TCP/IP regroupe les fonctions en quatre couches pragmatiques, souvent plus utilisées dans les opérations et la documentation technique. Comprendre les correspondances facilite la résolution d'incidents (commutation de paquets, routage, filtrage) et l'alignement des choix d'implémentation avec la topologie réseau et l'architecture client-serveur.

Comparatif OSI vs TCP/IP

OSI détaille des fonctions jusqu'au niveau application de façon académique ; TCP/IP regroupe these fonctions pour la mise en œuvre. En pratique, les opérations quotidiennes sous Linux se réfèrent souvent aux couches TCP/IP pour configurer interfaces, routage et pare-feu, tout en s'appuyant sur les concepts OSI pour la segmentation et le diagnostic.

Pile de protocoles TCP/IP

La pile TCP/IP se compose classiquement de quatre couches :

- Couche d'accès réseau : gestion des liaisons physiques et de la commutation de paquets (Ethernet, Wi‑Fi).

- Couche Internet : acheminement des paquets via IP, sous‑réseaux et tables de routage.

- Couche transport : transport des flux avec TCP and UDP.

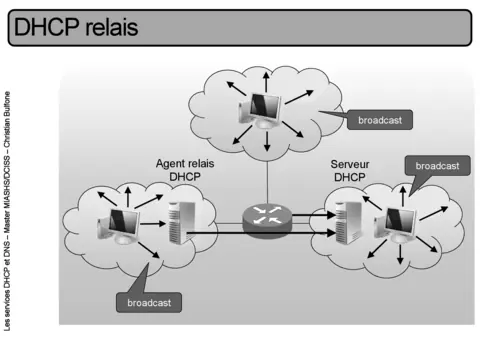

- Couche application : protocoles de haut niveau (HTTP, DNS, DHCP, etc.).

Cette organisation facilite la conception d'une architecture client-serveur et l'optimisation des services en fonction des attentes applicatives.

Interconnexion des équipements de l'infrastructure

Relations entre commutateurs, routeurs, passerelles et points d'accès ; principes d'agrégation et routage inter‑VLAN. Équipements terminaux critiques : postes clients, serveurs, téléphones IP et équipements IoT. Leur intégration nécessite des profils d'accès, des politiques QoS et des zones de sécurité adaptées.

Matériels réseau actifs

- Commutateurs (Switches) — Couche 2 : segmentation, VLAN, filtrage par port et QoS pour le trafic local.

- Routeurs — Couche 3 : routage inter‑réseaux, routage statique, politiques de routage, NAT et connexions WAN.

- Passerelles — Traduction des services et contrôle d'accès entre segments réseau et services externes.

- Points d'accès (Wi‑Fi) — Accès sans fil, gestion des SSID, sécurité WPA2/3 et intégration à l'annuaire ou portail captif.

Normes de précâblage et infrastructure physique

Le câblage structuré et les baies de brassage déterminent la qualité et l'évolutivité d'une installation. Choix courants : cuivre Cat5e/Cat6 pour l'Ethernet jusqu'à 1 Gbit/s (Cat6 recommandé pour marges de performance) et fibre optique multimode/monomode pour dorsales à très haut débit. Panneaux de brassage, chemins de câble, prises RJ45 et gestion des fibres doivent respecter les normes TIA/EIA et être consignés dans un schéma de câblage. Le précâblage implique le choix des chemins, la numérotation des câbles, la gestion des paires et la migration vers des schémas modulaires pour faciliter les évolutions. Baies 19", étiquetage standardisé et tests de continuité et de performance (certification) sont nécessaires. Le déploiement doit prévoir espaces, ventilation et alimentation redondée pour équipements critiques.

Configuration des équipements actifs sous Linux

Paramétrage des interfaces, création et gestion des VLAN via iproute2 et ip link, configuration du routage statique et dynamique et automatisation des sauvegardes de configuration. Bonnes pratiques : contrôle des accès (sudo, comptes dédiés), journalisation centralisée des modifications et procédures de restauration. Exemples de commandes et workflows facilitent l'administration opérationnelle.

| Commande | Description |

|---|---|

ip addr |

Afficher et configurer les adresses IP des interfaces réseau. |

ip route |

Afficher et configurer les tables de routage IPv4/IPv6. |

ss |

Lister les sockets et connexions réseau actives. |

nmcli |

Gérer NetworkManager en ligne de commande (profils, connexions). |

ip link |

Gérer les interfaces réseau et créer des VLAN virtuels. |

iptables / nft |

Configurer le filtrage, NAT et politiques de pare‑feu sous Linux. |

Sécurisation de l'infrastructure réseau sous Linux

La sécurité périmétrique repose sur un pare‑feu robuste, une architecture de zones (DMZ, LAN, gestion) et des politiques de filtrage explicites. Sous Linux, iptables ou nftables permettent de mettre en place des règles d'entrée/sortie, du NAT et des translations. Une DMZ héberge les services exposés en limitant leurs accès au LAN et au WAN, avec des ACLs strictes et des règles de journalisation pour la détection d'incidents.

Compléments opérationnels : hardening des services, segmentation par VLAN, mise en place de politiques QoS pour prioriser le trafic critique et tests d'intrusion réguliers. La sécurisation doit tenir compte du modèle TCP/IP, de l'architecture client-serveur et des comportements propres à la commutation de paquets dans la topologie réseau déployée.

Services réseau et interconnexion sous Linux

Services essentiels : DNS pour la résolution de noms, DHCP pour l'allocation d'adresses et HTTP/HTTPS pour les applications web. Le DNS et le DHCP s'intègrent aux politiques d'adressage et à l'authentification centralisée ; ils doivent être configurés pour tolérer les pannes (redondance, TTL adaptés). Les services de fichiers et de transfert nécessitent des contrôles d'accès et des règles de pare‑feu pour limiter l'exposition au réseau public.

Télécharger le cours Infrastructure Réseau Linux (PDF Gratuit)

Le document PDF de 14 pages est disponible en téléchargement pour consultation hors ligne et usage pédagogique. Il contient schémas, exemples d'affectation des postes Linux et exercices corrigés pour mise en pratique en laboratoire.

❓ Foire Aux Questions (FAQ)

Quels sont les objectifs de ce cours ?

Acquérir les compétences nécessaires pour concevoir, configurer et maintenir une infrastructure réseau à un niveau intermédiaire, en privilégiant la méthodologie, la sécurité et des cas pratiques applicables sous GNU/Linux. Le contenu est adapté pour la préparation aux certifications type CCNA ou LPIC-1.

Comment puis-je accéder aux documents nécessaires ?

Les documents sont fournis au format PDF et peuvent être téléchargés pour une utilisation hors ligne pendant les travaux pratiques et l'étude personnelle.