Cours d'Analyse Réseau en PDF (Intermédiaire)

Analyse réseau : Ce qu'il faut savoir. L'analyse réseau consiste à examiner et évaluer les données circulant sur un réseau informatique afin d'en vérifier le fonctionnement, la sécurité et la conformité. Ce document élargit le vocabulaire technique en mentionnant l'outil comme analyseur de paquets (packet sniffer) et traite des méthodes de capture et d'interprétation des trames pour diagnostiquer des anomalies ou comprendre des échanges applicatifs. Il couvre également des éléments d'architecture et de décodage pour une interprétation fiable des captures.

Ce support de Philippe Latu permet de faire le pont entre la théorie du modèle OSI et la pratique de la capture de trames, en proposant des méthodes applicables avec des outils standards et reproductibles pour un diagnostic réseau rigoureux.

🎯 Ce que vous allez apprendre

- Utilisation de Wireshark : capture et analyse du trafic pour interpréter les échanges.

- Protocoles supportés : identification et décodage des principaux protocoles observés sur un réseau.

- Filtrage d'affichage : techniques pour isoler des flux et affiner les recherches.

- Travaux pratiques : exercices applicatifs sur des scénarios concrets.

- Analyse à distance : méthodes et outils pour capturer hors site.

- Analyse des couches de protocole : lecture et corrélation des informations par couche.

Pourquoi utiliser Wireshark pour l'analyse réseau ?

Wireshark est reconnu comme un standard industriel pour l'analyse de paquets : il fournit un décodage détaillé, des outils de filtrage puissants et une large prise en charge des protocoles. Les administrateurs et ingénieurs réseau l'utilisent pour diagnostiquer des incidents, vérifier des configurations et produire des captures exploitables et traçables lors d'enquêtes techniques. Il facilite également la détection d'anomalies de sécurité (scans de ports, trafics inhabituels) en exposant les échanges au niveau des en-têtes et des payloads.

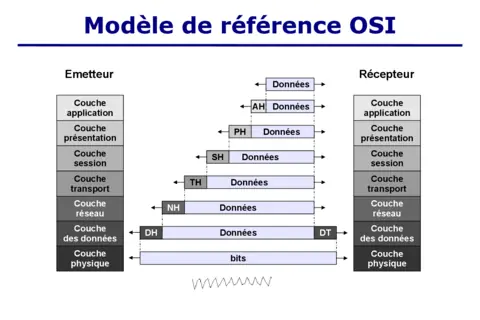

Analyse structurée : Modèle OSI vs Pile TCP/IP

Adopter une approche structurée facilite la localisation des causes d'incidents. L'approche descendante (top-down), décrite par Kurose & Ross, préconise de commencer l'analyse au niveau applicatif pour vérifier le fonctionnement des services puis de redescendre couche par couche jusqu'à la couche physique si nécessaire. Cette méthode permet d'isoler rapidement si le problème est applicatif, lié au transport ou au routage, et d'orienter les filtrages et traces à extraire lors d'une capture de trafic.

Décapsulation et examen des en-têtes

Wireshark présente les paquets décomposés en couches (liaison, réseau, transport, application). La décapsulation consiste à examiner successivement chaque en-tête — par exemple l'en-tête Ethernet, l'en-tête IP, puis l'en-tête TCP ou UDP — pour corréler les informations de séquence, d'acknowledgement et d'adressage. L'analyse des champs (flags TCP, code ICMP, adresses MAC/ IP) guide le diagnostic : latence, perte, réassemblage d'IP fragments ou erreurs de checksum peuvent être repérés directement dans les en-têtes affichés.

Protocoles de contrôle : ARP et ICMP

Les protocoles de résolution et de contrôle méritent une attention particulière lors d'une capture. ARP (Address Resolution Protocol) traduit adresses IP en adresses MAC et révèle problèmes de résolution d'adresse ou de spoofing lorsqu'on observe des requêtes/réponses anormales. ICMP fournit des messages de diagnostic (echo, destination unreachable) utiles pour mesurer la portée des problèmes réseau. Wireshark décode ces protocoles et permet d'isoler les échanges de contrôle afin d'orienter le diagnostic réseau.

Diagnostic de pannes réseau avec Wireshark

Pour résoudre des pannes, appliquez une méthodologie structurée : définir le symptôme, reproduire la capture, filtrer les flux pertinents, puis effectuer une corrélation temporelle des événements. Utilisez des filtres d'affichage et d'accès (capture filters) pour limiter la capture, puis appliquez des filtres d'affichage pour rechercher des anomalies (retransmissions TCP, resets, réponses ICMP). La combinaison de la décapsulation des en-têtes et de l'analyse statistique (IO graph, flow) accélère le diagnostic et la mise en évidence des causes racines.

📑 Sommaire du document

- Analyse avec Wireshark

- Interface utilisateur

- Capture d'une série de trames

- Filtrage de l'affichage après capture

- Analyse à distance

- Travaux pratiques : navigation Web (HTTP)

- Travaux pratiques : messages de contrôle internet (ICMP)

👤 À qui s'adresse ce cours ?

- Public cible : Professionnels et étudiants en informatique et réseaux souhaitant approfondir leurs compétences en analyse réseau, administrateurs système et techniciens support.

- Prérequis : Connaissance de base des protocoles TCP/IP et de l'architecture des réseaux recommandée pour ce niveau intermédiaire.

❓ Foire Aux Questions (FAQ)

Qu'est-ce que Wireshark ?

Wireshark est un logiciel libre d'analyse de paquets capable de capturer et de décoder le trafic réseau en détail. Il facilite l'inspection des échanges pour le dépannage, la validation de protocoles et l'investigation d'incidents en rendant visibles les en-têtes et le payload des paquets.

Pourquoi est-il important d'analyser le trafic réseau ?

L'analyse du trafic identifie les problèmes de performance, détecte des comportements suspects et permet de vérifier la conformité des communications. Une capture de trafic structurée aide à mesurer l'impact sur la disponibilité des services et à orienter les actions correctives.