Tutoriel PC en PDF (Choix et sécurité - Intermédiaire)

Ce guide de maintenance informatique se concentre sur le hardware et la sécurité système (et non sur la physique‑chimie).

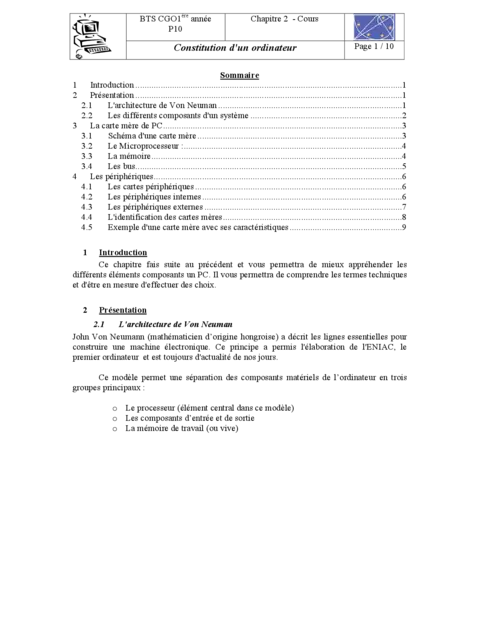

Guide matériel Ordinateur personnel PDF : Comment choisir son ordinateur et le sécuriser — Hardware, Matériel informatique et Système d'exploitation. Un ordinateur personnel est composé d'une carte mère, d'un processeur, de mémoire vive, de dispositifs de stockage et d'un système d'exploitation qui coordonne matériel et logiciels. La sélection des composants et la configuration logicielle déterminent les performances, la compatibilité et la résilience face aux menaces ; la sécurité opérationnelle (comptes, pare‑feu, antivirus) reste essentielle pour protéger les données. Ce livret PDF fournit des schémas de câblage, des procédures pas à pas et des recommandations pratiques pour le montage et la protection. Public visé : étudiants en BTS SIO et formations de maintenance souhaitant consolider des compétences pratiques.

📑 Sommaire du document

- Architecture x86 et organisation logique

- BIOS/UEFI et gestion du firmware

- Carte mère, sockets et formats (ATX, mATX, ITX)

- Processeur et mémoire : compatibilité et optimisation

- Stockage : HDD, SSD SATA, NVMe PCIe Gen5

- Alimentation, refroidissement et contraintes électriques

- Montage, câblage et bonnes pratiques anti‑statique

- Sécurité système, TPM et chiffrement des données

Fiche technique du support de cours

- Format : PDF

- Niveau : Intermédiaire

- Public : BTS SIO, Maintenance

- Auteur : Thierry TILLIER

Pourquoi télécharger ce guide de maintenance informatique ?

Recueil de procédures pragmatiques et de checklists pour ateliers pédagogiques, le guide facilite la mise en pratique en laboratoire. Il fournit des schémas exploitables, des stratégies de sécurisation des postes et des méthodes de diagnostic reproductibles, utiles en formation et en intervention. Les contenus visent l'autonomie professionnelle et s'articulent autour d'exercices corrigés permettant une validation concrète des compétences.

Pourquoi ce cours de maintenance informatique est‑il unique ?

La présence d'exercices corrigés détaillés fait de ce cours un fort levier d'apprentissage et de clic pour les enseignants et les techniciens. Chaque exercice inclut les étapes attendues, les résultats types et les points de sécurité à vérifier en atelier, facilitant l'évaluation pratique et la réutilisation en contexte pédagogique.

Pourquoi ce cours de maintenance informatique est-il unique ?

La présence d'exercices corrigés détaillés fait de ce cours un fort levier d'apprentissage et de clic pour les enseignants et les techniciens. Chaque exercice inclut les étapes attendues, les résultats types et les points de sécurité à vérifier en atelier, facilitant l'évaluation pratique et la réutilisation en contexte pédagogique.

Pourquoi télécharger ce guide de maintenance informatique ?

Recueil de procédures pragmatiques et de checklists pour ateliers pédagogiques, le guide facilite la mise en pratique en laboratoire. Il fournit des schémas exploitables, des stratégies de sécurisation des postes et des méthodes de diagnostic reproductibles, utiles en formation et en intervention. Les contenus visent l'autonomie professionnelle et s'articulent autour d'exercices corrigés permettant une validation concrète des compétences.

Compétences visées — Informatique

- Sélection des composants matériels — identification et rôle de la carte mère, du processeur, de la RAM, de l'alimentation et du stockage (HDD vs SSD). Évaluer compatibilité socket, format de carte mère et exigences d'alimentation pour choisir une configuration équilibrée adaptée à l'usage (bureautique, multimédia, jeu).

- Câblage et montage d'un ordinateur personnel — principes de connexion SATA et PCI‑E, implantation des cartes d'extension et gestion de l'alimentation interne. Interpréter un schéma de câblage, installer physiquement une carte graphique et connecter disques et lecteurs en respectant les bonnes pratiques anti‑statique.

- Système d'exploitation et compatibilité — contraintes des principaux SE (Windows, Linux) et impact sur l'installation des pilotes et des applications. Choisir un OS selon les besoins et vérifier la compatibilité des logiciels et des périphériques.

- Comptes et droits utilisateurs — procédure pas à pas — création d'un compte limité pour réduire la surface d'attaque, illustrée par un exemple pratique; principes applicables aux versions récentes pour configurer des comptes avec droits restreints et limiter les modifications système non autorisées.

- Pare‑feu, antivirus et outillage de protection — rôle d'un pare‑feu logiciel, principes d'inspection des paquets et utilité d'un antivirus; paramétrage de règles basiques et stratégie de défense combinée.

- Licences et gestion des logiciels — distinctions entre logiciels propriétaires et libres, implications juridiques et pratiques pour l'installation et les mises à jour.

Architecture matérielle et Hardware informatique : Comprendre son ordinateur

Notions d'Architecture x86, d'Hardware et d'organisation logique (bus, chipset, contrôleurs) ainsi que les aspects pratiques du montage. Principes de maintenance système, y compris l'entretien préventif, la gestion des mises à jour et les vérifications matérielles régulières. Recommandations adaptées aux postes destinés à la bureautique, au multimédia ou à l'apprentissage hardware.

Outils de diagnostic et maintenance

- CPU‑Z : identification du processeur, du socket et des caractéristiques de la carte mère pour vérifier la compatibilité matérielle.

- CrystalDiskInfo : lecture des attributs SMART et détection précoce des défauts sur supports HDD et SSD.

Guide d'achat : Critères de performance informatique

Choisir une configuration implique d'évaluer processeur, mémoire, stockage et alimentation selon l'usage. La fréquence et le nombre de cœurs influent sur les tâches simultanées, la quantité de RAM sur les charges multitâches, et la qualité de l'alimentation sur la stabilité. Le format de la carte mère conditionne les possibilités d'évolution et la compatibilité des composants. Comparatif succinct : les SSD SATA améliorent nettement les temps de démarrage par rapport aux disques à plateau; les NVMe via PCI‑Express offrent des débits et IOPS supérieurs, utiles pour applications lourdes. NVMe PCIe Gen5 apporte des gains supplémentaires en bande passante et réduction de latence, pertinent pour charges intensives et virtualisation lorsque la carte mère et le budget le permettent. Pour un usage bureautique, un SSD SATA demeure une option rentable; pour des performances maximales, privilégier NVMe selon compatibilité matérielle.

Systèmes d'exploitation — Comparatif et compatibilité

Windows 10 conserve une large compatibilité matérielle et une gestion mature des pilotes. Windows 11 introduit des exigences matérielles plus strictes et améliore l'intégration des fonctions de sécurité. Les distributions Linux majeures (Ubuntu, Fedora, Debian) conviennent pour des usages serveurs, développement et bureautique, avec des avantages en personnalisation et maintenance. Le choix dépend des contraintes logicielles et des périphériques supportés.

Windows 11 — prérequis TPM 2.0 :

- Présence d'un module TPM 2.0 activé dans le firmware (UEFI).

- Gestion du Secure Boot et compatibilité UEFI.

- Processeur et microcode supportant les exigences de sécurité matérielle.

Compatibilité et sécurité : vérifier la présence de pilotes signés et la compatibilité des firmwares avant mise à jour. L'intégration d'un module TPM facilite le chiffrement des disques et l'intégrité de la plateforme.

Principes fondamentaux de la sécurité système — Informatique

La sécurité repose sur la séparation des privilèges, la mise à jour régulière des composants logiciels et l'usage combiné de contrôles techniques (pare‑feu, antivirus, filtrage des ports) et organisationnels (comptes limités, politiques de mot de passe). Le filtrage réseau atténue l'exposition des services, tandis que la protection endpoint réduit le risque lié aux pièces jointes et aux logiciels malveillants. Les procédures de sauvegarde et de restauration complètent la posture défensive pour assurer la continuité opérationnelle en cas d'incident.

Sécurité biométrique et TPM 2.0 : la biométrie (empreinte, visage) améliore l'ergonomie d'authentification mais doit être accompagnée de politiques de gestion et d'un chiffrement des données. Le TPM 2.0 fournit un ancrage matériel pour le stockage des clés, le chiffrement des disques et l'intégrité de la plateforme ; il renforce la protection des identifiants lorsqu'il est correctement configuré.

Méthodologie de dépannage hardware

Approche systématique en quatre étapes : isolation du symptôme (erreur POST, bruit, absence d'affichage), validation par tests ciblés (mémoire, alimentation, disque), remplacement ou réinstallation des composants douteux et validation finale avec tests de charge. Utiliser des outils de diagnostic (SMART, tests mémoire) et consigner les résultats pour tracer les interventions. Respecter les procédures anti‑statique et les consignes de sécurité électrique lors des tests en laboratoire.

Maintenance et dépannage informatique

Procédures de dépannage : identification des défaillances matérielles (tests mémoire, contrôle SMART, vérification des tensions), diagnostic des périphériques et réinstallation propre d'un système d'exploitation lorsque nécessaire. Cette section fournit des checklists pour isoler un composant défectueux et des étapes pour restaurer un poste à partir d'une image système ou d'une sauvegarde.

Nettoyage et optimisation logicielle

Dépoussiérage régulier des ventilateurs et dissipateurs, vérification des caloducs et remplacement de la pâte thermique si besoin. Optimisation logicielle : gestion des processus au démarrage, suppression des applications obsolètes, vérification des pilotes et automatisation des sauvegardes.

Maintenance préventive et logicielle — Informatique

Vérifications périodiques : contrôles SMART des disques, tests mémoire, surveillance des températures. Logiciel : tenir à jour le système et les pilotes, gérer les points de restauration et automatiser les sauvegardes. Pour les SSD, privilégier TRIM plutôt que la défragmentation ; pour les disques à plateau, planifier des défragmentations et surveiller la santé SMART.

Exercices de maintenance informatique avec corrigés PDF

Le PDF contient des exercices corrigés permettant de mettre en pratique les notions d'architecture des ordinateurs, maintenance hardware, configuration système et dépannage informatique. Travaux proposés : schémas de câblage et montage guidé, installation d'un SSD NVMe, configuration de comptes utilisateurs avec droits restreints, mise en place d'une stratégie de sauvegarde et restauration, et tests de diagnostic avec outils recommandés. Les corrigés détaillent les étapes, les résultats attendus et les points de sécurité à vérifier en atelier.

- Calcul de puissance d'alimentation : dimensionner l'alimentation selon GPU, CPU et périphériques.

- Diagnostic de panne BIOS : interprétation des codes POST et réinitialisation du firmware.

- Installation SSD NVMe : guide pas à pas, configuration BIOS/UEFI et optimisation TRIM.

- Configuration de comptes et restriction des droits : mise en œuvre pratique pour réduire la surface d'attaque.

- Plan de sauvegarde et restauration : création d'images, vérification de l'intégrité et procédures de restauration.

Ces exercices sont conçus pour être utilisés en atelier ou comme ressource maintenance informatique PDF et couvrent des scénarios de dépannage ordinateur et de validation pratique attendue dans un hardware PC guide et dans un contexte d'architecture des ordinateurs cours. Des cas incluent également des vérifications liées à la sécurité Windows 11.

Maîtriser le dépannage et la maintenance informatique

Objectif pédagogique : conduire un diagnostic reproductible et documenter une intervention. Exercices d'application, feuilles de route pour tests et procédures de sécurité accompagnent le parcours. L'approche combine connaissances théoriques et ateliers pratiques pour consolider la capacité à résoudre pannes courantes et à appliquer mesures de protection.

Télécharger le cours complet de maintenance informatique (PDF)

Le livret complet regroupe les fiches pratiques, les schémas et les exercices corrigés au format PDF pour impression ou usage en laboratoire. Le téléchargement inclut des supports annexes (checklists, scripts de diagnostic et modèles de procédure) utiles en formation et en intervention terrain. Les ressources sont conçues pour être utilisées en module pédagogique et en atelier de réparation.

Objectifs pédagogiques : Maîtriser l'architecture de l'ordinateur personnel

L'objectif est d'amener l'apprenant à identifier et sélectionner des composants, réaliser un montage fonctionnel, diagnostiquer des pannes matérielles et appliquer des mesures de sécurité opérationnelle. À l'issue, l'étudiant pourra documenter une intervention, respecter des procédures d'hygiène matérielle et mettre en œuvre des solutions de protection adaptées au contexte.

À qui s'adresse ce cours ?

- Public cible : utilisateurs non experts, étudiants ou techniciens débutants souhaitant monter, configurer et sécuriser un ordinateur personnel pour un usage bureautique, multimédia ou apprentissage hardware.

- Prérequis : notions de base sur l'environnement Windows (navigation dans l'interface), connaissance élémentaire des composants (processeur, RAM, disque) et capacité à manipuler un tournevis et des connecteurs internes. Convient aux étudiants en BTS SIO et aux formations de maintenance informatique.

FAQ

Quelle différence pratique existe entre un disque SSD et un disque à plateau ? Le SSD utilise des mémoires flash, offrant des temps d'accès et des IOPS supérieurs au disque à plateau, ce qui accélère le démarrage du système et le chargement des applications. Pour la résilience des données, la sauvegarde externe et la redondance restent indispensables.

Pourquoi créer un compte limité améliore‑t‑il la sécurité ? Un compte limité empêche les applications et utilisateurs d'installer des logiciels ou de modifier des paramètres système sans privilèges administratifs, réduisant la propagation de malwares. Cette séparation des droits, conforme au principe du moindre privilège, limite l'impact des vulnérabilités applicatives.

Glossaire du matériel informatique

- Chipset — ensemble de circuits sur la carte mère qui gère la communication entre CPU, mémoire et périphériques.

- Socket — interface physique qui reçoit le processeur ; la compatibilité socket détermine quels CPU sont installables.

- IOPS — opérations d'entrée/sortie par seconde, indicateur de performance pour les supports de stockage.

- Bus — voies de communication matérielle entre composants (ex. PCI‑Express, SATA).

Document rédigé par Thierry TILLIER, utilisé en formations BTS SIO et ateliers de maintenance pour l'acquisition de compétences pratiques en matériel informatique.