Supervision des Systèmes : Maîtriser l'Administration

Supervision des Systèmes : Maîtriser l'administration. La supervision des systèmes regroupe les techniques et outils permettant de surveiller et analyser le fonctionnement des systèmes informatiques pour garantir disponibilité, performance et sécurité. Présentation des notions essentielles et des pratiques opérationnelles pour prendre en main la supervision sous Linux. Téléchargement disponible : cours Supervision des Systèmes (PDF). Auteur : Habib BALE. Support fondé sur les bonnes pratiques de la communauté Debian/Ubuntu LTS, avec configurations et procédures vérifiées pour la gestion des journaux et l'amélioration de la sécurité et de la disponibilité des services. Le contenu couvre protocoles et normes (ex. RFC5424 pour syslog), options de transport sécurisées (TCP/TLS) et notions de pipeline d'ingestion (agrégation, parsing, enrichment) pour la collecte centralisée des télémétries et logs.

🎯 Ce que vous allez apprendre

- Le système de journalisation : comprendre le rôle des fichiers de journalisation dans les systèmes UNIX.

- Configuration de

rsyslog: configurer le démon pour centraliser et acheminer les journaux. - Rotation des logs : gérer la rétention et la compression avec

logrotate. - Monitoring avec Logwatch : générer des rapports et alertes réguliers pour l'analyse proactive.

- Principes des fichiers de logs : identifier les journaux critiques et leur usage en diagnostic.

- Détection d'anomalies et alertes : automatiser les notifications et rapports pour accélérer la résolution d'incidents.

Pourquoi télécharger ce cours sur la supervision Linux ?

Ce cours fournit des éléments opérationnels pour réduire le temps moyen de réparation, anticiper les incidents liés à l'usage des ressources et préserver la disponibilité des services. Il rassemble procédures et exemples reproduits sur Debian/Ubuntu LTS afin d'aider l'administrateur à obtenir des indicateurs pertinents pour la prise de décision, optimiser les ressources et renforcer la sécurité grâce à l'analyse régulière des journaux et des alertes.

Outils abordés dans ce support

rsyslog— démon syslog moderne pour la collecte, le filtrage et la redirection des messages système, adapté à la centralisation via TCP/TLS.logrotate.conf— gestionnaire de rotation des fichiers de journaux : règles de rétention, compression et postrotate pour automatiser l'archivage.logwatch— utilitaire d'agrégation et de rapport périodique des événements système pour une revue opérationnelle régulière.

📑 Sommaire du document

- Supervision des Systèmes : Maîtriser l'administration

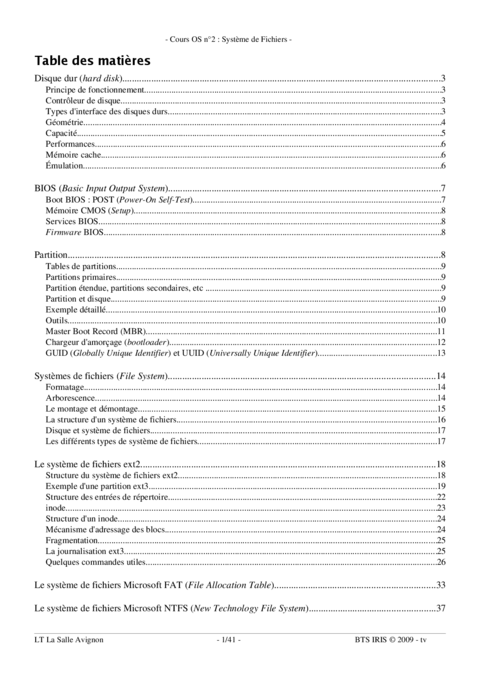

- 1. Concepts et protocole de journalisation (syslog, RFC5424) et télémétrie

- 2. Configuration et centralisation avec rsyslog et transport sécurisé (TCP/TLS)

- 3. Rotation et conservation des logs (logrotate), tests et validation

- 4. Centralisation à l'échelle : ELK, Graylog, pipelines et ingestion

- 5. SIEM, corrélation d'événements et cas d'usage opérationnels

- 6. Bonnes pratiques, procédures opérationnelles, FAQ et glossaire

Prérequis techniques

Accès root ou privilèges sudo recommandés pour modifier les fichiers de configuration système et tester les services. Un système de type Ubuntu/Debian (idéalement une version LTS) installé en environnement réel ou virtuel facilite la reproduction des exemples. Les commandes et chemins présents correspondent à Debian/Ubuntu LTS ; adaptez-les si vous utilisez une autre distribution. Une connaissance de base de systemd-journald, des notions élémentaires de réseau (TCP/IP) et des principes de chiffrement (SSL/TLS) est recommandée pour suivre les sections sur la centralisation sécurisée.

- Accès root / sudo.

- Distribution Ubuntu ou Debian installée (LTS recommandée).

- Accès réseau entre hôtes pour tester la centralisation des journaux.

👤 À qui s'adresse ce cours ?

- Public cible : étudiants en informatique, administrateurs systèmes débutants et toute personne souhaitant acquérir des compétences pratiques en supervision des systèmes.

- Prérequis : notions de base en ligne de commande Linux recommandées pour suivre les exercices pratiques.

Focus sur la gestion des logs sous Ubuntu

Le support s'appuie sur l'environnement Ubuntu, en privilégiant les chemins et configurations standards des versions LTS. Exemples concrets de configuration et emplacements types des journaux, ainsi que conseils pour adapter les paramètres à des services courants. L'approche présente commandes et fichiers pour faciliter la mise en œuvre en administration système et l'analyse des journaux afin d'améliorer la sécurité des serveurs.

Optimisation de l'espace disque avec Logrotate

La rotation des journaux évite l'épuisement de l'espace disque et préserve les performances. Cette partie détaille les règles de rétention, la compression, la fréquence de rotation et l'utilisation du fichier logrotate.conf pour automatiser suppression et archivage. Méthodes d'adaptation aux volumes élevés, tests de configuration et procédures pour prévenir interruptions liées à un stockage saturé sont incluses. Sûreté de fonctionnement et disponibilité : les mécanismes de rotation s'intègrent dans une stratégie de haute disponibilité (HA) et de continuité d'activité (PRA/PCA) — prise en compte des RTO/RPO, redondance des collecteurs, réplication des index et stockage immuable (WORM) pour garantir intégrité et conservation des preuves en cas d'incident.

Comparatif : Supervision par logs vs Monitoring temps réel

La supervision par journaux se concentre sur l'analyse d'événements consignés et la corrélation historique : utile pour diagnostics, investigation post-incident et conformité. Le monitoring temps réel (ex. Zabbix, Nagios) suit les métriques et l'état instantané des services pour déclencher des alertes immédiates. Ces approches se complètent : les journaux apportent le contexte pour les enquêtes tandis que les solutions temps réel permettent détection et intervention rapides.

Différences entre supervision informatique et industrielle : la supervision industrielle (SCADA/ICS) implique des contraintes temps réel et de sûreté fonctionnelle (PL/SIL), des protocoles spécifiques (Modbus, OPC UA, EtherNet/IP) et des automates programmables (PLC). Elle exige souvent des mécanismes de redondance déterministes, des garanties de latence et des exigences de certification qui diffèrent de l'IT classique. L'intégration OT/IT nécessite segmentation, passerelles sécurisées et adaptation des pipelines de logs pour respecter la confidentialité et la disponibilité des systèmes industriels.

Supervision réseau et logs

La centralisation des journaux permet de corréler des événements entre machines et d'obtenir une vision consolidée. La centralisation via rsyslog facilite l'agrégation depuis plusieurs hôtes vers un serveur central, améliorant l'analyse et la conservation des traces. Le déploiement en mode centralisé réduit la dispersion des journaux et renforce la visibilité réseau pour la sécurité et la résilience des services.

Supervision avec ou sans agent

La supervision avec agent installe un composant sur chaque hôte qui collecte et pousse des métriques ou des journaux (ex. agents Zabbix, Beats pour ELK). La supervision agentless s'appuie sur protocoles standards (SNMP, ICMP, SSH) pour interroger des équipements sans installation locale. rsyslog fonctionne comme mécanisme natif de journalisation et collecte locale, généralement couplé à un système de centralisation ou à des sondes externes selon l'architecture retenue.

Protocoles et standards de supervision (SNMP vs Logs)

Les protocoles jouent des rôles complémentaires : SNMP fournit compteurs et états d'éléments réseau et sert à superviser équipements et serveurs. SNMP v3 ajoute chiffrement et authentification pour renforcer la sécurité périmétrique. Les journaux produits par le système ou les applications contiennent le détail des événements et le contexte nécessaire aux enquêtes. ICMP est utile pour vérifications de disponibilité (ping), tandis que les journaux expliquent les causes d'une défaillance observée. L'intégration des deux approches améliore la détection et l'investigation.

Outils de centralisation des journaux en entreprise

Plusieurs solutions permettent d'agréger, stocker et analyser les journaux à grande échelle. Les piles open-source comme ELK Stack (Elasticsearch, Logstash, Kibana) et Graylog offrent recherche, visualisation et pipelines de traitement ; Splunk propose une solution commerciale robuste avec fonctions avancées d'analyse. D'autres produits spécialisés (ex. Prelude) ou plateformes propriétaires (ex. Cisco Security MARS) fournissent corrélation, enrichment et capacités SIEM. Le choix dépend des besoins en scalabilité, conformité et analyses temps réel.

Comparaison courte entre gestion native des journaux et SIEM : la collecte native Linux (fichiers locaux, rsyslog) suffit pour diagnostic et opérations quotidiennes ; un SIEM centralisé apporte normalisation, corrélation multi-sources, détection avancée et rétention conforme. Les solutions open-source (ELK, Graylog, Prelude) conviennent aux environnements adaptables, tandis que les offres propriétaires (Splunk, Cisco Security MARS) peuvent fournir support et fonctionnalités prêtes à l'emploi.

SIEM (Security Information and Event Management)

Passer de la simple gestion des journaux à un SIEM consiste à structurer, enrichir et corréler des flux provenant de multiples sources pour détecter menaces et anomalies à grande échelle. Un SIEM ingère des événements horodatés, applique normalisation et règles de corrélation, puis alerte ou génère des tableaux de bord pour l'investigation. Exemples d'usage : détection d'attaques multi-étapes, surveillance de la sécurité périmétrique et conservation conforme des traces. LogLogic, parmi d'autres solutions, illustre la transition vers des moteurs centralisés permettant analyse de logs serveurs et corrélation en temps différé.

Comparatif des solutions SIEM du marché

- LogLogic

- Prelude

- Net Report

- Log One

- Cisco Security MARS

Top 5 des outils SIEM pour administrateurs Linux

- ELK Stack (Elasticsearch, Logstash, Kibana) — pile open-source adaptée à l'indexation, recherche et visualisation de grands volumes de journaux.

- Graylog — solution open-source orientée centralisation et recherche, avec pipelines pour normalisation des événements.

- Splunk — plateforme commerciale robuste pour ingestion, corrélation et analyse avancée des événements.

- Prelude — collecteur et corrélateur modulaire qui s'intègre aux chaînes de traitement existantes.

- LogLogic — solution orientée SIEM pour corrélation et conservation des logs à l'échelle entreprise.

De la gestion des logs vers le SIEM

La collecte et la normalisation des journaux constituent la première étape vers l'intégration dans un SIEM. Un flux propre, horodaté, centralisé et enrichi facilite l'ingestion dans des solutions comme ELK Stack, Graylog ou Splunk, ainsi que des moteurs SIEM spécialisés. Le traitement permet corrélation, détection d'incidents et conservation réglementaire. Maintenir bonnes pratiques locales — horodatage précis, métadonnées cohérentes, formats lisibles — réduit les faux positifs lors de la corrélation et améliore la qualité de l'analyse automatisée.

Différences entre Supervision Système et Apprentissage Supervisé

Ce cours traite d'administration système et de gestion des journaux, pas d'apprentissage automatique. Les "modèles graphiques" et réseaux de neurones relèvent de l'IA et des techniques d'apprentissage supervisé, qui nécessitent jeux de données, étiquetage et entraînement de modèles. Ici l'accent est mis sur SIEM open-source, gestion des logs serveurs, sécurité périmétrique et analyse de logs Linux pour les opérations et la détection d'incidents, sans aborder les méthodes de machine learning avancées.

Exemples pratiques

Extrait de configuration pour envoyer les journaux d'un hôte vers un serveur central (rsyslog) :

# /etc/rsyslog.d/50-remote.conf

*.* @@logs.example.local:514 # TCP vers serveur centralisé

FAQ

- Pourquoi journaliser les événements système ?

- La journalisation conserve une trace des événements et erreurs, facilitant le diagnostic, l'investigation post-incident et la conformité aux exigences de sécurité.

- Quels outils utiliser pour la supervision des systèmes ?

- Outils majeurs : Syslogd/rsyslog pour la collecte,

logrotatepour la rétention etlogwatchpour les rapports. Ces composants forment une chaîne opérationnelle pour gérer, analyser et maintenir les fichiers de logs. - Quelle différence entre supervision et monitoring ?

- Le monitoring mesure et suit des métriques en temps réel (états, performances). La supervision englobe le monitoring, l'analyse des journaux, la corrélation d'événements et la mise en place d'alertes et procédures opérationnelles pour répondre aux incidents.

Glossaire de la supervision Linux

- Daemon — processus s'exécutant en arrière-plan, souvent démarré au boot, fournissant des services (ex. démon syslog).

- Trap SNMP — message asynchrone envoyé par un agent SNMP pour signaler un événement ou une alerte vers un gestionnaire.

- Syslog — protocole et format standard pour l'enregistrement des messages système et d'application, utilisé pour acheminer et centraliser les journaux.