Cours PDF Réseau Wifi : Comprendre les Bases (Débutant)

🎯 Ce que vous allez apprendre

Notions essentielles pour concevoir et sécuriser un réseau informatique sans fil.

- Les catégories de réseaux sans fil (RSF) : types (WLAN, RLAN, WPAN), appellations et éléments clés tels que point d'accès et SSID.

- Historique du Wi‑Fi : évolution de la technologie depuis ses débuts.

- Les normes 802.11 : repères sur les versions et leurs caractéristiques.

- Modes opératoires : fonctionnement du Wi‑Fi et mécanismes d'itinérance entre points d'accès.

- Mise en place d'un réseau : déploiement d'un réseau sans fil et configuration d'un point d'accès.

- Sécurité des réseaux : précautions et mesures pour protéger un réseau sans fil.

📑 Sommaire du document

- Partie 1 : Introduction aux RSF (contexte, historique et normes)

- Partie 2 : Mise en place pratique (audit de zone, choix matériel, configuration)

- Partie 3 : Sécurité et Chiffrement (WPA2/WPA3, gestion des clés, segmentation)

- Partie 4 : Annexes techniques (glossaire, check‑lists, procédures)

Support de 23 pages rédigé par Laurent Dupont, détaillant notamment la norme IEEE 802.11 et les étapes clés pour sécuriser un point d'accès contre les intrusions. Le document s'appuie sur les recommandations IEEE et des bonnes pratiques opérationnelles pour la conception, la sécurisation et les tests en environnement réel. Format PDF pour consultation hors‑ligne.

Prérequis pour suivre ce cours

Convient aux étudiants en informatique et aux techniciens réseau disposant de notions de base sur le modèle OSI, l'adressage IP et les interfaces d'administration d'équipements réseau. Des notions élémentaires de radio et d'antennes facilitent la compréhension de la couche physique.

Concepts techniques détaillés

Les chapitres techniques relient les couches basses de la transmission aux pratiques de déploiement : paramètres radio, mécanismes d'accès au médium et gestion d'itinérance entre cellules. Les éléments suivants sont structurés pour faciliter l'apprentissage progressif.

Topologies

Distinction entre topologie Infrastructure (points d'accès centralisés) et Ad‑hoc (peer‑to‑peer). Les déploiements professionnels favorisent l'infrastructure pour la gestion centralisée des SSID, la segmentation VLAN et la supervision. Les choix de topologie influencent l'architecture de sécurité et la planification radio lors de l'audit de zone.

Mécanismes de handover (itinérance)

Principes de passage d'une cellule à une autre : critères de sélection d'un point d'accès, seuils de puissance, métriques de qualité (RSSI, SNR) et impact sur la continuité des sessions. Les mécanismes 802.11r/802.11k/802.11v améliorent l'itinérance dans les réseaux gérés mais nécessitent une configuration cohérente côté contrôleur et point d'accès.

Sécurisation avancée du réseau Wifi

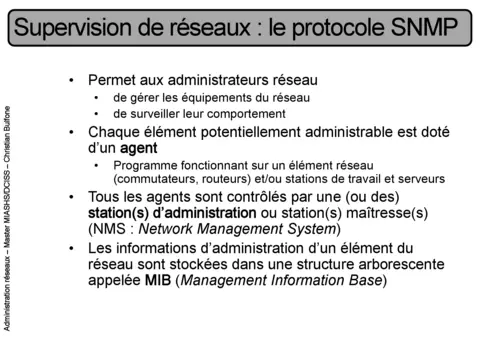

Le chiffrement et la gestion des accès forment le socle de la sécurisation opérationnelle d'un point d'accès sans fil. Les algorithmes et mécanismes à privilégier aujourd'hui incluent AES/CCMP et WPA3 pour des protections renforcées ; WEP est obsolète et TKIP doit être évité. La sécurité repose également sur une gestion rigoureuse des clés, l'utilisation d'une authentification centralisée (802.1X avec RADIUS), la segmentation du trafic via VLAN et des politiques de filtrage adaptées.

Mesures opérationnelles recommandées : appliquer des firmwares à jour, supprimer les identifiants par défaut, restreindre les services d'administration, activer des profils SSID distincts pour invités et utilisateurs internes, et réaliser des audits réguliers. La combinaison chiffrement + authentification + segmentation réduit la surface d'attaque et facilite la conformité aux bonnes pratiques industrielles.

Principes et architecture de conception d'un réseau sans fil

La conception d'un RSF combine topologie logique (segmentation VLAN, politiques d'accès, QoS) et topologie physique (implantation des points d'accès, couverture radio, liaisons montantes). L'audit de zone — relevé d'interférences, cartographie des besoins et simulation de couverture — sert de base à la définition des emplacements optimaux et des stratégies de redondance. Le plan de conception précise la bande utilisée, l'ordre de priorité des canaux, les emplacements d'antennes et les profils SSID, et intègre des procédures reproductibles de tests et mesures post‑déploiement.

Comparaison : Wi‑Fi vs Réseau Filaire (Ethernet)

Le Wi‑Fi apporte mobilité et flexibilité, adapté aux environnements dynamiques et aux dispositifs mobiles ; Ethernet reste le choix pour des liaisons stables, à faible latence et à sécurité physique renforcée. Le Wi‑Fi remplace les liaisons physiques par des ondes hertziennes, ce qui transforme la gestion de la couche physique et impose des mesures spécifiques pour l'interférence et la planification. En outre, le Wi‑Fi agit comme un réseau de transport au sein du LAN, véhiculant les flux de données entre clients et services réseau.

Tableau comparatif : Wi‑Fi vs Ethernet

Le tableau ci‑dessous synthétise les caractéristiques pratiques à considérer lors du choix technologique pour un site donné. Il facilite la décision en comparant débit, portée et aspects sécurité sans entrer dans des valeurs théoriques ponctuelles.

| Critère | Wi‑Fi | Ethernet |

|---|---|---|

| Débit | Variable selon la norme IEEE 802.11 et la qualité du canal ; partage de bande passante entre utilisateurs. | Débit stable on liaison dédiée (100 Mbps, 1 Gbps, ou plus selon le matériel), faible contention sur le lien physique. |

| Portée | Propagation radio adaptée aux espaces intérieurs (quelques dizaines de mètres selon obstacles) ; couverture dépend de l'implantation des points d'accès. | Portée limitée par la longueur du câble (≈100 m pour cuivre) ; fibre optique étend la portée de manière fiable. |

| Sécurité | Sensible aux attaques radio : nécessite chiffrement fort, authentification et segmentation pour la sécurisation WLAN. | Sécurité physique supérieure, mais nécessite des contrôles d'accès et mesures réseau complémentaires pour une protection complète. |

Étapes de déploiement d'un WLAN

- Audit de zone et conception : relevé des interférences, cartographie de couverture, estimation du nombre d'utilisateurs et élaboration d'un plan optimisé pour les usages identifiés.

- Choix du matériel : sélection de points d'accès, contrôleurs et antennes adaptés aux exigences de portée et débit.

- Configuration : paramétrage des SSID, canaux, sécurité (WPA2/WPA3), VLAN et politiques d'accès.

- Tests et optimisation : validations de couverture, ajustement des puissances, optimisation des canaux et mesures de qualité de service.

Outils recommandés pour l'audit de signal

Pendant l'audit de zone, des outils gratuits ou freemium facilitent l'analyse du spectre et la cartographie de couverture. Parmi eux, NetSpot (analyse et heatmaps) et des analyseurs mobiles permettent d'identifier sources d'interférence, niveaux de RSSI et canaux encombrés. Ces outils aident à interpréter les mesures liées à la norme IEEE 802.11, à positionner efficacement chaque point d'accès sans fil et à prioriser les actions de sécurisation WLAN. Pour se former, consulter les ressources et télécharger ce cours PDF réseau wifi adaptés au logiciel choisi.

Matériel requis pour pratiquer

Pour suivre les exercices pratiques et réaliser un audit de site, il est recommandé de disposer d'un équipement minimal adapté. Le matériel ci‑dessous permet d'effectuer la configuration initiale, les mesures radio et les tests de couverture.

- Un ordinateur portable équipé d'une carte Wi‑Fi compatible (ou adaptateur USB Wi‑Fi) pour l'analyse et la configuration.

- Un point d'accès ou routeur Wi‑Fi configurable (idéalement PoE pour un déploiement professionnel).

- Un câble Ethernet pour la connexion initiale à l'interface d'administration et les tests de liaison.

Guide pratique : Installer et configurer votre premier point d'accès

- Positionner le point d'accès après audit de site pour couvrir les zones souhaitées sans créer d'ombres radio.

- Connecter physiquement au réseau (PoE si disponible) et vérifier la connectivité au réseau local.

- Accéder à l'interface d'administration, appliquer un firmware à jour et changer les identifiants par défaut.

- Définir au moins deux SSID distincts (accès interne et invité) et activer le chiffrement fort.

- Segmenter le trafic via VLAN pour limiter l'impact des intrusions et faciliter la sécurisation réseau sans fil.

- Réaliser des tests de charge et de roaming pour valider la couverture et la continuité de service.

À qui s'adresse ce cours ?

Destiné aux débutants souhaitant acquérir une base solide en réseaux sans fil, en particulier le Wi‑Fi, avant d'approfondir des sujets avancés en réseaux et télécoms. Convient à toute personne cherchant un référentiel pratique et structuré pour la préparation, l'exécution et le test d'un déploiement.

Glossaire technique des réseaux sans fil

- SSID

- Identifiant de service diffusé par un point d'accès pour distinguer un réseau sans fil.

- Hotspot

- Point d'accès public ou privé offrant une connectivité Wi‑Fi à des utilisateurs.

- WLAN

- Wireless Local Area Network : réseau local sans fil organisé avant d'infrastructures et points d'accès.

FAQ : Questions fréquentes sur le Wifi

Réponses courtes aux questions usuelles pour orienter les choix pratiques lors d'un déploiement.

- Quelle est la portée moyenne d'un point d'accès en intérieur ?

- La portée utile varie fortement selon la norme et les obstacles : en intérieur, compter typiquement quelques dizaines de mètres pour une couverture fiable. Les matériaux et la densité d'utilisateurs influent sur la portée effective.

- Quel impact ont les murs en béton ou les structures métalliques ?

- Les murs en béton et les éléments métalliques atténuent fortement les ondes hertziennes et génèrent des réflexions ou zones d'ombre. Il est nécessaire d'augmenter le nombre de points d'accès ou d'ajuster l'implantation et les antennes pour compenser ces effets.

À propos de l'auteur

Laurent Dupont — auteur du support. Le document suit une méthodologie pédagogique et se fonde sur les recommandations IEEE ainsi que des bonnes pratiques opérationnelles pour garantir la rigueur technique et l'utilité en situation réelle.