Guide Active Directory en PDF (Avancé)

Bien configurer son Active Directory (AD). AD est le service d'annuaire Microsoft centralisant comptes, ressources et contrôleurs de domaine au sein d'une forêt et de domaines. Un paramétrage rigoureux — DNS, DHCP, nommage, niveaux fonctionnels — conditionne la disponibilité et la sécurité des services. Ce guide PDF de 36 pages rassemble recommandations opérationnelles, procédures vérifiables et outils Microsoft natifs pour installer, optimiser et mettre en production une infrastructure AD robuste. Rédigé par e-novatic, équipe d'ingénieurs en administration Windows Server.

Conseil d'expert : Ce guide est particulièrement recommandé pour les administrateurs préparant une migration vers Windows Server 2022.

Note sur la compatibilité des versions

Les principes de configuration (DNS, GPO, AD DS) présentés ici s'appliquent aux versions modernes de Windows Server. Le guide signale les différences d'interface et les adaptations nécessaires pour tirer parti des améliorations de sécurité et de performance introduites après 2008.

Prérequis techniques

- Versions serveurs prises en charge : Windows Server 2012 R2, 2016, 2019, 2022 et 2025.

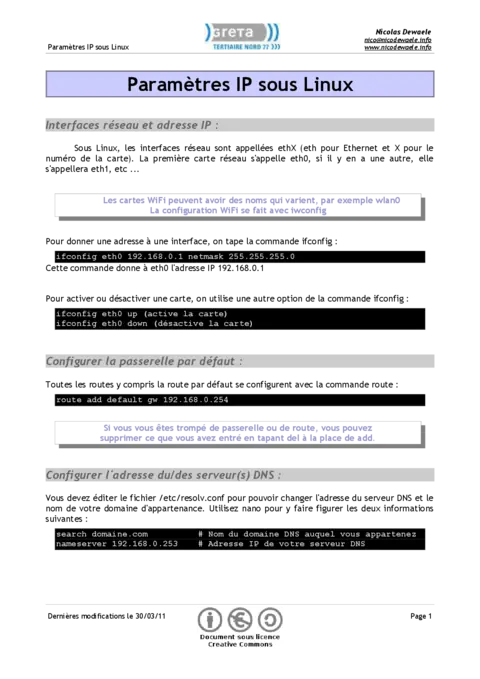

- Connaissances réseau : DNS (zones directes/inverses, PTR, redirecteurs), DHCP, routage de base et segmentation VLAN.

- Compétences d'administration : utilisation du

Gestionnaire de serveur, PowerShell pour AD et sauvegarde System State. - Notions de virtualisation et stockage : impact des snapshots, configuration réseau des VM et exigences d'I/O pour DC.

- Procédures opérationnelles : gestion des sauvegardes, tests de restauration et politiques de sécurité pour comptes à privilèges.

🎯 Ce que vous allez apprendre

Installation du rôle Contrôleur de Domaine

- Plan d'adressage IP et charte de nommage — définir un schéma IP cohérent et une convention de nommage pour faciliter exploitation, maintenance et intégration aux services DNS et DHCP.

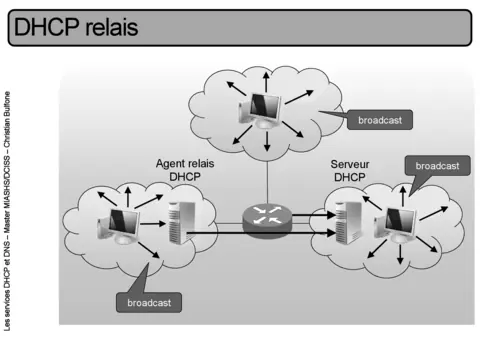

- Services TCP/IP essentiels : DNS, DHCP et WINS — rôle du DNS (FQDN, zones directes/inverses, PTR), du DHCP (étendues, passerelle, serveurs DNS) et recours ponctuel à WINS pour clients legacy ; privilégier le DNS dynamique intégré à AD.

- Installation et promotion du contrôleur — procédure pas à pas via

Gestionnaire de serveurou PowerShell ; choix de l'emplacement des dossiers, intégration DNS et documentation des paramètres critiques. - Optimisation DNS post‑installation et réplication — paramétrage NIC, création de zone inverse intégrée à AD, activation des mises à jour dynamiques, redirecteurs et scavenging pour limiter les enregistrements obsolètes.

- Tuning et peaufinage — serveur de temps, gestion du swap, SNMP pour supervision, recommandations RAID pour isoler système et données, et gestion des quotas pour gouvernance.

- Gestion des GPO pour la sécurité — structuration des OU, principe du moindre privilège, filtrage et ciblage pour réduire la surface d'application ; modèles GPO inclus dans le PDF pour accélérer le déploiement.

Versions de Windows Server couvertes

Procédures et recommandations testées pour Windows Server 2012 R2, 2016, 2019, 2022 et 2025, avec notes sur les changements d'interface et options de sécurité propres à chaque version.

Optimisations spécifiques pour Windows Server 2022

Windows Server 2022 apporte des améliorations de sécurité et de connectivité : évaluer l'activation de TLS 1.3 pour les services compatibles, considérer SMB over QUIC pour accès distants sécurisés et revoir les suites de chiffrement en désactivant les anciens protocoles TLS/SSL afin de durcir les contrôleurs.

Procédure d'installation et promotion du contrôleur

Suivre une séquence planifiée : inventorier dépendances réseau et applicatives, valider la résolution DNS, choisir le niveau fonctionnel adéquat, préparer comptes de service et sauvegardes, puis tester la promotion en environnement pilote. Documenter l'emplacement des dossiers SYSVOL et NTDS, vérifier la synchronisation horaire et les privilèges requis, valider la réplication et surveiller les journaux d'événements avant mise en production. Des checklists et scénarios de validation figurent dans le PDF pour guider les environnements pilotes et de production.

Comprendre le schéma et les partitions Active Directory

Le schéma définit classes et attributs de l'annuaire et est répliqué à l'ensemble de la forêt. Les partitions segmentent les données pour optimiser la réplication : schéma, configuration et partitions de domaine. Bien planifier la réplication inter‑sites et le placement des rôles réduit latence et conflits. Toute extension du schéma doit être préparée, testée en laboratoire et documentée.

Les partitions de l'annuaire Active Directory

Schéma : définition des objets et attributs, répliquée sur toute la forêt. Configuration : topologie, sites et services, répliquée à tous les DC de la forêt. Domaine : objets propres à chaque domaine (utilisateurs, ordinateurs, groupes), répliquée uniquement aux DC du même domaine. Une stratégie de réplication inter‑sites adaptée et un placement réfléchi des contrôleurs contribuent à la robustesse opérationnelle.

Architecture logique : Domaines, Arbres et Forêts

La hiérarchie AD se compose de domaines (unités administratives et limites de réplication), d'arbres (groupes de domaines partageant un espace de noms contigu) et de forêts (regroupement d'arbres partageant le schéma et la configuration). La forêt constitue la frontière de sécurité et d'administration globale ; les domaines peuvent implémenter des stratégies locales tandis que les arbres facilitent la délégation et la gestion des noms.

Distinction pratique : un arbre regroupe des domaines ayant un espace de noms continu (ex. contoso.com et branch.contoso.com), tandis qu'une forêt peut contenir plusieurs arbres distincts qui partagent le schéma et la configuration mais conservent des espaces de noms différents. Cette distinction influe sur la planification des délégations, la topologie de réplication et les tests en TP Active Directory portant sur l'installation contrôleur de domaine et l'administration Windows Server.

Sauvegarde et Restauration de l'Active Directory

La sauvegarde régulière de l'état du système (System State) d'un DC est essentielle. Utiliser Windows Server Backup ou une solution certifiée pour sauvegardes complètes et valider périodiquement les restaurations (restauration autoritaire et non autoritaire). Documenter procédures, tester scénarios de restauration et conserver copies hors site réduit le temps de reprise.

Activation de la Corbeille Active Directory

Activer la Corbeille permet de restaurer des objets supprimés avec leurs attributs sans recourir à une restauration complète. Vérifier la compatibilité du niveau fonctionnel avant activation et intégrer cette option aux plans de récupération d'urgence.

Mise en place de la redondance (Multi-DC)

La haute disponibilité nécessite au moins deux contrôleurs de domaine par domaine. Promouvoir un contrôleur de domaine secondaire assure tolérance aux pannes et continuité d'authentification. Répartir les DC sur plusieurs sites ou VLAN, planifier la répartition des rôles FSMO et surveiller la réplication inter‑contrôleurs garantit la synchronisation. Coupler supervision et sauvegardes dans les procédures opérationnelles limite les risques liés aux défaillances matérielles ou aux maintenances.

Sécurisation et maintenance de l'infrastructure Active Directory

Maintenir la sécurité passe par patch management, séparation des rôles FSMO, contrôle strict des comptes à privilèges et surveillance des événements Kerberos. Auditer régulièrement les contrôleurs, automatiser les vérifications d'intégrité et formaliser les plans de récupération pour renforcer la posture de sécurité.

Bonnes pratiques GPO

- Ne pas modifier la Default Domain Policy : créer des GPO dédiées pour éviter des effets collatéraux.

- Utiliser les filtres WMI avec parcimonie pour cibler précisément et limiter la charge lors de l'application.

- Limiter le nombre de GPO appliqués par utilisateur et par poste pour conserver des temps d'ouverture de session maîtrisés.

Télécharger le guide de configuration AD en PDF

Le PDF de 36 pages contient checklists d'installation, configurations recommandées et procédures post‑installation centrées sur DNS et réplication. Il fournit choix techniques explicités (niveaux fonctionnels, emplacement des dossiers, redirecteurs DNS) et fiches pratiques pour les équipes d'exploitation. Télécharger le cours Active Directory PDF depuis notre portail ; le tutoriel inclut aussi des liens vers un guide pratique GPO et un tutoriel d'installation de contrôleur de domaine. Pour approfondir, consulter nos concepts et techniques de la virtualisation.

❓ Foire Aux Questions (FAQ)

Quel niveau fonctionnel choisir si j'ai des serveurs 2003 et 2008 ? Le niveau fonctionnel doit rester compatible avec les contrôleurs en production ; inventorier les serveurs avant toute élévation et planifier la mise à jour des contrôleurs obsolètes pour améliorer la sécurité.

Quelles étapes DNS sont indispensables après la promotion d'un contrôleur ? Pointer la NIC vers l'IP DNS appropriée (éviter 127.0.0.1 si dépendances), créer une zone inverse intégrée à AD et ajouter le PTR, activer les mises à jour dynamiques et configurer forwarders et scavenging pour assurer une résolution externe fiable.

Résolution de problèmes (Troubleshooting)

Pour vérifier la santé d'un DC et diagnostiquer la réplication ou des problèmes DNS, utiliser les commandes suivantes et interpréter méthodiquement les sorties pour prioriser les actions correctives. Vérifier aussi la configuration réseau des machines virtuelles si applicable.

dcdiag /v /c /drepadmin /replsummary

Comprendre les rôles FSMO

Les cinq rôles FSMO (Flexible Single Master Operations) centralisent certaines opérations sensibles pour éviter des conflits : Schema Master et Domain Naming Master (au niveau forêt), ainsi que RID Master, PDC Emulator et Infrastructure Master (au niveau domaine). Le Schema Master gère les modifications d'extension du schéma ; le Domain Naming Master contrôle l'ajout/suppression de domaines ; le RID Master alloue des pools d'ID d'objets ; le PDC Emulator gère la compatibilité et la synchronisation horaire critique ; l'Infrastructure Master maintient les références d'objets entre domaines. Placer et, si nécessaire, transférer ces rôles en tenant compte de la topologie, des contrôleurs de domaine secondaires et de la réplication inter‑sites minimise les risques d'incohérences et facilite la gestion des stratégies de groupe GPO.

Exemples de travaux pratiques (TP)

Trois scénarios de TP Active Directory, rédigés pour renforcer les compétences d'installation contrôleur de domaine et d'administration Windows Server :

- TP 1 — Installation contrôleur de domaine en environnement isolé : créer un DC dans une VM, configurer DNS intégré à AD, promouvoir le contrôleur, vérifier SYSVOL et réplication, et documenter les paramètres réseau.

- TP 2 — Réplication inter‑sites et FSMO : déployer deux DC sur des sites distincts, observer la réplication, transférer un rôle FSMO, simuler une panne et valider la bascule, puis analyser les journaux.

- TP 3 — Hardening et restauration : appliquer des GPO de sécurité, activer la Corbeille AD, effectuer une sauvegarde System State et réaliser une restauration non autoritaire pour restaurer un objet supprimé.