Cours Réseaux : principes et architecture en PDF (Interm.)

Architecture d'un réseau informatique : ensemble de concepts, modèles et composants permettant l'échange d'informations entre entités informatiques, incluant topologies physiques et logiques, modèles en couches (OSI, TCP/IP), protocoles de transport et mécanismes de détection/correction d'erreurs. Ce corpus sert à concevoir, dimensionner et diagnostiquer des infrastructures LAN, MAN ou WAN dans des environnements où débit, latence et tolérance aux pannes sont critiques. Le polycopié de l'IUT est fourni au format PDF et gratuit.

🎯 Ce que vous allez apprendre

- Représentation de l'information (bits, octets, unités) Comprendre la granularité binaire des données et la sémantique des unités (bit, octet, Kb/Mb vs Kio/Mio) ; savoir convertir et interpréter tailles et débits pour des calculs d'occupation et d'alignement mémoire. Expliquer l'impact des conventions d'unités (kilo vs kibi) sur le dimensionnement d'un système.

- Calcul de débit et performance Maîtriser les formules de débit utile/nominal, taux d'utilisation, temps de transmission et temps de propagation pour estimer latence et throughput. Calculer un temps de bout en bout à partir de la taille d'un message et des caractéristiques physiques d'un lien, et en déduire des goulots d'étranglement.

- Interconnexion des machines et réseaux Comprendre les éléments d'interconnexion physique : hubs, switches (commutation) et routeurs (routage). Les hubs répètent les signaux sur un domaine partagé, les switches segmentent les domaines de collision et appliquent la commutation au niveau liaison, tandis que les routeurs assurent le routage entre sous-réseaux en fonction des tables et des protocoles de couche réseau. Ces composants déterminent la performance, la sécurité et l'évolutivité d'une architecture.

- Topologies et architectures réseaux Analyser les topologies physiques et logiques (bus, étoile, anneau, arbre, graphe, topologie complète) et leurs compromis en termes de fiabilité, scalabilité et points de défaillance. Recommander une topologie adaptée à un cahier des charges (disponibilité, coût et maintenance).

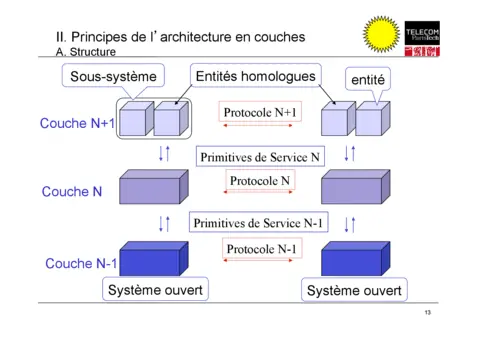

- Modèle de référence OSI et encapsulation Connaître les couches OSI, le principe de structuration en couches, ainsi que les notions d'encapsulation, PDU et SDU et primitives de service. Cartographier un protocole donné à sa couche et expliquer comment les en-têtes/charges utiles sont empilés et interprétés.

-

Modèle TCP/IP et protocoles fondamentaux

Étudier la couche hôte‑réseau (Ethernet, Token Ring), la couche Internet (IP, ARP, ICMP) et la couche transport (TCP, UDP), y compris leurs rôles respectifs en routage, adressage et contrôle de flux. Aborder explicitement l'adressage IP et les masques de sous‑réseau pour la planification d'adresses et le découpage de réseaux. Identifier quand une application doit utiliser

TCPouUDPet expliquer le comportement d'un échange (handshake, segmentation, ports). - Détection et correction d'erreurs Étudier les codes détecteurs/correcteurs (VRC, LRC, codes en blocs, code de Hamming, codes polynomiaux) et les stratégies de correction adaptées aux contraintes du lien. Concevoir un schéma simple de détection/correction et justifier le choix d'un code selon taux d'erreur et contraintes de latence.

Sommaire détaillé du cours

Le sommaire répertorie les chapitres principaux du polycopié, structurés pour une progression pédagogique efficace : définitions, illustrations et exercices corrigés sont fournis pour chaque thème. La lecture suit une logique ascendante, depuis les bases physiques jusqu'aux mécanismes de transport et de correction d'erreurs, facilitant la préparation de TP et d'études de cas.

- Introduction aux réseaux

- Modèle OSI

- Modèle TCP/IP

- Couche Physique et Liaison

- Détection d'erreurs

Interconnexion et équipements réseaux

Les équipements d'interconnexion définissent le comportement d'un réseau au niveau physique et liaison. Le hub fonctionne comme un répéteur multi‑port et ne segmente ni les collisions ni le domaine de diffusion ; il convient pour des topologies très simples mais interdit l'isolation des trafics. Le switch opère au niveau 2, apprenant les adresses MAC et segmente les domaines de collision, améliorant le débit effectif par port. Le routeur interconnecte des sous‑réseaux distincts, prend des décisions de routage selon les tables et les protocoles (RIP, OSPF, BGP) et gère l'adressage entre réseaux. Le choix d'un équipement dépend des exigences de latence, de sécurité et d'évolutivité ainsi que des contraintes budgétaires.

Détails sur l'interconnexion des réseaux informatiques

L'interconnexion covers à la fois les aspects physiques (câblage, interfaces, niveaux électriques) et logiques (VLAN, tables de commutation, segmentation IP). La commutation de paquets reste le principe dominant : les trames sont transmises selon des décisions prises en périphérie (switching) et au cœur (routing). Pour des architectures modulaires, on privilégie la segmentation par VLAN pour isoler domaines de diffusion et la mise en place de passerelles pour le routage inter‑VLAN. Les mécanismes d'agrégation de liens et de redondance (LACP, STP/RSTP) sont essentiels pour la disponibilité et l'optimisation du débit.

Maîtriser l'adressage IP et les protocoles de routage

La planification d'adressage IP nécessite le calcul des masques de sous‑réseau et la traduction en préfixes CIDR. Un masque détermine la partie réseau et la partie hôte ; par exemple, un préfixe /24 réserve 8 bits pour les hôtes, tandis qu'un /26 réduit à 6 bits disponibles. Pour dimensionner des segments, on calcule le nombre d'adresses nécessaires et on choisit le préfixe minimal assurant la capacité et la marge. Les protocoles de routage (statique, RIP, OSPF, BGP) répondent à des besoins différents : OSPF pour un routage interne à grande échelle, BGP pour l'interconnexion de domaines autonomes. Ce cours propose des méthodes pratiques pour découper un réseau, établir des plans d'adressage et configurer des routes adaptées à la topologie.

Exercices corrigés sur les réseaux

Le polycopié inclut des exercices réseaux corrigés couvrant codage binaire, conversion d'unités, calculs de débit, temps de propagation, encapsulation et planification d'adresses. Les corrigés indiquent les étapes méthodologiques et les hypothèses retenues, afin d'entraîner l'analyse critique et la mise en pratique. Ces exercices sont conçus pour accompagner les travaux pratiques et valider les acquis techniques avant des mises en situation opérationnelles.

💡 Pourquoi choisir ce cours ?

Rédigé par les enseignants Étienne André, Giulio Manzonetto et Laure Petrucci de l'IUT de Villetaneuse, ce polycopié propose une progression pédagogique claire, partant des fondements de la représentation binaire jusqu'aux stratégies de correction d'erreurs. Bien que concis (31 pages), le document constitue un condensé académique de haute valeur, combinant définitions formelles, exercices corrigés, exemples chiffrés (codage d'images, calculs de débit et temps d'acheminement) et références aux normes. Son format ciblé facilite une mise en pratique opérationnelle et la préparation de travaux pratiques.

👤 À qui s'adresse ce cours ?

- Public cible : étudiants IUT/BUT R&T (1re année), techniciens réseau en formation et toute personne en charge de l'exploitation ou de la conception d' infrastructures LAN/MAN/WAN souhaitant consolider des bases méthodiques.

- Prérequis : notions de base en informatique et mathématiques (systèmes de numération binaire, opérations sur bits/octets), compréhension élémentaire des composants matériels et familiarité avec le vocabulaire des réseaux (paquet, trame, adresse).

❓ Foire Aux Questions (FAQ)

Comment distingue-t-on un PDU d'un SDU lors de l'encapsulation ? Un SDU est la charge utile fournie par la couche supérieure, tandis que le PDU est l'unité transmise en incluant l'en‑tête (et éventuellement la bande de trailer) ajoutée par la couche courante. Lors de l'encapsulation, la couche ajoute ses en‑têtes au SDU pour former le PDU ; par exemple, une trame Ethernet (PDU de la couche liaison) contient une charge utile IP (SDU de la couche réseau).

Sur quels critères choisir TCP plutôt qu'UDP pour une application ? TCP apporte fiabilité (acknowledgements, retransmissions), contrôle de flux et ordonnancement, adapté aux applications exigeant intégrité (transfert de fichiers, HTTP), tandis que UDP minimise la latence et la surcharge pour le temps réel (voix, vidéo) au prix d'une tolérance aux pertes. Le choix dépend du seuil acceptable de perte, des contraintes de latence et des mécanismes applicatifs de reconstitution des données.