Cours La couche Liaison en PDF (Intermédiaire)

La couche Liaison : Ce qu'il faut savoir. La couche Liaison assure l'acheminement fiable de trames entre deux nœuds adjacents en s'appuyant sur la couche Physique ; elle regroupe le contrôle d'accès au support, la mise en trame, la synchronisation, le contrôle de flux et les mécanismes de détection d'erreurs. Dans les réseaux industriels et les bus de terrain, ces fonctions déterminent le comportement temps‑réel et la robustesse des échanges, d'où l'importance d'architecturer correctement les sous‑couches MAC/LLC et de choisir des méthodes d'accès adaptées. Document rédigé par Thierry VAIRA.

🎯 Ce que vous allez apprendre

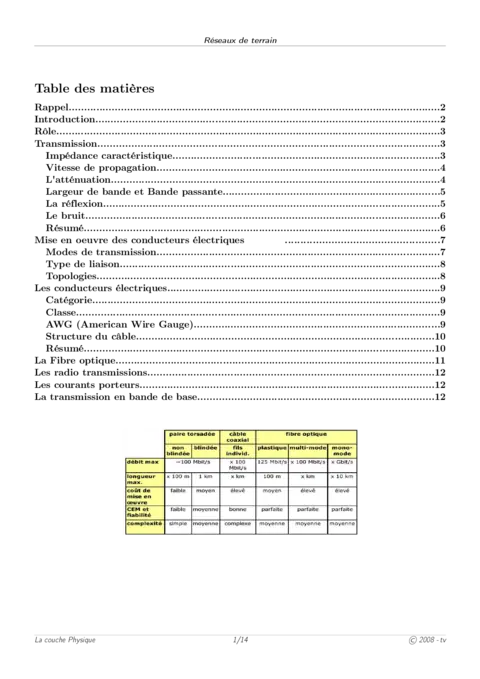

- Rôle fonctionnel de la couche Liaison — définition précise des services fournis à la couche réseau, des services consommés de la couche Physique et de la préparation des trames pour la commutation de paquets ; compréhension des impacts sur la latence et la fiabilité pour diagnostiquer des pertes de trames et définir des exigences temps‑réel pour un bus industriel.

- Sous‑couches MAC et LLC — distinction entre Medium Access Control et Logical Link Control, incluant les trois types de services LLC (type 1, 2 et 3) et le rôle du champ FCS (CRC) ; savoir concevoir ou configurer une pile pour assurer contrôle de flux et numérotation des trames.

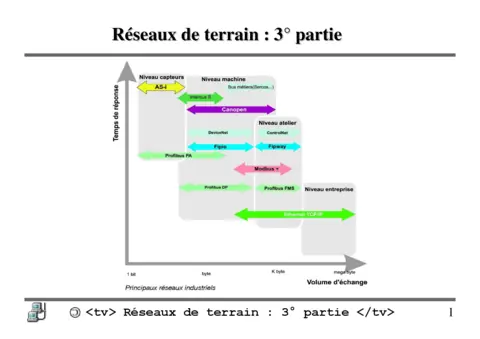

- Méthodes d'accès au média et arbitrage — analyse des classes d'ordonnancement (priorités par flux vs garantie de temps d'accès borné) et des techniques CSMA/CD, CSMA/CR et jeton ; capacité à évaluer le caractère déterministe d'une solution (Ethernet vs Bus CAN vs Token Ring).

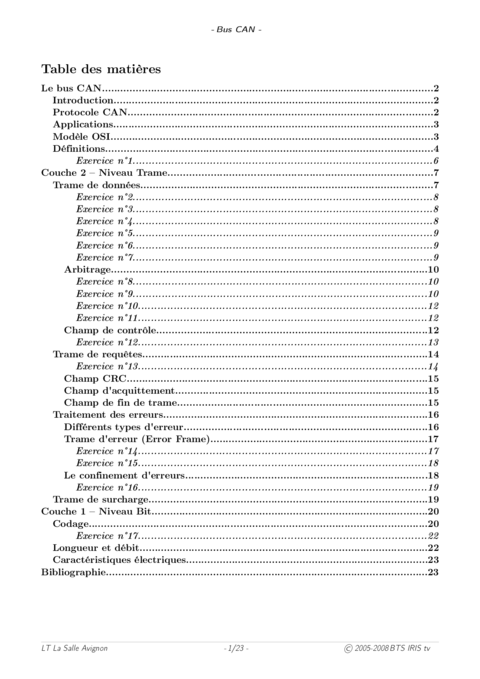

- Protocoles et cas industriels — étude d'exemples concrets cités dans le document : Bus CAN, FIP, Modbus, Interbus‑S, Token Ring ; comparer ces protocoles selon équitabilité, déterminisme, opportunité et robustesse pour un contexte d'automatisme.

- Détection et correction d'erreurs — principes de la redondance, somme de contrôle et CRC ; comprendre la représentation polynomiale

M(x), le calcul du reste via le polynôme générateur et l'interprétation des polynômes courants (CRC-16,CRC CCITT,CRC-32) pour dimensionner la protection contre les altérations. - Mesures d'efficacité — maîtrise de la distance de Hamming et du taux d'erreur résiduel (e = HD - 1) ; appliquer ces métriques pour estimer la détectabilité des erreurs et choisir une stratégie de checksum adaptée aux contraintes sécurité‑sûreté du réseau.

La couche Liaison dans le modèle OSI

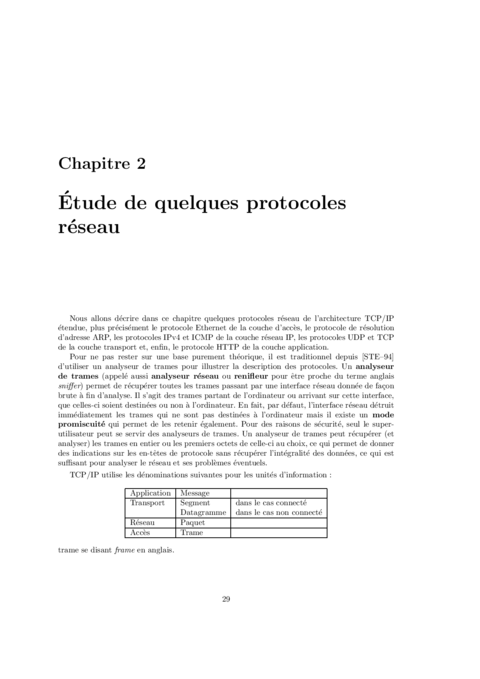

Dans le Modèle OSI, la couche Liaison (couche 2) forme l'interface directe avec la couche Physique (couche 1). Elle transforme des bits bruts en trames structurées, assure la délimitation des trames, la synchronisation bit à bit et l'encapsulation des données afin que la couche réseau identifie correctement des paquets. La couche Physique fournit le transport des bits, tandis que la couche Liaison gère les erreurs liées au médium, le contrôle de flux et l'arbitrage. Cette interaction conditionne la fiabilité des échanges et la capacité d'une infrastructure à supporter la commutation de paquets au niveau supérieur.

📑 Sommaire du document

- Cours La couche Liaison en PDF (Intermédiaire)

Ce sommaire reprend le titre principal et facilite la navigation vers les sections qui détaillent la couche Liaison, les sous‑couches MAC/LLC, les méthodes d'accès, les protocoles industriels et les mécanismes de détection d'erreurs. Le document fournit des repères opérationnels pour l'ingénierie des réseaux de terrain et la conception des exigences temps‑réel.

💡 Pourquoi choisir ce cours ?

Le document de Thierry VAIRA (11 pages) relie la théorie du Modèle OSI aux contraintes opérationnelles des réseaux de terrain. L'approche privilégie des exemples industriels (Bus CAN, FIP, Modbus) et des outils concrets (polynômes CRC, distance de Hamming) pour évaluer compromis déterminisme/efficacité et dimensionner la protection contre les erreurs. Contenu synthétique, orienté application terrain et diagnostic.

👤 À qui s'adresse ce cours ?

- Public cible : techniciens et ingénieurs en automatisme et réseaux industriels, étudiants en télécommunications, responsables de conception ou d'exploitation de bus de terrain (Bus CAN, FIP, Ethernet industriel).

- Prérequis : connaissance du modèle OSI (couche Physique et notion de trame), notions binaires et opérateurs bit à bit, compréhension basique des protocoles LAN (par ex. Ethernet) et des contraintes temps‑réel.

Comparatif des protocoles : Ethernet vs Bus CAN

Comparer Ethernet et Bus CAN nécessite d'évaluer comportement d'accès, déterminisme, gestion des erreurs, topologie réseau et exigences applicatives. Ethernet historique utilise CSMA/CD et vise la bande passante élevée et la flexibilité topologique ; le Bus CAN privilégie un arbitrage bit à bit déterministe (CSMA/CR) pour garantir des bornes d'accès et une priorité par identifiant. L'Ethernet industriel introduit mécanismes (commutation, VLAN, QoS, temps réel via TSN) pour rapprocher Ethernet des besoins industriels en termes de latence et de déterminisme.

- Accès au média : Ethernet (CSMA/CD ou commutation moderne) tolère collisions sur supports partagés ; CAN (CSMA/CR) effectue un arbitrage non destructif, offrant un accès borné pour les trames prioritaires.

- Déterminisme : Bus CAN fournit une garantie temporelle pour les flux prioritaires ; Ethernet standard n'est pas déterministe sans mécanismes supplémentaires (commutation, TSN).

- Contrôle d'erreur : les deux protocoles intègrent contrôle d'erreur au niveau trame (FCS pour la trame Ethernet, champ CRC pour CAN) ; le choix du polynôme et de la taille du checksum influence la sensibilité aux rafales et inversions.

- Topologie réseau : CAN favorise des topologies de bus court et robustes ; Ethernet industriel permet des topologies étoile/maillées avec commutation et segmentation pour l'évolutivité.

❓ Foire Aux Questions (FAQ)

En quoi CSMA/CR sur le bus CAN rend‑il le bus déterministe par rapport à CSMA/CD ?

Le CSMA/CR réalise un arbitrage non destructif bit à bit grâce à la logique de dominance/recessivité du bus : lors de l'émission simultanée, la trame dont les bits ont la valeur dominante persiste, tandis que les autres se retirent sans collision destructive ni backoff aléatoire. Ainsi, le temps d'accès est borné pour les trames prioritaires et le système devient déterministe vis‑à‑vis des priorités.

How does the CRC work in practice and why use a specific generator polynomial?

Le message est vu comme un polynôme M(x) et divisé pseudo‑arithmétiquement par le polynôme générateur G(x) ; le reste est joint au message et recalculé à la réception : un reste non nul signale une erreur. Le choix de G(x) (par exemple CRC-16, CRC CCITT, CRC-32) conditionne la distance de détection et la sensibilité aux types d'erreurs (rafales, inversions isolées), influençant le niveau de protection requis selon la topologie réseau et la criticité des flux.